Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Golden SAML: ecco come i pirati possono attaccare il cloud

Nov 28, 2017 Marco Schiaffino Attacchi, Hacking, Intrusione, News, RSS 0

L’attacco consente a un hacker di accedere ai servizi cloud aggirando l’autenticazione. La soluzione? Modificare periodicamente la chiave privata.

Non si tratta di una vulnerabilità, ma di una modalità di attacco che consentirebbe a un pirata informatico accedere ai servizi cloud aggirando il sistema di autenticazione.

La chiave di tutto è SAML (Security Assertion Markup Language), un protocollo che viene utilizzato dai più diffusi servizi cloud come AWS; Azure e vSphere per gestire l’autenticazione e l’accesso ai servizi.

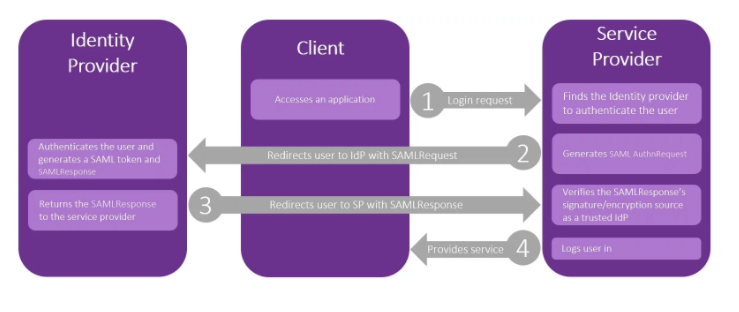

SAML sfrutta un sistema di autenticazione esterno, in cui l’Identity Provider controlla l’identità del client che vuole connettersi al servizio cloud.

Lo schema sintetizza il processo di autenticazione, che prevede 4 passaggi in cui l’Identity Provider accerta le credenziali del client che si vuole connettere.

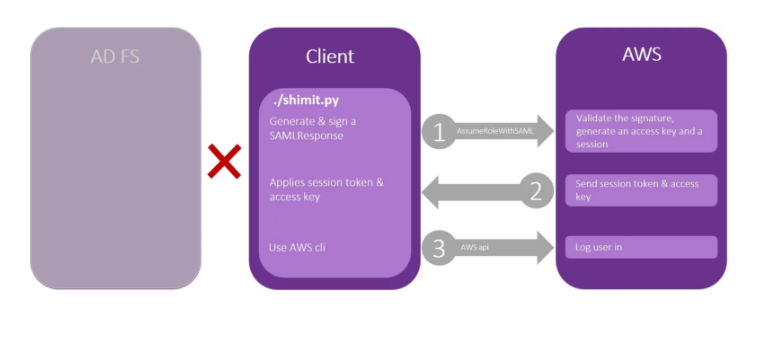

Come spiegano in un report i ricercatori di CyberArk, che hanno anche messo a punto uno strumento in grado di sfruttare l’attacco, è però possibile violare il sistema con una tecnica che ricorda quella del Golden Ticket.

Golden Ticket è un attacco che prende di mira i sistemi Kerberos e che consente a un hacker di ottenere un permesso che gli consente di accedere a qualsiasi risorsa all’interno della rete. Golden SAML funzionerebbe nello stesso modo, ma livello di cloud.

La premessa, però, è che il pirata informatico deve avere già il controllo del dominio relativo. Questo significa che Golden SAML non è uno strumento che consente di “bucare” i sistemi, ma permette di fare movimento laterale, ottenendo in pratica un passepartout per tutti i sevizi cloud.

Utilizzando il Golden SAML, l’autenticazione viene garantita senza coinvolgere l’Identity Provider.

Secondo i ricercatori, per creare un Golden SAML è necessario avere la chiave privata SAML utilizzata nel dominio, il certificato pubblico (e il nome) dell’Identity Provider e qualche altra informazione (come l’ID del servizio cloud) che un pirata nelle condizioni sopra descritte non ha difficoltà a rintracciare.

L’efficacia di questo tipo di attacco è però elevatissima. I ricercatori di CyberArk, infatti, sottolineano che usando Golden SAML è possibile accedere ai servizi cloud anche con un client all’esterno del dominio compromesso e che la modifica della password (o l’uso di autenticazione a due fattori) non ne pregiudica l’efficacia.

Soluzioni? Per il momento nessuna. Anche perché gli stessi ricercatori sottolineano che non si tratta di una vulnerabilità, ma di una semplice tecnica che presuppone una situazione in cui il pirata di turno abbia già violato la rete.

L’unico strumento per mitigare il rischio a disposizione degli amministratori IT è quello di modificare periodicamente la chiave privata usata per l’autenticazione via SAML.

Il problema non viene risolto, ma per lo meno in caso di una violazione non rilevata, la modifica della chiave privata impedirà all’hacker di accedere impunemente ai servizi cloud anche una volta che è stato “buttato fuori” dalla rete.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...