Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Migliaia di dispositivi industriali a rischio attacco hacker

Dic 04, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

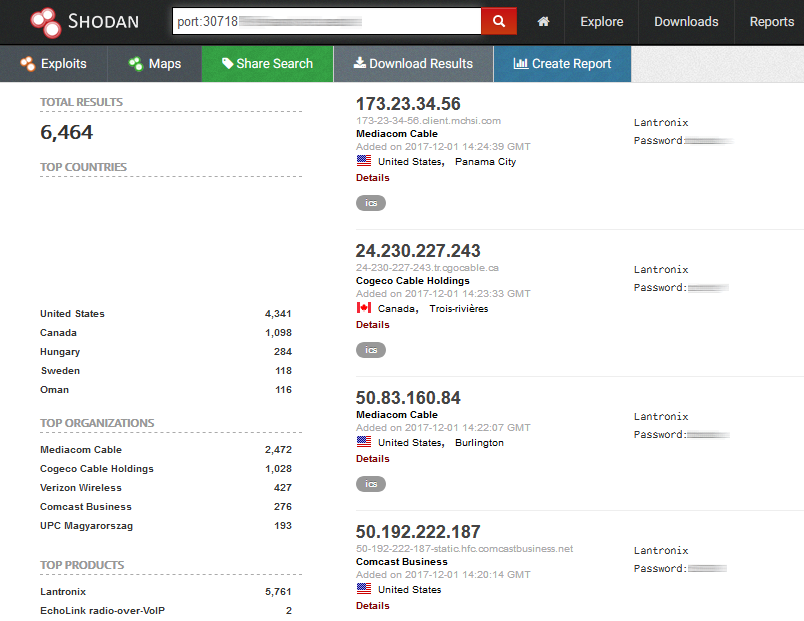

La colpa è degli adattatori Lantronix e una vecchia falla di sicurezza che espone la password Telnet. Su Internet ce ne sono più di 6.000.

La notizia è di quelle che fanno saltare sulla sedia: su Internet ci sono migliaia di dispositivi industriali che espongono la password in chiaro per il collegamento Telnet. Tradotto: chiunque attraverso una semplice scansione (o una ricerca con Shodan) può prendere il controllo in remoto di apparati che dovrebbero essere considerati estremamente “sensibili”.

Com’è possibile tutto questo? Come riporta Bleeping Computer, la colpa è di una vulnerabilità nei prodotti Lantronix e, nel dettaglio, dei suoi adattatori ethernet per dispositivi con porta seriale.

Prodotti come UDS o xDirect sono adattatori che consentono di collegare alla rete dispositivi che usano la porta seriale (ormai utilizzata solo in device molto particolari, di solito a livello industriale) e consentirne così il controllo in remoto.

Gli adattatori permettono di introdurre un sistema di controllo remoto a dispositivi che normalmente non lo consentirebbero.

I vecchi dispositivi Lantronix, però, avevano un bug piuttosto grave: bastava inviare una richiesta “corrotta” alla porta 30718 per ottenere come risposta… la password per il servizio Telnet.

L’azienda ha corretto il bug pubblicando un nuovo firmware, ma a quanto pare ci sono migliaia di utenti che non hanno eseguito l’aggiornamento.

Una ricerca su Shodan mostra il numero di dispositivi ancora vulnerabili all’attacco. SOno poche migliaia, ma se consideriamo di che tipo di dispositivi stiamo parlando, il problema è tutt’altro che trascurabile…

L’allarme è stato lanciato da Ankit Anubhav di NewSky Security, che ha anche ricordato come fin dal 2012 sia disponibile uno strumento in Metaspolit che permette di sfruttare il bug. Lo stesso tool viene utilizzato anche da Shodan.

Il suggerimento per chiunque utilizzi questo tipo di dispositivo, naturalmente, è quello di verificare la versione del firmware e, nel caso, procedere all’aggiornamento che risolve il bug.

Articoli correlati

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Tomcat sotto attacco: grave bug...

Tomcat sotto attacco: grave bug...Mar 18, 2025 0

-

Hacker russi fruttano un bug 0-day di...

Hacker russi fruttano un bug 0-day di...Feb 05, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...