Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Esperti di sicurezza e forze di polizia abbattono la botnet Andromeda

Dic 05, 2017 Marco Schiaffino Malware, News, RSS 0

L’operazione portata a termine con la collaborazione di ESET e Microsoft. La botnet era attiva dal 2011 e ha distribuito 80 famiglie di malware.

Ci sono voluti 6 anni, ma alla fine la botnet Andromeda è caduta sotto i colpi delle forze di polizia in un’operazione congiunta a cui hanno partecipato anche Microsoft ed ESET.

Andromeda (conosciuta anche con il nome di Gamarue) era una delle più grandi reti di cyber-criminali in circolazione e si è diffusa a partire dal settembre del 2011 attraverso una sorta di kit che è circolato diffusamente nei bassifondi di Internet.

Il trojan, che ESET identifica con il nome di Wauchos, è stato diffuso utilizzato da diversi gruppi criminali e come risultato si sono sviluppate numerose reti (nel rapporto di ESET si parla di 464 botnet distinte) che utilizzavano server Command and Control distribuiti su 1.214 domini.

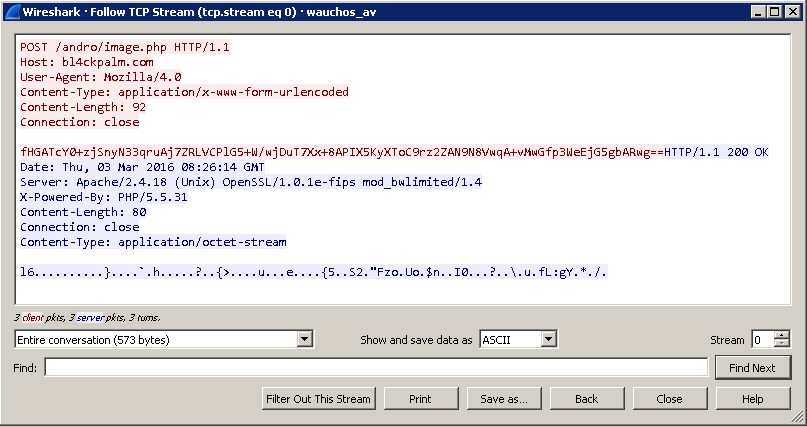

La botnet Andromeda utilizzava un sistema di comunicazione crittografato e ulteriormente offuscato attraverso la codifica in Base 64.

Si tratta di un malware modulare, che pirati sono in grado di modificare a seconda delle loro esigenze. Tra le funzioni aggiuntive più utilizzate dai cyber-criminali sono quelle di rootkit, keylogger e un modulo per la cattura dei dati inseriti all’interno dei form di registrazione e login.

Wauchos è stato usato sia per orchestrare campagne di spam mirate a una sua ulteriore diffusione sia per scaricare e installare altri programmi nocivi sui computer infetti. Nel corso della sua “carriera”, infatti, la botnet Andromeda sarebbe infatti stata utilizzata come vettore di infezione per almeno 80 famiglie diverse di malware.

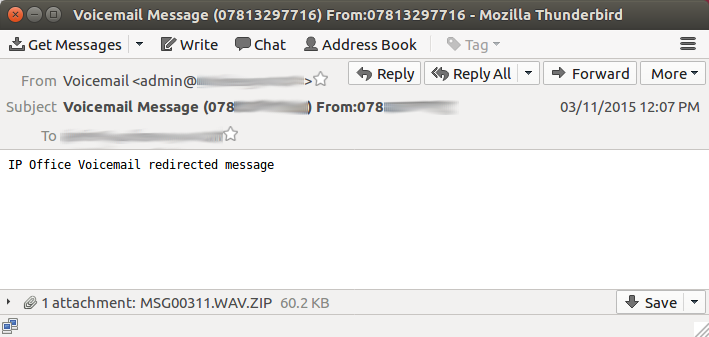

Lo strumento principale usato dai pirati per diffondere il trojan è l’email, ma nel corso della sua pluriennale carriera Wauchos ha anche adottato tecniche alternative.

Nel corso delle tante “mutazioni” che hanno interessato il malware, ha utilizzato anche un modulo che sfruttava le unità di memoria rimovibili come vettore d’infezione.

Ora, però, Andromeda ha smesso di essere un problema. Oltre ad aver identificato e sequestrato i server Command and Control, le forze di polizia hanno arrestato l’autore del trojan. Si tratterebbe di un criminale di origine bielorussa, il che coinciderebbe anche con gli indizi raccolti dai ricercatori negli anni scorsi dall’analisi del trojan.

Wauchos, infatti, era programmato per rimanere inattivo nel caso in cui avesse individuato alcuni elementi sui computer colpiti che riconducessero a Russia, Ucraina, Kazakistan e, appunto, Bielorussia. Un accorgimento, quello di evitare attacchi in determinate nazioni, che i pirati informatici usano spesso per evitare di provocare reazioni nei paesi in cui abitano od operano abitualmente.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...