Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

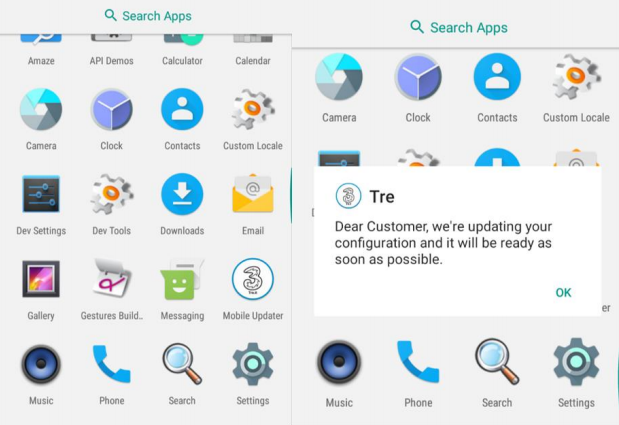

Software spia per Android camuffato da app per gli utenti Tre

Dic 05, 2017 Marco Schiaffino In evidenza, Malware, News, RSS 0

L’applicazione viene presentata come un aggiornamento, ma in realtà è programmata per rubare informazioni e messaggi.

Più che un classico malware, l’app malevola per Android individuata da CSE ha tutta l’aria di essere una di quelle applicazioni utilizzate per spiare utenti specifici, simile a quelle che molte società vendono a caro prezzo alle forze di polizia o ai servizi segreti. Una cosa è certa, però: 3Mobile Updater è stata pensata e progettata appositamente per colpire bersagli residenti in Italia.

I ricercatori di CSE non spiegano dove l’abbiano individuata, ma dall’analisi del codice che compone l’APK per la sua installazione è evidente che gli autori hanno (per lo meno) dei forti legami con l’Italia.

In sintesi, 3Mobile Updater è stata realizzata per apparire come un software per l’aggiornamento dedicato agli utenti di Tre Italia, ma al suo interno nasconde ben altro.

L’app (ma forse definirlo trojan sarebbe più appropriato) è in grado di raccogliere un gran numero di informazioni dal dispositivo su cui viene installata: dai social media all’elenco dei contatti, per finire con la possibilità di utilizzare la fotocamera per registrare immagini e il microfono per registrare audio ambientale.

Il tutto viene memorizzato in un database conservato in locale che viene poi caricato su un server Command and Control gestito dagli autori dell’app.

Insomma: l’impressione è che CSE si sia imbattuta in un software spia di alto livello, forse ancora in una versione in fase di sviluppo. Dall’analisi, infatti, emerge che in molte parti del codice compare il termine “Test”. L’app potrebbe quindi essere in una sorta di “fase embrionale”.

L’unico segnale dell’attività dell’app è rappresentato da questo messaggio in inglese. Ma dietro le quinte il trojan si da un gran da fare…

A supportare questa ipotesi c’è anche il fatto che l’esemplare individuato dai ricercatori non contiene alcuno strumento per nasconderne l’attività. Nonostante l’app visualizzi solo un messaggio di dialogo al suo avvio e poi agisca dietro le quinte, la funzione di debug è attiva e tutte le operazioni che compie vengono quindi registrate nel logo di Android.

Di solito malware di questo tipo non vengono diffusi “a tappeto” e tantomeno caricati sugli store ufficiali per Android, ma inviata attraverso email o SMS di phishing ai singoli bersagli che vengono presi di mira dagli spioni.

Articoli correlati

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...