Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

Serrature elettroniche vulnerabili ad attacchi in remoto

Dic 13, 2017 Marco Schiaffino Attacchi, Hacking, News, RSS, Vulnerabilità 0

Basta avere accesso alla rete locale per aprirle a distanza o creare un badge falso che consente l’accesso a chiunque.

Lo 007 di turno viola il sistema informatico e ottiene rapidamente l’accesso a tutte le aree controllate da serrature elettroniche semplicemente con un clic del mouse. In quanti film di spionaggio l’abbiamo visto fare? Nella realtà, però, le cose non sono così semplici. O per lo meno non dovrebbero esserlo.

Le serrature elettroniche, infatti, hanno sistemi di controllo piuttosto rigidi che impediscono a chiunque (anche con accesso ai sistemi) di aprirle a volontà.

Peccato che alcuni di questi dispositivi soffrano di una vulnerabilità che permette di fare esattamente ciò che gli sceneggiatori ci hanno propinato per anni in varie produzioni hollywoodiane.

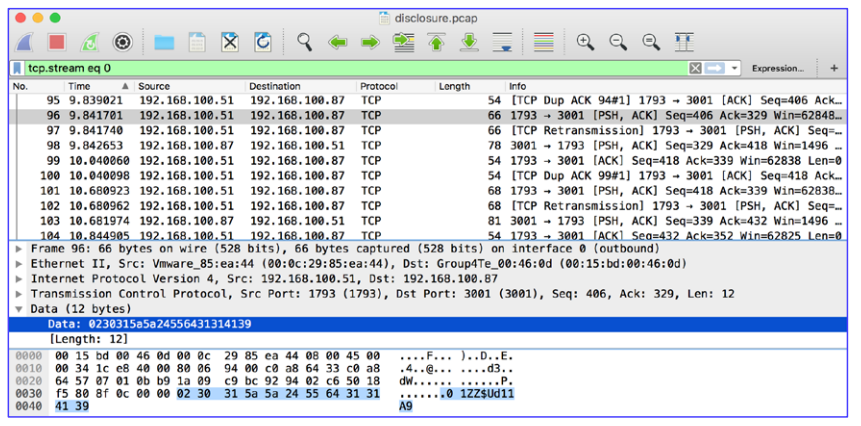

A scoprire il bug (CVE-2017-16241) sono stati i ricercatori di Secureworks, che in un report pubblicato sul loro sito descrivono tutti i dettagli di ciò che hanno scoperto attraverso una laboriosa opera di reverse engineering.

Le vittime del possibile attacco sono gli AMAG Technology Symmetry Door Edge Network Controllers, alle quali è possibile inviare una serie di comandi (apri, chiudi, aggiungi un nuovo ID) tramite la rete locale.

Secondo i ricercatori, basta catturare il comando desiderato e inviarlo di nuovo al dispositivo per ottenere l’effetto desiderato. Il sistema, a quanto pare, non controlla quale sia l’origine.

Naturalmente un eventuale privato che sia riuscito a fare breccia nei sistemi avrebbe la possibilità di controllarle anche dall’esterno.

L’elemento più preoccupante, al di là della suggestiva immagine di qualcuno che apre e chiude le porte in tempo reale da un terminale, è quello relativo alla possibilità di aggiungere nuove autorizzazioni, che consentirebbero a un cyber-criminale di introdursi nel software, aggiungere badge falsificati e uscire dal sistema.

Se nessuno si dovesse accorgere dell’intrusione, i pirati potrebbero avere un accesso fisico ai locali del loro bersaglio e ottenere così una maggiore libertà d’azione.

Soluzioni? Stando a quanto scrivono i ricercatori non ne sono previste. AMAG ha infatti definito la vulnerabilità come “fuori dai canoni”, visto che una configurazione corretta dei loro prodotti prevede l’uso di un sistema crittografico che impedirebbe la cattura e l’invio di pacchetti con i comandi in quesitone. Già, e per quelle configurate male?

Articoli correlati

-

Sophos acquisisce Secureworks e diventa...

Sophos acquisisce Secureworks e diventa...Feb 04, 2025 0

-

APT cinese usa il ransomware per...

APT cinese usa il ransomware per...Giu 27, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...