Aggiornamenti recenti Aprile 19th, 2024 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Cresce il numero di attacchi informatici: +28% rispetto al 2023

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

Aggiornamenti anti-Spectre per tutti i browser

Gen 09, 2018 Marco Schiaffino News, Vulnerabilità 0

Gli sviluppatori corrono ai ripari introducendo aggiornamenti che mitigano il rischio. Safari, Edge e Firefox già pacthati. Per Chrome si aspetta…

Se la vulnerabilità Meltdown dei processori Intel (anche se con qualche problema) sembra essere stata risolta dagli aggiornamenti rilasciati dai maggiori produttori di sistemi operativi, per quanto riguarda Spectre le cose sembrano essere più complicate.

Come hanno spiegato i ricercatori che hanno studiato la tecnica di attacco, Spectre è più difficile da sfruttare, ma è potenzialmente più pericolosa. Soprattutto perché, a differenza di Meltdown, non richiede di avere già accesso al sistema ma può essere utilizzata in remoto, per esempio attraverso una pagina Web.

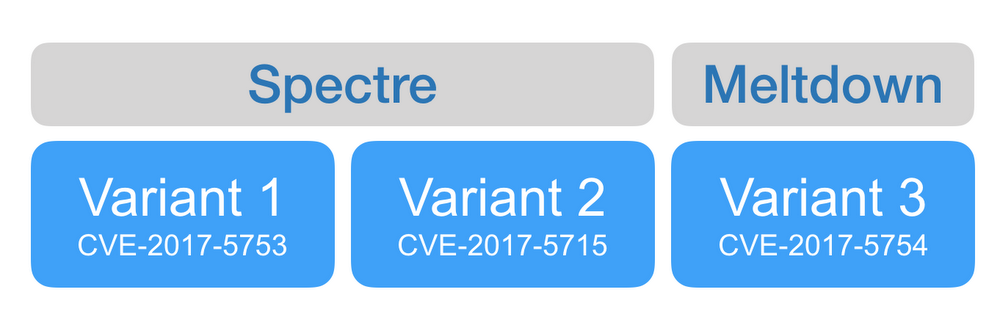

Spectre, in realtà, comprende due possibili varianti. La seconda (CVE-2017-5715) rappresenta un problema per i sistemi di virtualizzazione e i servizi cloud, ma in questo ambito c’è la ragionevole certezza che tutti i fornitori di servizi si stiano già dando da fare.

La prima (CVE-2017-5753), invece, è quella che potrebbe essere sfruttata attraverso un semplice JavaScript e colpisce direttamente il browser dell’utente. Non è un caso, quindi, che i primi a preoccuparsi di contrastare eventuali attacchi che sfruttano questa tecnica siano proprio gli sviluppatori di browser.

Il doppio volto di Spectre: una delle falle interessa i servizi di virtualizzazione, ma a preoccupare di più è quella che colpisce i browser.

Apple ha annunciato di aver introdotto misure “anti-Spectre” con gli ultimi aggiornamenti per iOS (11.2.2) e macOS (High Sierra 10.13.2). Anche Safari ha ricevuto un update alla versione 11.0.2 che contiene “strumenti di mitigazione” per gli attacchi basati su Spectre.

Lo stesso (anche qui si parla di “parziale mitigazione”) hanno fatto gli sviluppatori di Firefox, che è ora disponibile nella versione 57.0.4. Si tratta di una soluzione di breve periodo, che introduce alcune modifiche nel browser per rendere più difficile un eventuale attacco.

Modifiche pressochè identiche anche per Edge e Internet Explorer 11, che Microsoft ha messo in campo co il primo aggiornamento dell’anno per i sistemi Windows.

Per quanto riguarda Chrome, bisognerà aspettare il 23 gennaio quando Google pubblicherà la versione 64 del browser in cui la funzione SharedArrayBuffer sarà disabilitata come opzione predefinita (ma nel post che tratta la questione si parla di un primo intervento introdotto già lo scorso 5 gennaio).

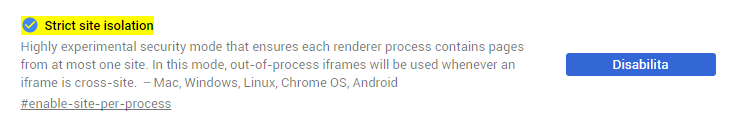

Per il momento Google invita gli utenti ad attivare la funzione Strict site isolation digitando chrome://flags#enable-site-per-process nela barra degli indirizzi e abilitando la funzione relativa. In questo modo Chrome limiterà ogni processo a pagine di un solo sito, riducendo il rischio che informazioni sensibili siano “dirottate” da un JavaScript che sfrutta Spectre.

La funzione viene descritta come “sperimentale” ma, vista la situazione, vale la pena attivarla. Aspettiamoci qualche rallentamento. La funzione viene descritta come “sperimentale” ma, vista la situazione, vale la pena attivarla. Aspettiamoci qualche rallentamento.

Insomma, l’impressione è che si navighi ancora a vista e che una soluzione definitiva sia ancora piuttosto lontana. E se consideriamo che dalle parti di Google stanno lavorando sulla questione dallo scorso giugno, possiamo capire quanto tutto sia complicato.

- Apple, Chrome, Cloud, Edge, Firefox, Google, macOS, Marco Schiaffino, Meltdown, Safari, Spectre, Windows

Articoli correlati

-

Spectre: un nuovo exploit colpisce i...

Spectre: un nuovo exploit colpisce i...Apr 12, 2024 0

-

Google blocca il furto dei cookie...

Google blocca il furto dei cookie...Apr 04, 2024 0

-

L’approccio CTEM migliora la...

L’approccio CTEM migliora la...Apr 02, 2024 0

-

Il settore sanitario è...

Il settore sanitario è...Mar 27, 2024 0

Altro in questa categoria

-

Cresce il numero di attacchi...

Cresce il numero di attacchi...Apr 19, 2024 0

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Cresce il numero di attacchi informatici: +28% rispetto al...

Cresce il numero di attacchi informatici: +28% rispetto al...Apr 19, 2024 0

Il mondo del cybercrimine continua a mettere in difficoltà... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e...