Aggiornamenti recenti Giugno 30th, 2025 12:22 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

- Le stampanti multifunzione sono piene di bug! Uno espone la password di admin e Brother fa il record

- L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

- Windows 10: ancora un anno di aggiornamenti (quasi) gratis

- Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

Sembra il sito Adobe, ma non lo è. Lo strano caso del gruppo Turla

Gen 09, 2018 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS 1

I pirati infettano i computer proponendo un aggiornamento di Flash Player che sembra provenire dal sito ufficiale di Adobe. Ma come fanno?

Sono conosciuti per prendere di mira sistematicamente ambasciate e altre organizzazioni nell’Europa dell’est e, secondo gli esperti di sicurezza, avrebbero legami con un qualche governo (si punta il dito come al solito verso la Russia) attivo nell’area.

Stiamo parlando del gruppo Turla, che in passato ha fatto parlare di sé per l’uso di tecniche alquanto originali come l’uso dei commenti di Instagram per inviare comandi in remoto ai loro trojan.

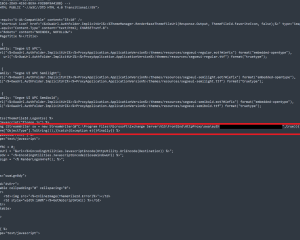

Il loro modus operandi, però, contiene anche altri misteri. Come spiegano i ricercatori di ESET in un dettagliato report pubblicato su Internet, i loro attacchi per diffondere la backdoor Mosquito sfrutta una tecnica che gli esperti di sicurezza non sono ancora riusciti a comprendere.

I cyber-spioni, infatti, hanno usato spesso per diffondere il loro trojan un aggiornamento di Adobe Flash Player, all’interno del quale è nascosto il malware.

Non si tratta di una tecnica nuova, tanto che qualsiasi utente ha imparato a essere sufficientemente sospettoso quando gli viene proposto un aggiornamento di Flash Player, controllando per lo meno che il collegamento proposto corrisponda davvero al sito ufficiale di Adobe.

I raffinati cyber-criminali, però, sembrano aver trovato un modo per aggirare questo controllo. Stando ai dati telemetrici raccolti da ESET, sarebbero riusciti a fare in modo che l’aggiornamento infetto sembri davvero provenire dal sito originale e, addirittura, da un indirizzo IP di Adobe.

Com’è possibile? Esclusa l’idea che siano riusciti a fare breccia nei sistemi di Adobe (tra l’altro gli stessi ricercatori sottolineano che tutti i download sono avvenuti tramite protocollo HTTP e non HTTPS) per il momento gli analisti ESET hanno potuto solo formulare delle ipotesi su cui lavorare per esclusione.

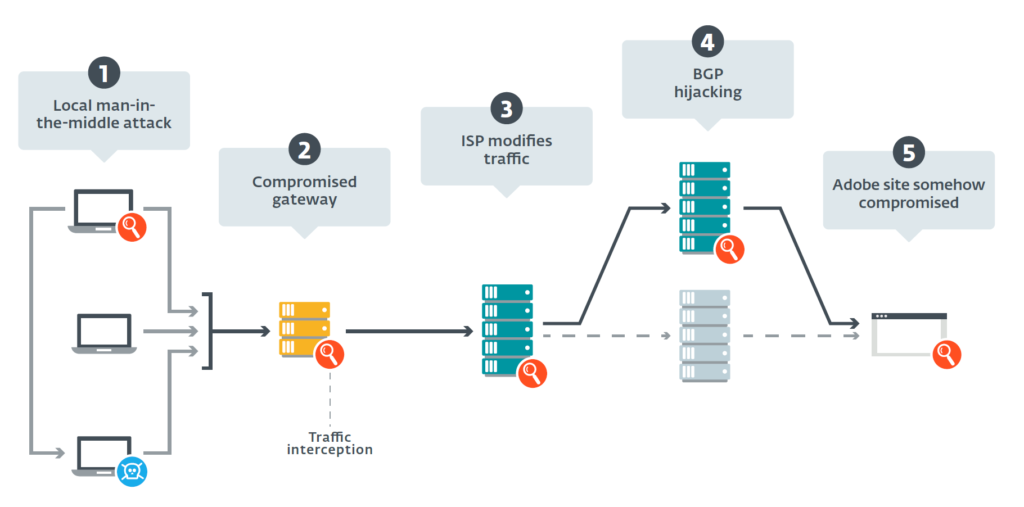

Una delle ipotesi è che sfruttino una macchina già compromessa all’interno della rete locale per portare un attacco di tipo Man in the Middle (MitM) per dirottare il traffico del PC che intendono compromettere. Viene da chiedersi, però, se in una situazione del genere, considerato che avrebbero già accesso alla LAN, non sarebbe più pratico sfruttare altre tecniche di movimento laterale.

Una delle ipotesi è che sfruttino una macchina già compromessa all’interno della rete locale per portare un attacco di tipo Man in the Middle (MitM) per dirottare il traffico del PC che intendono compromettere. Viene da chiedersi, però, se in una situazione del genere, considerato che avrebbero già accesso alla LAN, non sarebbe più pratico sfruttare altre tecniche di movimento laterale.

Un risultato simile potrebbe essere ottenuto anche attraverso la compromissione del gateway, ma anche qui il ragionamento è lo stesso: da un punto di forza simile, si potrebbero portare attacchi decisamente più “diretti” ed efficaci. Perché ricorrere a un aggiornamento di Flash Player?

Più suggestiva l’idea che l’attacco sia portato direttamente attraverso gli Internet Service Provider, sia attraverso un’azione di hacking, sia attraverso la loro partecipazione attiva magari grazie a un complice infiltrato. La casistica raccolta di ESET, però, riguarda casi in paesi diversi e in cui le vittime si appoggiavano a quattro ISP diversi. Un po’ troppi…

Il trucchetto potrebbe anche essere messo in atto attraverso un dirottamento del traffico a livello del Border Gateway Protocol (BGP) come avvenuto in passato in altri casi. Questo tipo di dirottamenti ad alto livello, però, vengono di solito individuati piuttosto rapidamente, dal momento che hanno ripercussioni su tutta la rete e difficilmente passano inosservati.

Insomma: l’intera vicenda sembra essere degna di un giallo in cui il classico “delitto nella stanza chiusa” è stato rivisitato in salsa cyber-security. Se qualcuno ha un’idea, si faccia avanti.

Articoli correlati

-

Deepfake per distribuire malware su...

Deepfake per distribuire malware su...Giu 19, 2025 0

-

Microsoft rilascia patch per 67 bug, di...

Microsoft rilascia patch per 67 bug, di...Giu 11, 2025 0

-

Torna l’incubo BADBOX 2.0:...

Torna l’incubo BADBOX 2.0:...Giu 06, 2025 0

-

Malware dentro il malware: trovate...

Malware dentro il malware: trovate...Giu 04, 2025 0

Altro in questa categoria

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Prompt injection indiretta, Google migliora la sua strategia di sicurezza a più livelli per l’IA

Cybercriminali russi aggirano l’MFA di Gmail con una campagna di phishing sofisticata

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una... -

Le stampanti multifunzione sono piene di bug! Uno espone la...

Le stampanti multifunzione sono piene di bug! Uno espone la...Giu 27, 2025 0

Durante un processo di analisi di vulnerabilità zero-day,... -

L’Iran lancia un attacco di spear-phishing contro...

L’Iran lancia un attacco di spear-phishing contro...Giu 26, 2025 0

I ricercatori di Check Point Research hanno individuato una... -

Windows 10: ancora un anno di aggiornamenti (quasi) gratis

Windows 10: ancora un anno di aggiornamenti (quasi) gratisGiu 25, 2025 0

Il 14 ottobre il supporto tecnico e di sicurezza per... -

Attacchi silenziosi ai server Exchange: keylogger in...

Attacchi silenziosi ai server Exchange: keylogger in...Giu 24, 2025 0

Una nuova campagna mirata ai server Microsoft Exchange...

One thought on “Sembra il sito Adobe, ma non lo è. Lo strano caso del gruppo Turla”