Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Cyber-spionaggio di stato: gli attacchi sono su larga scala

Gen 19, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Malware, News, Privacy, RSS, Scenario 1

Qualcuno sta vendendo software-spia a governi di tutto il mondo. Si chiama Dark Caralac e colpisce sia PC Windows che smartphone.

Il caso di Skygofree, il software-spia 100% italiano di cui abbiamo parlato qualche giorno fa, ha colpito per l’estrema localizzazione degli attacchi, concentrati nel nostro paese.

Nel caso di Dark Caralac, uno strumento di spionaggio individuato in seguito a un’inchiesta della Electronic Frontier Foundation, l’elemento che ha attirato l’attenzione degli analisti è esattamente l’opposto: sta colpendo in tutto il mondo, Italia compresa.

Stando ai dati riportati nel dossier, lo spyware di stato è stato individuato in più di 21 paesi diversi. Il che significa che qualcuno (probabilmente una società specializzata nel settore degli strumenti informatici di spionaggio) si sta dando un gran da fare per guadagnare fette di mercato.

A rimetterci sono le organizzazioni governative (anche militari) così come gli attivisti e i giornalisti che vengono tenuti sotto controllo attraverso un’infrastruttura che sembra fare riferimento a un unico soggetto. Secondo gli analisti, infatti, Dark Caralac non verrebbe venduto, ma affittato a pagamento.

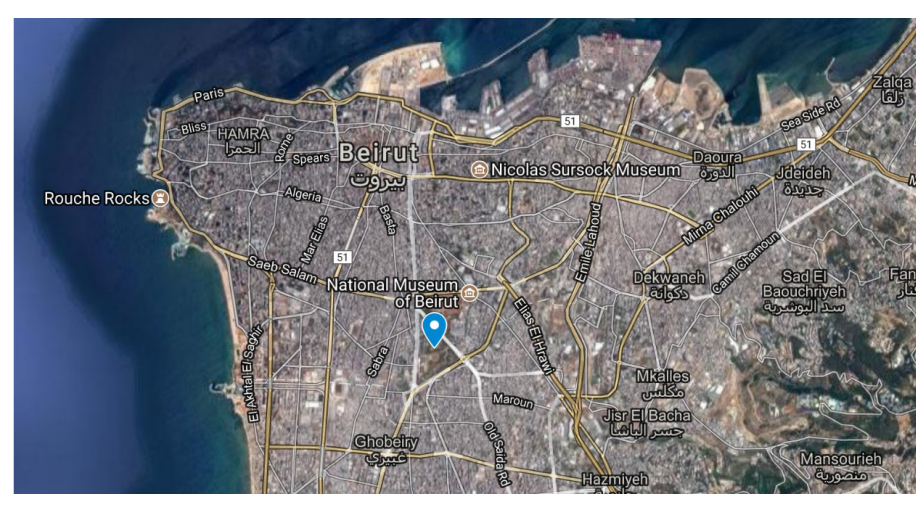

Nell’inchiesta viene anche ipotizzata la sede in cui il sistema viene gestito: si tratterebbe di un “centro di comando” collocato in un edificio governativo a Beriut, in Libano.

Tracciando gli indirizzi IP che si sono collegati ad alcuni server Command and Control i ricercatori sono riusciti a individuare il possibile centro di comando della piattaforma Dark Caralac.

Sarebbe da qui che viene gestita la piattaforma Dark Caralac, definita così dagli stessi ricercatori per il fatto che è composta da numerosi strumenti, alcuni progettati per compromettere computer, altri (la maggior parte) per colpire i dispositivi mobile.

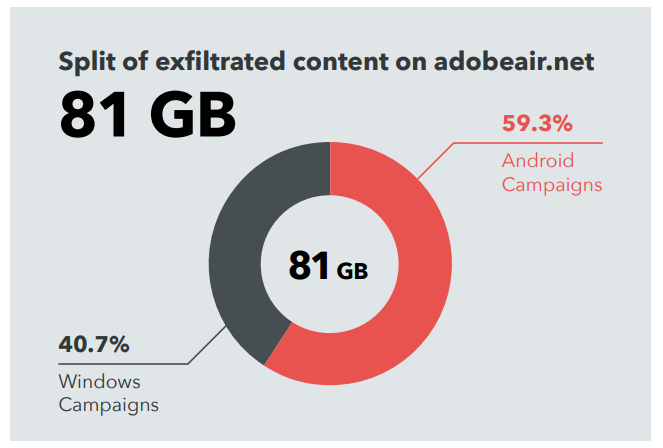

Il frutto di questa attività sono centinaia di gigabyte di informazioni sottratte a migliaia di vittime, tra cui documenti, file, conversazioni, messaggi e chat. Il tutto memorizzato su un server chiamato Adobeair.net (naturalmente Adobe non vi ha nulla a che fare) che sembra essere usato come collettore delle informazioni.

Sul server gli analisti hanno rintracciato una quantità spaventosa di dati, provenienti sia dai software spia installati su macchine Windows, sia su quelle Android.

Ma di cosa stiamo parlando esattamente? L’arsenale a disposizione di chi utilizza Dark Caralac è davvero impressionante e comprende anche una versione mai vista prima di FinFisher, un tool di spionaggio commerciale che ha già fatto la sua comparsa nelle nostre cronache qualche tempo fa.

Accanto a questo tool, la piattaforma utilizza un trojan chiamato Bandook, in grado di infiltrare i sistemi Windows e che verrebbe distribuito come un normale programma dotato anche di un certificato digitale valido.

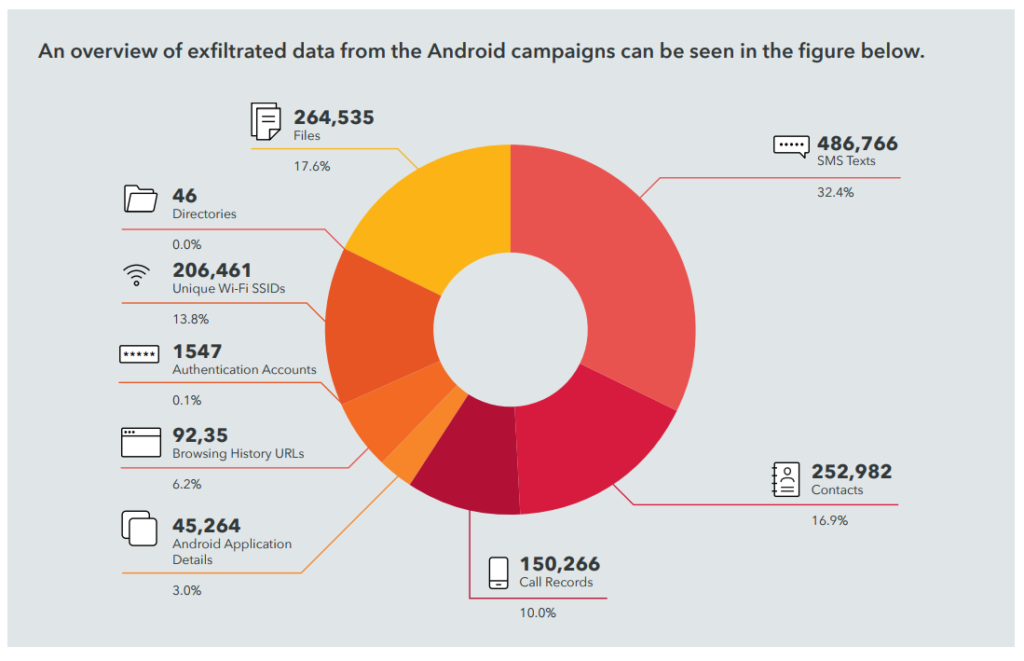

Il pezzo forte, però, è Pallas. Si tratta di un impianto per Android che è in grado di intercettare telefonate, SMS, chat di Whatsapp, rubare informazioni sulle app installate e dati da rubrica, registro chiamate e qualsiasi altro strumento presente sullo smartphone.

*

L’elenco dettagliato delle informazioni rubate attraverso il trojan consente di farsi un’idea di quanto sia pervasivo.

Considerato che molti usano lo smartphone come strumento per i sistemi di autenticazione a due fattori, il furto di messaggi consente a cascata di accedere anche ai social network o ai servizi a cui è iscritta la vittima.

Pallas, naturalmente, consente anche di utilizzare il microfono per registrare a distanza conversazioni ambientali e accedere alla fotocamera per catturare immagini e registrare video.

Le tecniche di attacco utilizzate per diffondere il malware sarebbero, secondo quanto ricostruito, basate su attacchi di phishing estremamente pirati, portati attraverso messaggi di Whatsapp o Facebook.

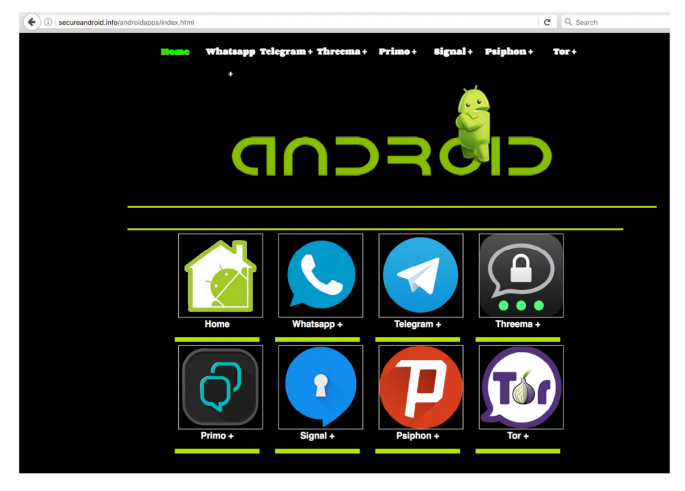

Gli attacchi sfruttano (anche) un finto portale che mette a disposizione applicazioni di messaggistica e per la tutela della privacy.

L’obiettivo dei messaggi è di indurre la vittima a scaricare un’app da un sito (secureandroid.info) gestito dai cyber-spioni. Le app disponibili sul portale sono per lo più dedicate alle comunicazioni (perché fare fatica a comprometterle tramite complicati exploit quando si possono fornire già infette?) e anche all’anonimato.

Secondo i ricercatori, però, ci sono anche tracce di accessi “fisici” ai telefoni, magari utilizzando finti servizi di assistenza. Una tecnica, questa, che di solito viene usata solo da forze di polizia e servizi segreti.

- Android, Bandook, Dark Caralac, Electronic Frontier Foundation, FinFisher, Marco Schiaffino, Pallas, Skygofree, Tor, Trojan, whatsapp, Windows

Articoli correlati

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Meta smantella una campagna di...

Meta smantella una campagna di...Feb 03, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “Cyber-spionaggio di stato: gli attacchi sono su larga scala”