Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Dirottano il traffico dal DNS di Amazon per rubare cripto-valuta

Apr 26, 2018 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS, Vulnerabilità 1

L’attacco ha permesso agli ignoti hacker di deviare il traffico per due ore, intercettando i dati di un exchange. Ma è stata l’unica vittima?

L’attacco è clamoroso sia per le potenziali conseguenze, sia per la difficoltà che richiede per essere portato a termine. Gli esperti che stanno analizzando quanto avvenuto, però, non hanno dubbi: si tratta di un’operazione pianificata con attenzione.

I pirati in formatici hanno preso di mira niente meno che il protocollo BGP (Border Gateway Protocol), cioè il sistema che gestisce l’indirizzamento del traffico a livello globale. L’obiettivo, nello specifico, era Amazon Route 53.

Si tratta di uno dei servizi DNS più grandi sul pianeta (il più importante a livello commerciale) che ha come clienti siti Internet del calibro di Twitter.

Gli autori del colpaccio hanno agito martedì e sono riusciti a dirottare il traffico utilizzando un server all’interno delle strutture di Equinix a Chicago, gestendo così il traffico per circa due ore, nel corso delle quali hanno avuto la possibilità di intercettare almeno parte del traffico diretto ai clienti di Amazon Route 53.

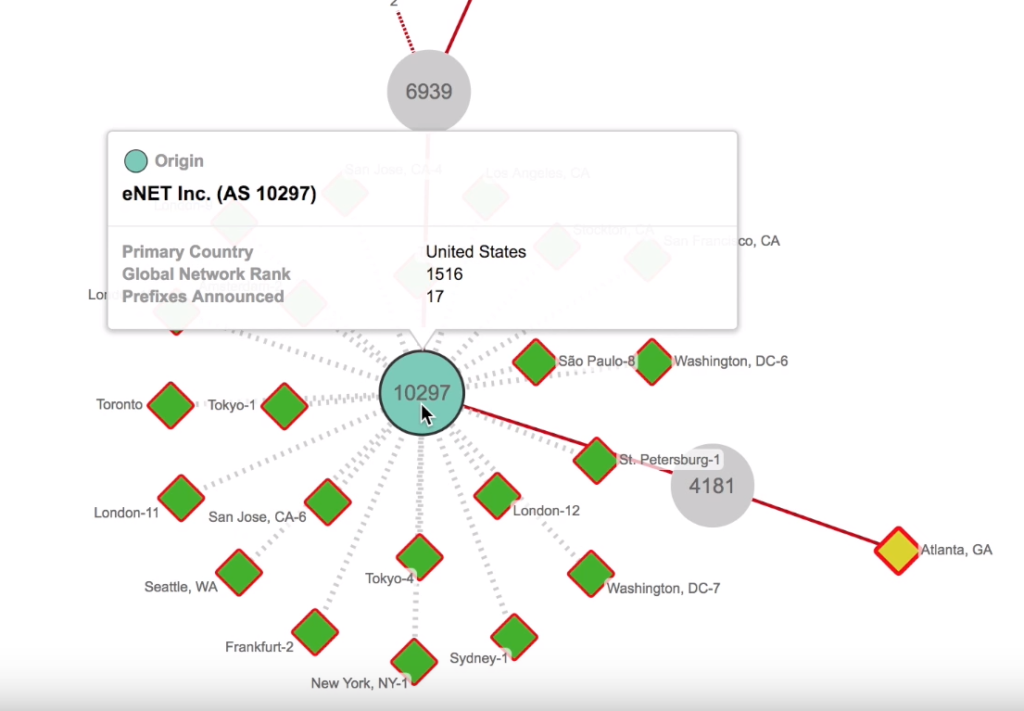

Dalle parti di Amazon, per il momento, si sono limitati a ridimensionare quanto avvenuto, spiegando che il problema ha coinvolto un provider “esterno” (eNet) e che tutto è stato risolto. In pratica, i pirati avrebbero violato i sistemi di eNet, attraverso il quale avrebbero attuato il dirottamento del traffico, coinvolgendo altri provider che agiscono come peer della vittima principale.

La reale vittima è stata eNet, un provider intermedio. Il dirottamento del traffico gestito dai DNS Amazon, di conseguenza, è stato parziale.

L’obiettivo, stando a quanto si è riusciti a capire finora, sembra essere stato MyEtherWallet, un exchange che gestisce circa 23 milioni di euro in cripto-valute e il cui traffico è stato dirottato verso un server russo. Dalle prime indagini, però, emergerebbe che l’operazione ha consentito ai criminali di sottrarre poco più di 120.000 euro.

Gli utenti di MyEtherWallet si sarebbero trovati in pratica davanti a un sito identico all’originale, ma gestito dai pirati informatici. Tutti i wallet per cui è stato effettuato il login sono stati svuotati nel giro di qualche secondo.

Ora l’attenzione si concentra sull’individuazione di eventuali altri siti colpiti nel corso dell’intervallo di tempo in cui i cyber-criminali hanno preso il controllo di quella porzione di Internet. Gli esperti ritengono improbabile, infatti, che l’attacco puntasse solo a un singolo exchange.

Il motivo? Considerata la difficoltà di portare a termine un’azione del genere (i precedenti sono pochissimi, l’ultimo risalente a un anno fa) è decisamente improbabile che i cyber-criminali avessero un singolo obiettivo.

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

Il filtro di FlashStart per la...

Il filtro di FlashStart per la...Feb 14, 2025 0

-

Gli attacchi DDoS sono in aumento...

Gli attacchi DDoS sono in aumento...Lug 01, 2024 0

-

Le vulnerabilità più critiche delle...

Le vulnerabilità più critiche delle...Giu 17, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “Dirottano il traffico dal DNS di Amazon per rubare cripto-valuta”