Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Scambio di informazioni tra aziende per contrastare il cyber-crimine

Mag 10, 2018 Marco Schiaffino Hacking, In evidenza, Minacce, News, Prodotto, RSS, Social engineering 1

I reparti di sicurezza informatica sono portati sempre più spesso a condividere dati e informazioni per individuare gli attacchi dei pirati.

Maggiore il numero di dati su cui si effettua un’analisi, maggiori le possibilità di individuare potenziali minacce. La regola sembra banale e le società di sicurezza la applicano ormai da molti anni, raccogliendo tutti i dati provenienti dagli endpoint installati sulle macchine dei clienti per avere una “visione globale” delle minacce.

Ora questa filosofia comincia a interessare anche i singoli reparti di sicurezza delle aziende, i cui SOC (Security Operation Center) intessono sempre più spesso rapporti con aziende dello stesso settore per fare fronte comune contro le minacce informatiche.

“È una buona pratica in continua crescita” spiega Yuval Cohen, CISO di ServiceNow che Security Info ha intervistato a margine del Knowledge18 in corso a Las Vegas. “La condivisione di informazioni tra aziende permette di migliorare l’accuratezza dell’intelligence e consente di individuare minacce che, singolarmente, gli esperti di sicurezza farebbero fatica a individuare”.

Si tratta, in pratica, di “unire i puntini” partendo da una base di dati più ampia di quella a cui avrebbe accesso un singolo SOC per riuscire a mettere a fuoco ciò che potrebbe sfuggire con una visione più ristretta.

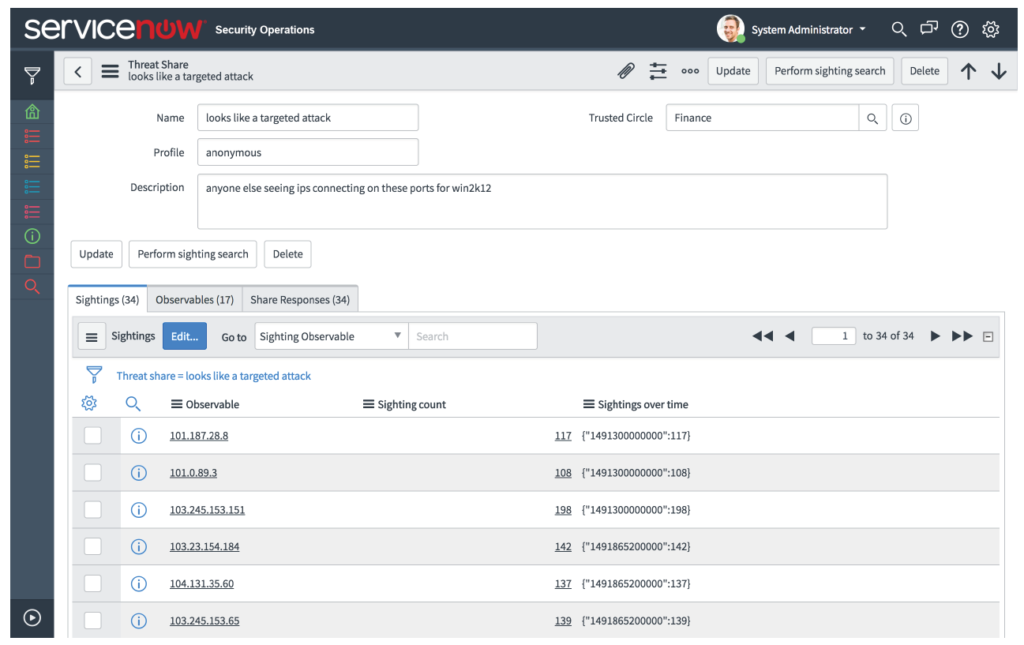

“In ServiceNow abbiamo addirittura predisposto una piattaforma dedicata per questo tipo di attività, basata sul concetto di Trusted Security Circle”.

L’idea di base è quella di creare una community di aziende omogenee per settore o con caratteristiche che in ogni caso le collochino sullo stesso livello di rischio. Tra di loro, le aziende possono condividere anonimamente i dati che rilevano e che possono indicare un attacco informatico.

Sembra un po’ di vedere una versione professionale di un social network a tema. Avere accesso a informazioni come queste, però, è decisamente molto più utile di quanto possano esserlo le foto delle vacanze di un collega.

“Il sistema dei Trusted Security Circle è pensato per essere differenziato in base al livello di fiducia che si ha nei confronti degli altri membri” precisa Cohen. “Gli utenti possono creare dei gruppi più ristretti in cui condividere le informazioni con maggiori dettagli e migliorare così l’efficacia del sistema”.

È bene ricordare che stiamo parlando di realtà di grandi dimensioni, che hanno a disposizione risorse umane e tecnologiche tali da giustificare un’attività di analisi indipendente.

“Spesso i SOC di aziende a livello enterprise si trovano nella situazione di avere così tanti avvisi di sicurezza da esserne letteralmente sopraffatti” prosegue Cohen. “Il vero problema è che puntare l’attenzione solo sugli alert con rischio più elevato è molto rischioso. Può succedere, infatti, che gli indizi che portano all’individuazione di un attacco siano rappresentati da numerosi avvisi di gravità minore, che messi insieme definiscono però un quadro più serio”.

Da questo punto di vista, l’accesso ai dati di chi opera in situazioni simili rende più facile la definizione dei possibili schemi di attacco e il loro contrasto.

Articoli correlati

-

L’IA generativa unifica le...

L’IA generativa unifica le...Gen 29, 2025 0

-

Ransomware: le organizzazioni sono più...

Ransomware: le organizzazioni sono più...Dic 04, 2024 0

-

I SOC dedicano quasi due ore al giorno...

I SOC dedicano quasi due ore al giorno...Ott 21, 2024 0

-

L’IA è un Alleato fondamentale...

L’IA è un Alleato fondamentale...Ago 27, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “Scambio di informazioni tra aziende per contrastare il cyber-crimine”