Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Che diavolo è questo file in formato .IQY?

Giu 12, 2018 Marco Schiaffino Attacchi, Malware, Minacce, News, RSS, Trojan 0

Un gruppo di pirati sta usando allegati in un formato inusuale per distribuire un trojan aggirando i controlli degli antivirus. E ci riescono…

Non bastano le decine di vulnerabilità che ogni giorno vengono scoperte dai ricercatori. A rendere la situazione ancora più complicata ci si mette l’inventiva dei pirati informatici che sistematicamente trovano nuove e ingegnose tecniche per aggirare i controlli dei software di sicurezza.

L’ultimo esempio viene segnalato da Derek Knight, un ricercatore che ha intercettato una campagna di distribuzione malware particolarmente insidiosa che sfrutta un particolare tipo di file in formato .IQY.

Gli Excel Web Query, poco conosciuti al grande pubblico, sono file che normalmente contengono poche righe di testo al cui interno si trovano di solito un’URL e alcuni parametri che servono a importare informazioni all’interno di una pagina Excel. In pratica, agiscono come downloader.

Una caratteristica che, quando viene inserita all’interno di un normale file di Office (Word o Excel) fa scattare una campanella di allarme in qualsiasi antivirus. Quando però si trovano di fronte a questo formato, spiega Knight, la maggior parte dei software di sicurezza non li rileva come pericolosi.

Prima del ricercatore, però, se ne sono accorti i cyber-criminali che gestiscono la botnet Necurs, una vecchia conoscenza degli esperti di sicurezza che secondo Talos sarebbe responsabile del 90% dello spam intercettato dalla società di sicurezza.

I pirati stanno usando i file IQY per diffondere un trojan (FlawedAmmyy) sviluppato sfruttando il codice di un software per il controllo remoto del PC.

Il vettore di attacco utilizzato dai pirati è l’email, a cui viene allegato il file IQY. Alla sua apertura, il file avvia Excel ed esegue il download di una PowerShell che scarica e installa il trojan.

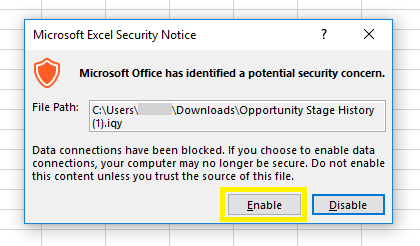

La procedura, in ogni caso, non è completamente trasparente: all’apertura di Excel viene visualizzato un avviso di sicurezza che, almeno in teoria, dovrebbe mettere in allarme la potenziale vittima.

Il file che stiamo aprendo è pericoloso. Vogliamo procedere comunque? Certo, come no!

Purtroppo, come testimonia il fatto che ci siano ancora in circolazione malware che utilizzano i comandi Macro per diffondersi, sono ancora tante le persone che ignorano avvisi come questi, spesso lasciandosi trarre in inganno da banali trucchi di ingegneria sociale come quello messo in atto dagli autori di questa campagna.

Il trucco è il solito: l’email contiene come oggetto messaggi del tipo “fattura non pagata”, il classico messaggio in grado di suscitare una reazione emotiva o la curiosità di chi riceve l’email. L’uso di un formato poco conosciuto, poi, fa il resto.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...