Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

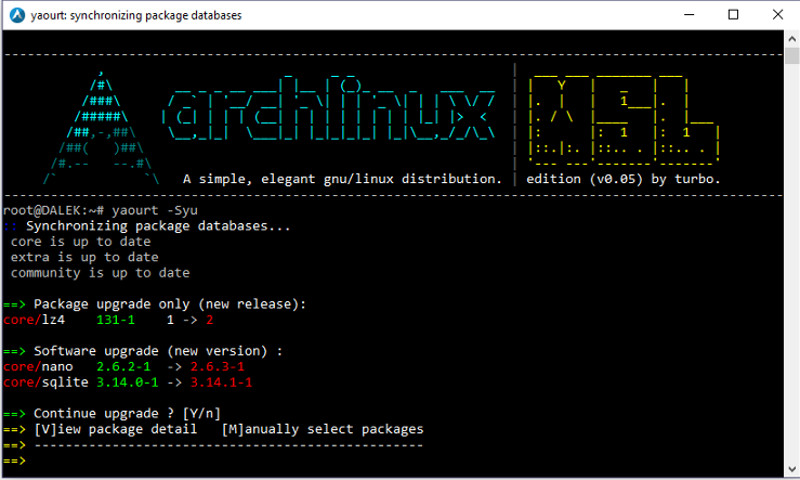

Malware nel repository di Arch Linux

Lug 11, 2018 Marco Schiaffino Attacchi, Intrusione, Malware, News, RSS 0

Il codice malevolo era nascosto in un componente per la gestione dei PDF. Gli esperti: “era il primo passo per un attacco più elaborato”.

Ci sono dozzine di ottimi motivi per cui i pirati prendono di mira gli utenti Linux. Il principale è che, di solito, il sistema operativo open source viene installato sui server, che rappresentano bersagli privilegiati per i cyber-criminali.

Da un lato perché si trovano di solito in ambienti aziendali o comunque collegati alla gestione di sistemi complessi, dall’altra perché si tratta normalmente di macchine piuttosto potenti, che tornano utili sia per portare attacchi DDoS, sia per generare cripto-valuta.

C’è poco da stupirsi, quindi, che qualcuno abbia deciso di prendere di mira Arch Linux, una delle distro più “smanettone” in circolazione. In passato, la stessa sorte era toccata a Gentoo Linux, anche se in quel caso le cose erano andate un po’ diversamente.

Arch Linux è una distribuzione estremamente versatile, che può essere personalizzata a seconda delle esigenze dell’utente.

A differenza di quanto accaduto nel caso di Gentoo, quando i pirati avevano addirittura hackerato il repository, l’attacco ad Arch Linux è stato molto più blando.

Il pirata informatico in questione, registrato con il nickname di xeactor, si è limitato a modificare un pacchetto sul repository per inserirvi un malware. Nel dettaglio, il componente preso di mira era acroread, un pacchetto per la gestione dei file PDF.

Stando a quanto riportato dagli amministratori del repository, il malware non aveva funzioni particolarmente evolute, ma si limitava a sottrarre informazioni riguardanti la macchina su cui veniva installato. Con tutta probabilità, sottolineano gli esperti di sicurezza che lo hanno analizzato, si trattava di uno strumento per preparare il terreno a un attacco più specifico.

L’episodio, però, conferma una tendenza piuttosto preoccupante. Sempre più spesso, infatti, pirati informatici prendono di mira repository e risorse condivise per distribuire il loro malware.

Una tecnica, questa, che gli consente di ottenere il massimo risultato con il minimo sforzo, come è rischiato di succedere quando un gruppo di cyber-criminali ha preso di mira il repository di Docker inserendovi un variegato campionario di malware.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

-

CERT-AGID 22-28 febbraio: nuove...

CERT-AGID 22-28 febbraio: nuove...Mar 03, 2025 0

-

Scoperta GitVenom, campagna che sfrutta...

Scoperta GitVenom, campagna che sfrutta...Feb 26, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...