Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Microsoft sbaglia la patch: Windows vulnerabile per due mesi

Lug 24, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

La falla di sicurezza è stata corretta a maggio, ma la patch non risolveva affatto il problema. Il fix definitivo a luglio, ma intanto i pirati…

Per un pirata informatico, una vulnerabilità zero-day è oro colato. Le nuove vulnerabilità, però, sono difficili da scoprire e sono molto rari i casi in cui un cyber-criminale riesce a scovarne uno. A questo giro, però, gli hacker hanno ricevuto un assist clamoroso da Microsoft, che ha combinato un pasticcio di quelli davvero brutti.

Tutto comincia quando i ricercatori di sicurezza di Qihoo 360, lo scorso aprile, individuano un attacco che sfrutta una vulnerabilità zero-day che permette di avviare l’esecuzione di codice in remoto usando come vettore di attacco una semplice pagina Web (se aperta con Internet Explorer) o un file di Office.

La segnalazione (CVE-2018-8174) è stata immediatamente inviata a Microsoft, che ha rilasciato un aggiornamento nel mese di maggio. Il problema, però, è che l’aggiornamento non ha risolto del tutto il problema.

Come spiegano gli stessi ricercatori di Qihoo 360 in un report pubblicato sul blog della società di sicurezza, una variante della stessa vulnerabilità è stata sfruttata in maggio (dopo la distribuzione della patch) da un gruppo di cyber-criminali per diffondere un trojan.

Secondo gli analisti della società cinese, il problema riguarda il fatto che l’aggiornamento messo a punto dagli sviluppatori Microsoft non era perfetto. Anzi: lasciava spazio a due modalità per sfruttare lo stesso exploit (che i ricercatori hanno battezzato “double kill”) per portare attacchi nei confronti del browser.

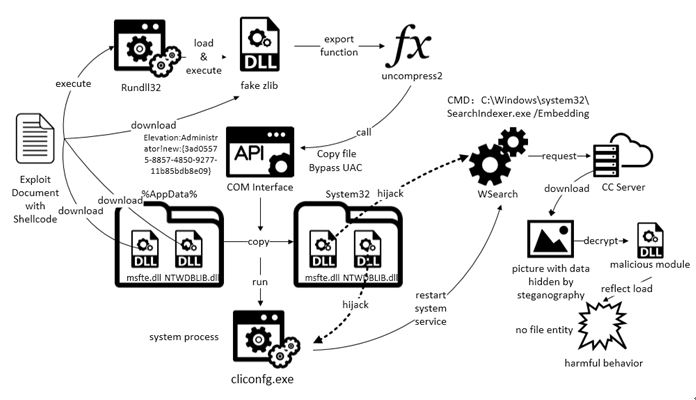

Come si deduce dallo schema realizzato da Qihoo 360 non stiamo parlando di un attacco particolarmente semplice. Il fatto che i dettagli fossero stati resi pubblici al momento della pubblicazione della prima patch, però, può essere stato un bell’aiuto per i pirati informatici che lo hanno sfruttato.

Quello che dalle parti di Qihoo 360 non specificano è se il gruppo di cyber-criminali individuato a maggio sia lo stesso che sfruttava la vulnerabilità in origine.

E non si tratta di un dettaglio. Quando una vulnerabilità viene corretta, infatti, vengono contestualmente pubblicate tutte le informazioni correlate, che i pirati possono usare per mettere a punto il codice che consente di sfruttarla.

Normalmente la cosa non rappresenta un problema, visto che i computer in regola con gli aggiornamenti non corrono più il rischio di essere colpiti. Di fronte al caso di una patch “difettosa”, però, le cose cambiano. I pirati informatici in pratica si trovano la pappa pronta e possono sfruttare una tecnica di attacco ancora efficace sfruttando… il lavoro dei ricercatori di sicurezza.

Il “buco”, per fortuna, è durato solo due mesi e nel mese di luglio i sistemi Windows hanno ricevuto la patch completa che corregge la nuova variante della vulnerabilità (CVE-2018-8242). La figuraccia, però, rimane.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...