Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Miner nascosto nel pacchetto font. L’attacco tramite un fornitore

Lug 27, 2018 Marco Schiaffino Attacchi, Malware, News, RSS 0

I pirati sono riusciti a inserire un malware all’interno di un PDF Reader. Il codice malevolo su un clone del server cloud originale.

Questa volta il tentativo di attacco ha puntato a colpire un gran numero di aziende, distribuendo un software per la generazione di cripto-valuta (miner) inserito all’interno di un software legittimo.

A renderne conto è Microsoft, i cui ricercatori hanno individuato l’attacco e ne hanno descritto i dettagli in un report pubblicato sul sito dell’azienda.

Gli episodi di attacchi portati attraverso la “contaminazione” di un software legittimo sono piuttosto rari e, quando avvengono, rischiano di avere conseguenze devastanti. Uno dei casi più noti registrati dalla cronaca nel recente passato è quello di NotPetya, che come si è scoperto in seguito, è stato diffuso attraverso un trojan distribuito all’interno di un programma di contabilità.

In quel caso, come in altri avvenuti in passato, il malware è stato inserito dopo aver compromesso i sistemi del produttore del software. Una strategia che, per fortuna, ha difficilmente successo nei confronti dei prodotti più diffusi sul mercato, sviluppati da grandi nomi che adottano rigorose policy di controllo.

Qualche volta, però, può capitare che anche i giganti del settore finiscano vittima di un attacco di questo genere. Di solito accade quando l’attacco non colpisce direttamente il grande marchio, ma la filiera di produzione di un software.

Cioè quando i pirati prendono di mira uno sviluppatore che fornisce un componente dell’applicazione realizzato esternamente e poi implementato separatamente.

Secondo i ricercatori Microsoft, il caso in questione risponde esattamente a questa descrizione, anche se non c’è alcuna certezza su come i pirati siano riusciti a mettere a segno l’attacco.

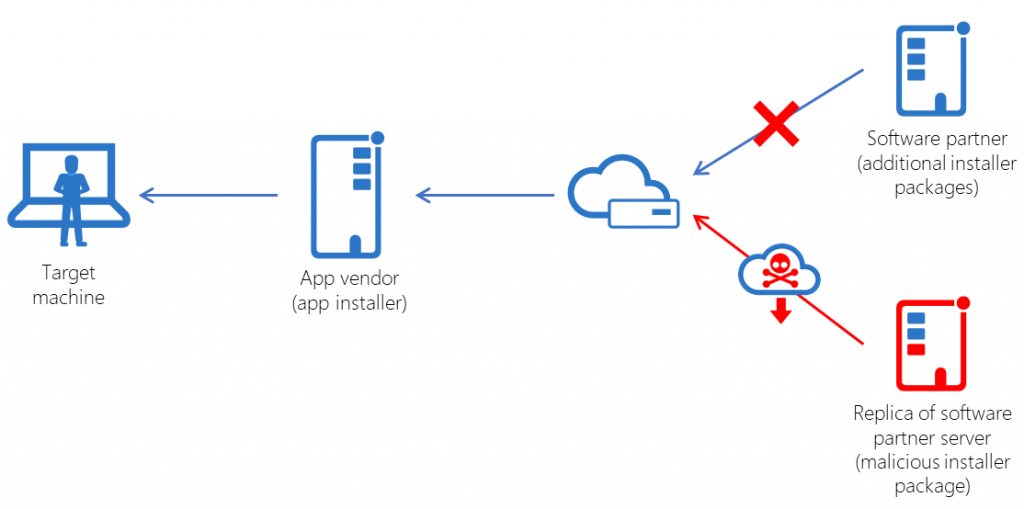

Nel caso in questione, il tutto sarebbe avvenuto in un ecosistema composto da un software principale e da componenti aggiuntivi (tra cui i pacchetti di font) che vengono scaricati nel momento in cui l’utente finale avvia l’installazione.

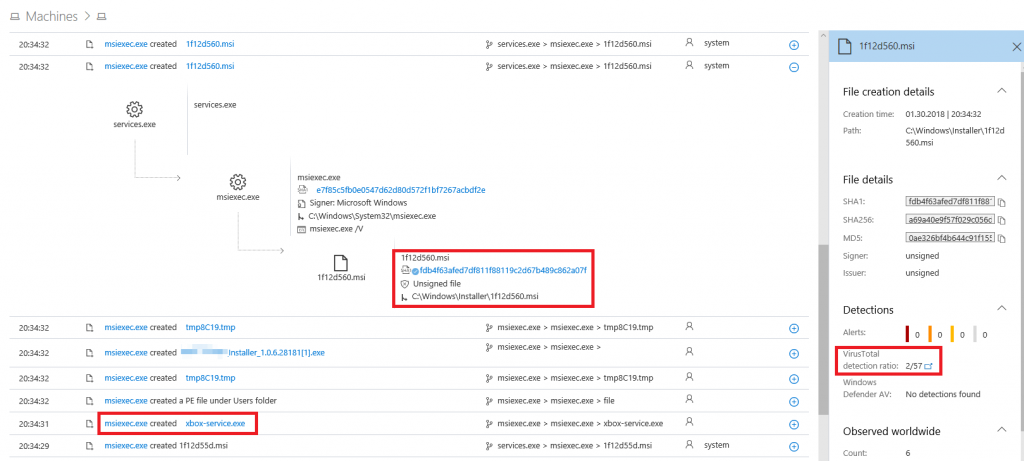

Secondo la ricostruzione del team di Microsoft, infatti, i cyber-criminali avrebbero clonato il server cloud che mette a disposizione i pacchetti di font, che i pirati avrebbero replicato alla perfezione. In uno di questi, però, avrebbero inserito il miner.

I pirati avrebbero poi sfruttato una vulnerabilità del sistema (ma nel report non viene specificato quale sia) per fare in modo che il collegamento per il download dei pacchetti puntasse al server malevolo invece che a quello originale.

Proprio il mistero che avvolge questo passaggio dell’attacco è ciò che risulta più intrigante. Gli esperti, infatti, avrebbero escluso l’utilizzo di tecniche Man in The Midlle e anche l’ipotesi di un dirottamento del DNS.

Quello che è certo è che gli autori dell’attacco hanno preso tutte le precauzioni possibili per fare in modo che la loro attività passasse inosservata. Il pacchetto MSI infetto veniva infatti sostituito con una versione “pulita” subito dopo l’installazione del miner.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...