Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Gli autori del ransomware SamSam hanno incassato 6 milioni di dollari

Ago 01, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Una ricerca di Sophos ricostruisce le azioni dei cyber-criminali che prendono di mira aziende e istituzioni. Una vittima su quattro paga.

La specializzazione paga e paga anche bene. A dimostrarlo sono i dati che emergono da una ricerca di Sophos, in cui la società di sicurezza ha cercato di quantificare gli incassi di un gruppo di pirati informatici specializzati in ransomware.

Nel campo dei ransomware, gli autori di SamSam si collocano nel settore dei “professionisti”. Piuttosto che spargere a piene mani malware su Internet colpendo indiscriminatamente qualsiasi tipo di obiettivo, hanno pensato bene di concentrarsi su bocconi più prelibati, come le aziende, le istituzioni pubbliche e, in qualche caso, gli ospedali.

La logica è quella di puntare al bersaglio grosso e, al posto di sperare nell’incasso di 200-300 dollari da un gran numero di vittime, estorcere somme decisamente superiori (nell’ordine delle migliaia di dollari) a un numero inferiore di soggetti.

Naturalmente stiamo parlando di una strategia che richiede, nell’ottica dei pirati, un tipo di attività molto diversa che prevede l’uso di attacchi mirati (di solito tramite spear phishing) e un’attenta pianificazione per ogni colpo.

Naturalmente stiamo parlando di una strategia che richiede, nell’ottica dei pirati, un tipo di attività molto diversa che prevede l’uso di attacchi mirati (di solito tramite spear phishing) e un’attenta pianificazione per ogni colpo.

Gli sforzi però vengono ripagati. Quando si colpisce un soggetto di questo tipo, infatti, è piuttosto probabile che sarà più propenso a pagare il riscatto per riottenere i suoi dati e, soprattutto, ripristinare il corretto funzionamento dei sistemi.

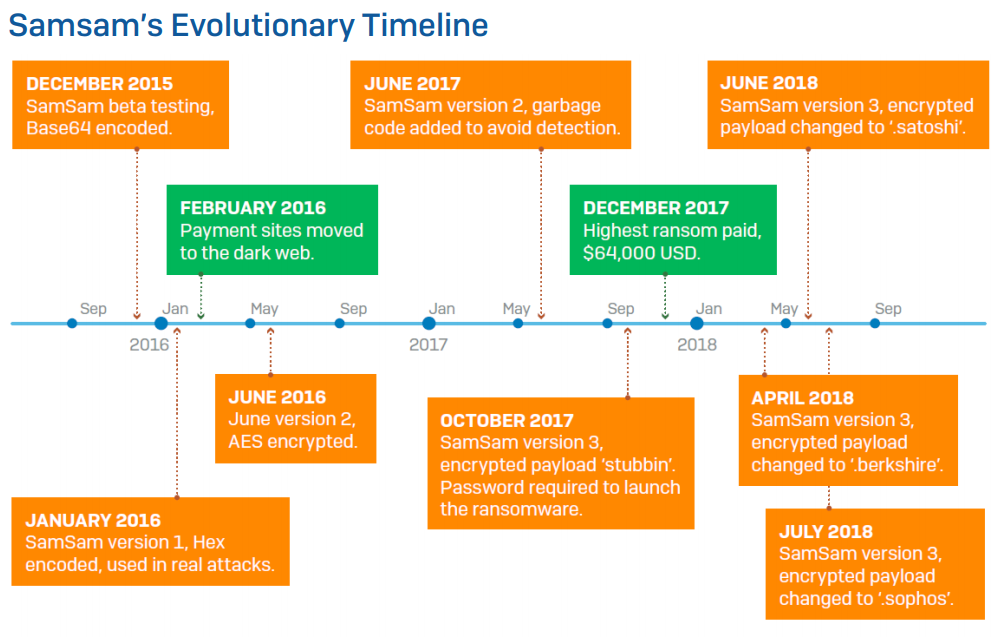

La ricerca di Sophos, scaricabile da questo indirizzo, conferma che i cyber-criminali avevano visto giusto. Stando alla ricostruzione di Sophos, i pirati colpirebbero in media un bersaglio al giorno e il 25% delle vittime pagherebbe il riscatto. Secondo gli analisti della società di sicurezza, gli autori di SamSam sarebbero così riusciti a incassare la bellezza di 5,9 milioni di dollari in meno di 3 anni.

Il dato è stato ricavato analizzando i conti in Bitcoin usati dai cyber-criminali (hanno usato 246 indirizzi diversi per la loro attività) che farebbero riferimento a 3 wallet, che i pirati informatici gestiscono utilizzando connessioni via Tor o VPN.

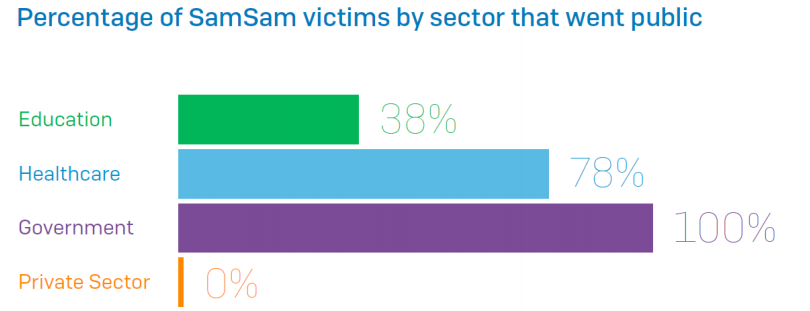

Per quanto riguarda le vittime, invece, Sophos ne ha individuate 233, 86 delle quali hanno annunciato pubblicamente di aver subito l’attacco.

Ciò che colpisce è che, mentre tutte le istituzioni pubbliche hanno denunciato gli attacchi, nessuna delle aziende private (che rappresenterebbero la metà delle vittime) lo ha fatto. Qualcosa che si spera cambierà con l’entrata in vigore del GDPR. Il nuovo regolamento europeo sulla protezione dei dati, infatti, prevede l’obbligo di denuncia di qualsiasi attacco subito.

Ciò che colpisce è che, mentre tutte le istituzioni pubbliche hanno denunciato gli attacchi, nessuna delle aziende private (che rappresenterebbero la metà delle vittime) lo ha fatto. Qualcosa che si spera cambierà con l’entrata in vigore del GDPR. Il nuovo regolamento europeo sulla protezione dei dati, infatti, prevede l’obbligo di denuncia di qualsiasi attacco subito.

Nel caso specifico di SamSam, però, il GDPR impatterebbe ben poco. Secondo la ricerca, infatti, il 74% delle vittime sarebbe statunitense.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...