Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Gli rubano i Bitcoin e lui fa causa al gestore telefonico per 240 milioni

Ago 16, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, News, Privacy, RSS, Scenario 0

I pirati sono riusciti a “rubargli” il numero di telefono e aggirare il sistema di autenticazione. La vittima: “AT&T non ha fatto i controlli che avrebbe dovuto fare”.

Una causa “monstre” da 240 milioni di dollari è stata intentata nei confronti di AT&T, una delle più grandi compagnie telefoniche operanti sul territorio statunitense. A presentarla è un cliente della compagnia, che accusa AT&T di essere responsabile per un furto di 24 milioni di dollari in Bitcoin.

La vicenda, che a prima vista sembra solo una notizia folcloristica, apre però un fronte nel tema della sicurezza che potrebbe avere ripercussioni piuttosto “importanti” sotto il profilo della sicurezza.

Il protagonista della vicenda si chiama Michael Terpin e, come si legge nella querela (pubblicata a questo indirizzo da The Register) fa parte di diverse community attive nel settore delle cripto-valute.

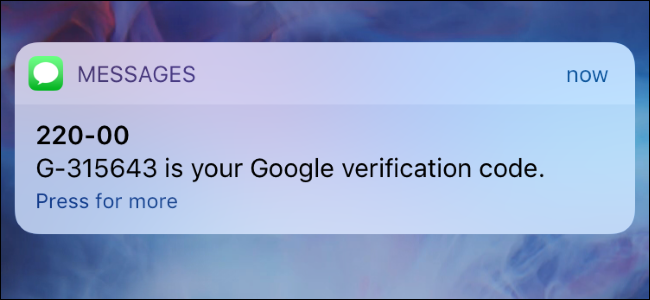

Per proteggere i suoi conti, Terpin utilizza un classico sistema di autenticazione a due fattori tramite invio di codice via SMS. Il sistema, però, non ha funzionato come avrebbe dovuto. Qualcuno, infatti, è riuscito ad aggirarlo utilizzando una tecnica che negli USA sta spopolando.

I sistemi di autenticazione a due fattori tramite SMS sono diffusissimi, ma il loro livello di sicurezza viene sempre più spesso messo in discussione.

In gergo si chiama SIM-Swap ed è una truffa piuttosto diffusa, utilizzata dai cyber-criminali per avere accesso ai dati delle loro vittime rubandogli, in pratica, il numero di telefono. Per farlo contattano il gestore telefonico impersonando il titolare del contratto e “convincono” l’operatore di turno a trasferire il numero su una nuova SIM.

Teoricamente per eseguire l’operazione è necessario esibire un documento d’identità valido, ma nel caso di Terpin, si legge nella querela, sarebbe stato necessario un ulteriore controllo di sicurezza, che lo stesso Terpin ha richiesto di attivare dopo un primo tentativo di attacco subito con queste esatte modalità nel giugno del 2017.

Dopo l’episodio, infatti, il suo account sarebbe stato modificato in modo che ogni operazione (compreso il cambio di SIM) avrebbe richiesto non solo l’identificazione tramite un documento, ma anche l’uso di una password.

A quanto pare, però, non è stato sufficiente. Il 7 gennaio 2018 Terpin si è accorto che il suo cellulare non funzionava più e prima che potesse bloccare la SIM (stando a quanto scrive il servizio anti frodi di AT&T non sarebbe stato raggiungibile di domenica) l’ignoto pirata informatico sarebbe riuscito a trasferire dal suo conto la bellezza, appunto, di 24 milioni di dollari.

L’ipotesi del querelante è che il cambio di SIM sia stato fatto con la complicità di un impiegato di AT&T che il cyber-criminale avrebbe corrotto con una classica “mazzetta”. Di qui l’accusa ad AT&T di non aver tutelato in maniera adeguata la sicurezza dell’account e la richiesta di risarcimento che, oltre i Bitcoin rubati, comprende 216 milioni come “punizione” ai danni della compagnia telefonica.

Azzardare quale possa essere l’esito della causa, al momento, è piuttosto difficile. Anche perché è probabile che i legali di AT&T opporranno il fatto che addossare tutta la responsabilità del furto alla gestione della SIM sia eccessivo, visto che in ogni caso il pirata informatico doveva conoscere username e password per accedere al wallet di Terpin.

Il vero problema, però, è un altro: ha davvero senso considerare i codici inviati via SMS come un sistema di autenticazione affidabile? E ancora: è plausibile richiedere a un operatore telefonico di usare nella protezione di un account telefonico un livello di diligenza proporzionale ai potenziali danni collegati alla violazione?

Anche se il caso di Michael Terpin si pone infatti al limite (alzi la mano chi ha 24 milioni di dollari in Bitcoin) un eventuale precedente in questo senso potrebbe avere (e avrà sicuramente) effetti devastanti, aprendo la strada a ogni tipo di pretesa (e anche di truffa) ai danni degli operatori che non riescono a garantire al 100% la sicurezza di un’utenza telefonica.

La conseguenza più probabile, però, è che in futuro gli operatori stessi possano pensare di tutelarsi escludendo qualsiasi responsabilità nel caso in cui l’utenza stessa sia utilizzata come fattore di autenticazione.

Quale che sia il risultato di tutto questo, una cosa è certa: trovare alternative più affidabili sta diventando una questione urgente. Molto, molto urgente.

Articoli correlati

-

Scoperta una massiccia campagna malware...

Scoperta una massiccia campagna malware...Lug 31, 2024 0

-

Breach AT&T: la compagnia ha...

Breach AT&T: la compagnia ha...Lug 16, 2024 0

-

Hacker sfruttano le eSIM per...

Hacker sfruttano le eSIM per...Mar 18, 2024 0

-

Le truffe via SMS costano milioni di...

Le truffe via SMS costano milioni di...Gen 26, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...