Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Violare Windows in stato di blocco? Chiedi a Cortana

Ago 16, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Facendo le “domande giuste” all’assistente vocale di Windows è possibile aprire un sito infetto sul browser anche senza autenticarsi con password.

La vulnerabilità, che Microsoft ha corretto lo scorso martedì, non è di certo una delle più pericolose. Le sue caratteristiche, però, la rendono decisamente una delle più folkloristiche.

A minare la sicurezza di Windows 10, infatti, questa volta non era un bug in qualche libreria misconosciuta o in vecchie funzionalità dimenticate dagli sviluppatori, ma in uno degli strumenti introdotti più recentemente: Cortana.

Come spiegano i ricercatori di McAfee, che hanno escogitato la nuova tecnica di attacco, il problema è legato al fatto che l’assistente vocale di Windows rimane attivo anche quando il computer è in stato di blocco ed è possibile utilizzarlo anche senza autenticarsi con password o PIN.

In realtà si tratta di funzionalità limitate, che nell’ottica degli sviluppatori Microsoft non avrebbero dovuto porre problemi di sicurezza, ma non è così.

Le possibilità per un cyber-criminale di sfruttare la disponibilità di Cortana sono due e in entrambi i casi è necessario che il pirata informatico abbia accesso fisico al dispositivo in stato di blocco. Un’eventualità che molti possono considerare remota, ma che così non è. Proviamo a immaginare, per esempio, alla situazione in cui stiamo lavorando e ci assentiamo per qualche minuto dalla nostra scrivania.

La prima tecnica per sfruttare la falla di sicurezza prevede di indurre l’assistente ad aprire una pagina Web controllata dai pirati informatici, esponendo il sistema a un attacco (per esempio tramite un JavaScript inserito nella pagina) in grado di compromettere il computer.

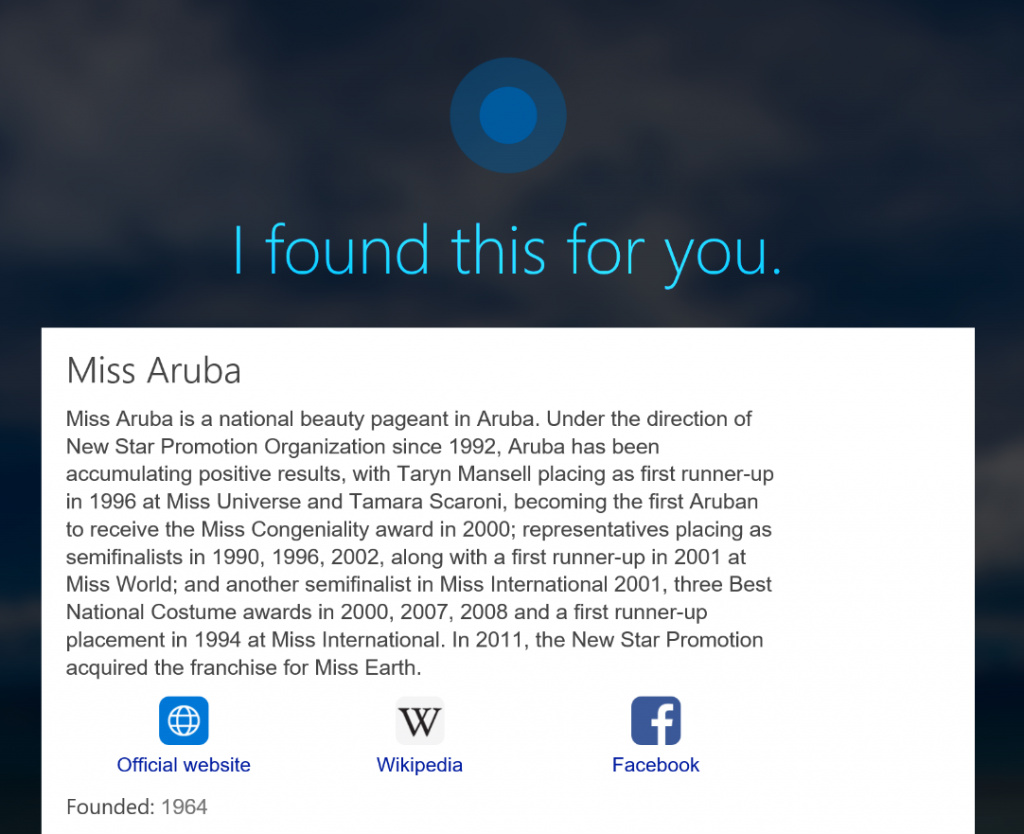

Naturalmente non è possibile chiedere a Cortana di aprire un sito qualsiasi (per esempio www.sitoinfetto.it) ma è possibile chiederle informazioni su qualcosa in modo che apra su Edge un sito che l’assistente considera il più rilevante.

Come spiegano gli autori del report, alcuni di questi sono disponibili per la registrazione. L’esempio che fanno è quello di missaruba.aw, a cui Cortana si collega in automatico se si chiede “che cos’è Miss Aruba?”. Il problema (e questo in effetti è piuttosto sconcertante) è che il link può essere aperto anche se il computer è ancora in stato di blocco.

La seconda possibilità è quella di sfruttare le credenziali caricate nella cache di Explorer 11 per accedere ai servizi del legittimo proprietario.

L’esempio che viene fatto sul blog di McAfee è quello in cui si sfrutti il collegamento a un social network (per esempio Facebook) inserito in una qualsiasi pagina Web che si riesca a visitare con il metodo descritto prima.

Se il legittimo proprietario del computer ha effettuato l’accesso al social network nella sessione in corso, il pirata potrà accedere al suo profilo e postare contenuti a suo nome.

La soluzione? È piuttosto semplice: basta disabilitare l’opzione Usa Cortana anche quando il mio dispositivo è bloccato.

Articoli correlati

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...