Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Zerodium rende pubblica una falla di Tor Browser. Non gli serve più…

Set 11, 2018 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

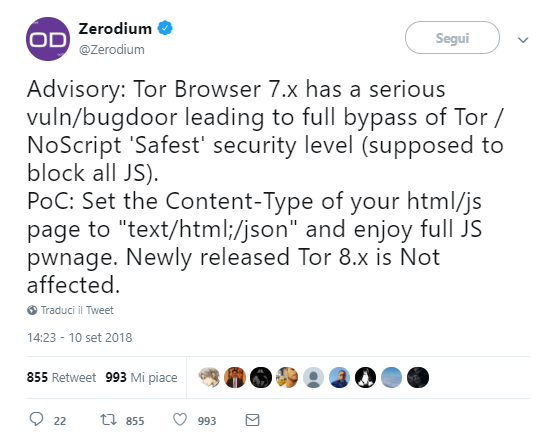

Con un laconico tweet, la società specializzata nel commercio di exploit pubblica il codice per aggirare i sistemi di protezione del browser “anonimo”.

Trovare una definizione per quello che è successo ieri è piuttosto difficile, ma la più efficace è probabilmente “irresponsible disclosure”, se non una più prosaica “presa per i fondelli”.

Protagonista dell’uscita su Twitter è Zerodium, la società specializzata nell’acquisizione di exploit che in passato ha fatto parlare di sé per aver offerto 1,5 milioni di dollari come ricompensa a chiunque le avesse “fornito” un jailbreak per iOS.

L’azienda, che non staziona certamente nella classifica delle 10 società più simpatiche agli esperti di sicurezza, lavora in quella zona grigia in cui agiscono i professionisti del cyber-spionaggio, sempre interessati ad acquisire strumenti in grado di violare PC e dispositivi vari per poi rivenderli (o noleggiarli) a servizi segreti ed enti governativi.

A non amare Zerodium di certo sono anche gli attivisti che sostengono progetti per la navigazione anonima come Tor, che per molti governi e regimi repressivi, rappresenta un ostacolo alle attività di controllo e spionaggio di dissidenti, giornalisti e oppositori politici. Non è un caso che nel 2017 la società statunitense fosse arrivata a offrire un milione di dollari per gli exploit zero-day di Tor.

Tanto per farsi detestare un po’ di più dal team di Tor, la dirigenza di Zerodium ha deciso ieri di pubblicare tramite Twitter un exploit che permette di aggirare uno dei sistemi di sicurezza utilizzati in Tor Browser, la versione di Firefox modificata per utilizzare il sistema di navigazione anonima Tor.

Il riferimento nel tweet è a una funzione particolare di Tor Browser chiamata NoScript e che ha il compito di bloccare l’esecuzione dei JavaScript sui siti visitati per evitare eventuali attacchi o tentativi di tracciamento.

Il riferimento nel tweet è a una funzione particolare di Tor Browser chiamata NoScript e che ha il compito di bloccare l’esecuzione dei JavaScript sui siti visitati per evitare eventuali attacchi o tentativi di tracciamento.

A quanto pare, è sufficiente impostare il Content Type di una pagina Web come “text/html/json,” per aggirare NoScript quando è stato impostato in modalità Safest, cioè quella che teoricamente dovrebbe essere più restrittiva.

Questo trucchetto, che Zerodium ha probabilmente venduto a parecchi dei suoi clienti più affezionati, potrebbe aver permesso di rintracciare su Internet migliaia di persone che utilizzavano il Tor Browser per proteggere la loro incolumità.

E visto che la nuova versione di Tor Browser (la 8) non è più vulnerabile all’exploit, l’ufficio marketing dell’azienda deve aver pensato che fosse una buona idea rendere pubblica la falla per far capire al mondo quanto sono bravi.

Per fortuna Tor Browser utilizza un sistema di aggiornamento automatico e di conseguenza chi usa il software oggi (la nuova release è stata pubblicata lo scorso 5 settembre) non corre (questo) rischio.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...