Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Dopo due anni dalla sua comparsa Loki è ancora una minaccia

Set 13, 2018 Marco Schiaffino In evidenza, Malware, News, RSS 0

Il trojan è in circolazione dal 2015 ma i pirati non accennano a fermarsi. CyberArk: “Attenti alle nuove varianti in circolazione”.

Spesso gli allarmi riguardanti la diffusione di un malware riempiono caselle di posta elettronica e le pagine dei siti specializzati al momento della loro comparsa, salvo poi perderne le tracce qualche giorno dopo, quando l’effetto “novità” si esaurisce.

Questo, però, non significa che trojan, ransomware e worm non rappresentino più un pericolo per semplici utenti e aziende.

A ricordarlo è CyberArk, che in un report molto dettagliato pubblicato su Internet analizza la “carriera” di Loki, un trojan comparso nel 2015 e che a distanza di due anni non si è ancora deciso a lasciare le scene.

Anzi: come spiegano i ricercatori, il trojan si è evoluto e oggi viene utilizzato in nuove campagne di distribuzione che prendono di mira principalmente le aziende.

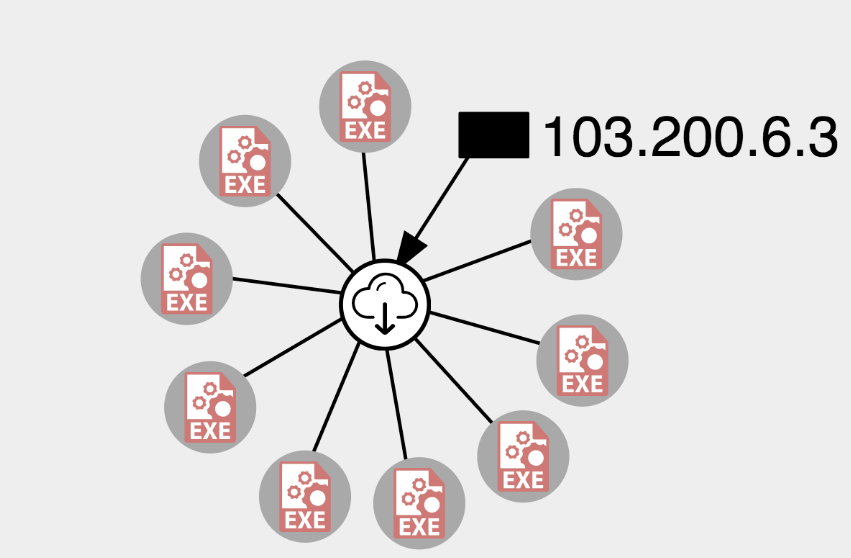

Uno dei server Command and Control individuati dai ricercatori gestiva ben 9 varianti di Loki.

Tuttavia, Loki rimane un malware di “fascia media”, che viene venduto sul mercato nero (compresi i server C&C per controllarlo) per poche decine di dollari. Una caratteristica che dovrebbe far suonare un campanello di allarme in chi si occupa di sicurezza.

Se un trojan di taglio piuttosto “popolare” mantiene la sua efficacia per più di due anni, quali rischi corriamo di fronte a minacce più sofisticate?

Loki, nella sua prima incarnazione, era progettato per rubare le credenziali di accesso (username e password) a determinati servizi e trasmetterli al server Command and Control dove i pirati informatici memorizzavano le informazioni per poi utilizzarle in operazioni di hacking o rivenderle sul mercato nero.

Il modulo dedicato al furto di credenziali è programmato per colpire circa 80 software, tra cui tutti i browser più diffusi, i programmi di file sharing, i client di posta elettronica e i software per il controllo remoto.

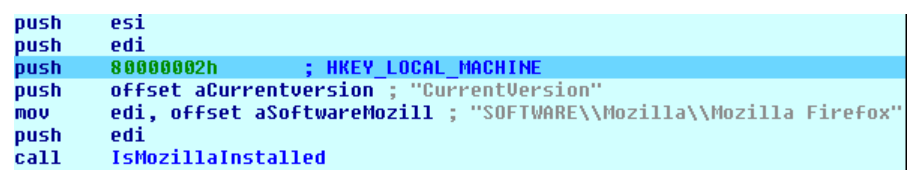

Uno dei bersagli di Loki è Firefox. Per sottrarre le credenziali, come prima cosa il malware identifica la versione del browser. L’algoritmo crittografico usato per proteggere le credenziali varia infatti a seconda della release del browser.

Nell’ottica di un pirata informatico stiamo parlando in buona sostanza di tutto ciò che può permettere di monetizzare l’attacco a breve termine (come nel caso di username e password che possono essere venduti) o di informazioni che consentono di portare ulteriori attacchi alla macchina infetta.

Con il tempo, però, gli autori del trojan hanno ampliato le sue funzionalità, inserendo anche una funzione di key logging che gli consente di registrare tutto ciò che viene digitato sul computer infetto.

Un salto di qualità che non solo gli permette di sottrarre le credenziali di accesso di qualsiasi tipo di servizio, ma di ottenere anche informazioni sensibili di altro tipo, che possono anche essere scremate facilmente attraverso l’uso di sistemi di intelligenza artificiale basati su parole chiave di loro interesse.

Nonostante ciò, le soluzioni tecniche adottate dagli autori del trojan risultano tutt’altro che evolute. Per nascondere la sua presenza, per esempio, il malware utilizza un trucchetto piuttosto banale, inserendo il suo eseguibile e i file collegati in una cartella di Windows e attribuendogli la classificazione di “file di sistema”.

Dal momento che Windows ha come impostazione predefinita quella di nascondere i file di sistema, questo stratagemma impedisce agli utenti meno smaliziati di individuare i file del trojan.

L’indagine di CyberArk mette in luce anche un altro aspetto, su cui i ricercatori di sicurezza battono da tempo per sensibilizzare le aziende riguardo le nuove modalità con cui agiscono i cyber-criminali.

Nel corso della loro indagine, infatti, gli autori della ricerca hanno individuato e analizzato un server C&C collegato a Loki, scoprendo che lo stesso server veniva utilizzato anche per gestire una botnet IoT (Izuku) che prende di mira i router di D-Link, Huawei e Realtek.

Insomma: l’ennesima dimostrazione di come il mondo del cyber-crimine sia definitivamente approdato a una dimensione “imprenditoriale” in cui i soggetti si muovono attraverso collaborazioni e l’utilizzo delle logiche di “malware as a service” con sempre maggiore disinvoltura.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...