Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

ESET: “gli attacchi in Ucraina tutti portati dal gruppo TeleBots”

Ott 12, 2018 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS, Scenario 0

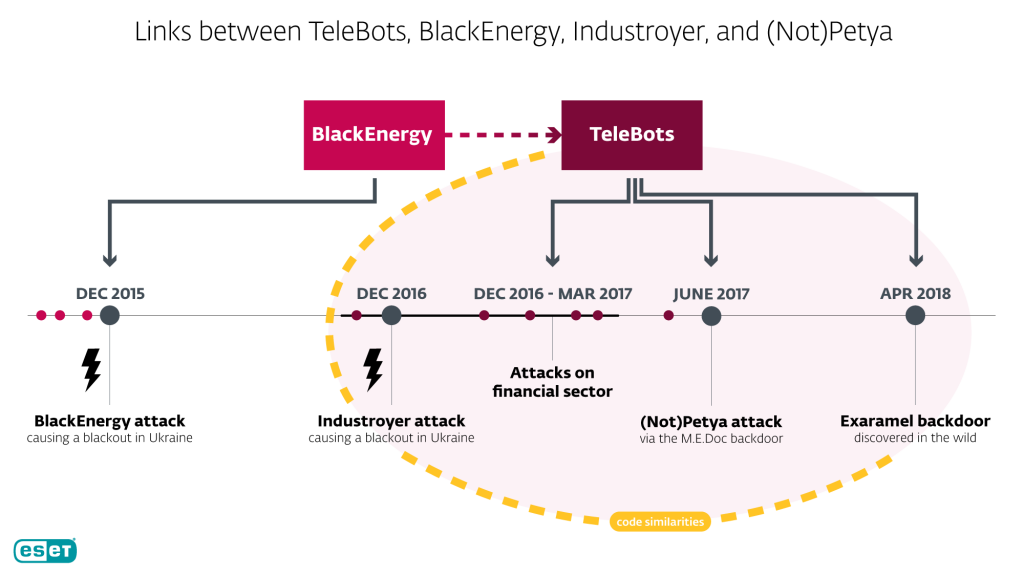

I ricercatori della società di sicurezza hanno trovato le prove di un collegamento tra gli attacchi BlackEnergy, Industroyer e NotPetya.

Il dubbio che la mano fosse la stessa c’era, se non altro per il fatto che tutti gli attacchi avevano preso di mira principalmente l’Ucraina. Ora, però, c’è un elemento in più per collegare gli attacchi alle infrastrutture industriali ucraine (BlackEnergy nel 2015 e Industroyer nel 2016) a NotPetya, il “falso ransomware” che nel giugno 2017 ha cominciato a diffondersi proprio da Kiev.

A elaborare la connessione sono stati i ricercatori di ESET, che da tempo si stanno impegnando sul tema, analizzando il codice dei malware e il modus operandi dei pirati informatici alla ricerca di qualche indizio.

La loro tesi è che tutti gli attacchi siano opera del gruppo TeleBots, una vecchia conoscenza degli esperti di sicurezza a cui sono stati attribuiti gli attacchi del 2015 e del 2017.

Ma andiamo con ordine. La prima “impresa” dei TeleBots, come raccontano i ricercatori in un post pubblicato sul blog della società di sicurezza, è stato appunto BlackEnergy. L’attacco, che nel 2015 ha colpito alcune centrali elettriche ucraine provocando un gravissimo black out, è praticamente passato alla storia.

Successivamente il gruppo si sarebbe dedicato a una serie di attacchi (con strumenti diversi) nei confronti di istituzioni finanziarie ucraine. L’attribuzione a TeleBots di queste attività, spiegano gli autori del report, deriva dall’analisi delle infrastrutture usate.

Fino a oggi le tracce del gruppo si perdevano fino all’altro clamoroso attacco che nel 2017 ha preso di mira l’Ucraina: quel NotPetya che per qualche ora ha fatto temere il ripetersi di un’infezione globale come quella di WannaCry.

Nell’intervallo di tempo che separa i due episodi, però, in Ucraina si è verificato un altro attacco nei confronti di impianti industriali e anche in questo caso gli esperti di sicurezza si sono trovati di fronte un malware estremamente complesso: Industroyer.

Fino a qualche tempo fa, però, non era emersa alcuna evidenza che potesse permettere di collegare anche questo attacco ai TeleBots. La prova individuata dai ricercatori è arrivata nell’aprile 2018, quando hanno scoperto una nuova backdoor utilizzata dai TelebBots, che è stata battezzata con il nome di Exaramel.

Analizzandone il codice, dalle parti di ESET si sono resi conto che c’erano delle forti similitudini con la backdoor utilizzata in Industroyer. Stando al report, anzi, le due backdoor sarebbero praticamente identiche e si differenzierebbero solo per il formato utilizzato per le comunicazioni. La nuova backdoor usa XML, mentre quella vecchia usava un formato binario personalizzato.

Nel lungo e dettagliato report emerge anche un elemento piuttosto curioso, indice del fatto che ai pirati informatici non sono sfuggite le “£attenzioni” che gli stanno dedicando i ricercatori di ESET. I nomi di dominio dei server Command and Control usati dai TeleBots imitano quelli di ESET, con varianti del tipo esetsmart.org o um10eset.net.

L’uso di domini di questo tipo, a volte, può significare che i pirati cercano di “camuffare” le connessioni facendole passare per collegamenti legittimi. In questo caso, però, sembra più che i cyber-criminali stiano sfidando i ricercatori.

Articoli correlati

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

ESET scopre CeranaKeeper, gruppo APT...

ESET scopre CeranaKeeper, gruppo APT...Ott 08, 2024 0

-

CosmicBeetle si allea con altri gruppi...

CosmicBeetle si allea con altri gruppi...Ott 01, 2024 0

-

ESET scopre NGate, malware per Android...

ESET scopre NGate, malware per Android...Set 10, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...