Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Nuova modalità di attacco con file Word. E gli antivirus non la rilevano…

Ott 18, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

La tecnica sfrutta le caratteristiche del formato RTF per aggirare le richieste di controllo all’utente. Le tecniche di offuscamento ingannano (quasi) tutti gli antivirus.

I ricercatori di Talos, che hanno individuato e analizzato la nuova tecnica di attacco, non si sbilanciano nell’attribuzione a questo o quel gruppo hacker, ma a leggere il loro report l’idea che ci si fa è che non si tratti propriamente di novellini.

Prima di tutto perché gli attacchi individuati mirano a installare sul computer delle vittime Agent Tesla, un software-spia distribuito a livello commerciale che di solito viene utilizzato da forze di polizia, servizi segreti e altri soggetti governativi.

In secondo luogo perché la variante di questo attacco basato sulla vulnerabilità che sfrutta un bug del Microsoft Equation Editor (ne abbiamo parlato in questo articolo quando era emersa un’altra falla che lo coinvolgeva) è talmente raffinata da far pensare alla mano di qualcuno che sa decisamente il fatto suo.

Il vettore di attacco è un file di Word in formato DOCX, confezionato in modo che alla sua apertura avvii il download di un ulteriore file di testo (ma non solo) in formato RTF.

RTF, come formato, è stato per molto tempo considerato meno pericoloso del vecchio DOC perché non supporta i comandi MACRO, che nei primi anni 2000 erano diventati uno degli strumenti preferiti dei pirati informatici per colpire i PC con sistema Windows.

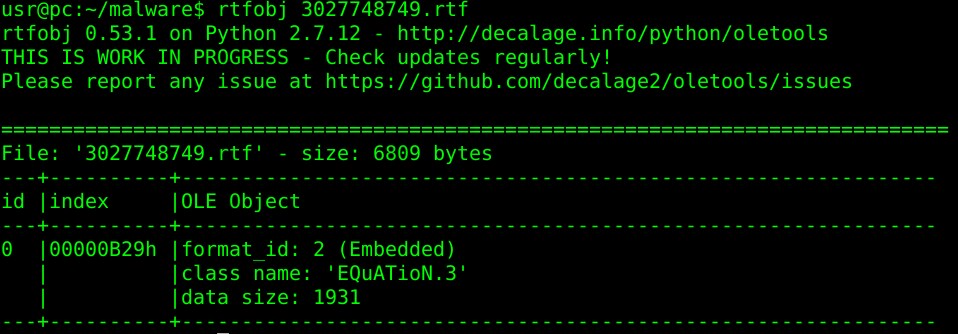

I documenti RTF tuttavia supportano l’integrazione di oggetti OLE (Object Linking and Embedding) che i pirati, in questo caso, hanno sfruttato per mettere a punto la loro tecnica di attacco. Quando il file RTF viene aperto all’interno del DOCX, avvia il download e l’esecuzione di un OLE che contiene il payload.

Ed è qui che i pirati sono intervenuti per rendere l’attacco più efficace. Normalmente, quando si apre un documento che contiene un OLE viene visualizzata una finestra di avviso e la richiesta di conferma dell’operazione da parte dell’utente.

I cyber-criminali, però, hanno usato un comando particolare (\objupdate) che forza l’aggiornamento dell’OLE prima che venga visualizzato. In questo modo il codice al suo interno viene caricato prima di chiedere qualsiasi conferma all’utente.

Non solo: attraverso un sofisticato sistema di offuscamento, gli autori della tecnica di attacco sono riusciti a rendere il tutto pressoché invisibile per i software di sicurezza. Come riportano i ricercatori di Talos, una scansione su Virus Total del sample in questione ha portato a risultati sconcertanti: solo due motori antivirus su 58 hanno considerato il file come “sospetto”.

Come accennato, il payload finale è Agent Tesla, un trojan commerciale che incorpora funzioni di rootkit, keylogging, una funzionalità per il furto di credenziali di 25 applicazioni e un sistema di comunicazione verso l’esterno che è in grado di utilizzare HTTP; FTP e SMTP.

Ora si spera che i risultati della ricerca di Talos consentano di sviluppare gli strumenti necessari per migliorare il livello di rilevamento dell’exploit. In caso contrario, potrebbe non essere l’ultima volta che sentiremo parlare di questa tecnica.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...