Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Furti di cripto-valuta: nel 2018 rubati 1,7 miliardi di dollari

Gen 30, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario 0

La stima in una ricerca che analizza le tecniche usate dai cyber-criminali per rubare Bitcoin e altre cripto-valute attraverso attacchi hacker e truffe online.

Il mercato delle cripto-valute ha dimensioni ormai spaventose. Certo, siamo lontani dal picco del gennaio 2018, quando c’era in circolazione quasi l’equivalente di 800 miliardi di dollari, ma anche il valore attuale (113 miliardi di dollari) rappresenta una quota di tutto rispetto.

Senza contare che negli ultimi anni le cripto-valute sono spuntate con una frequenza impressionante, al punto che a oggi si contano la bellezza di 2.121 monete virtuali che vengono scambiate su Internet.

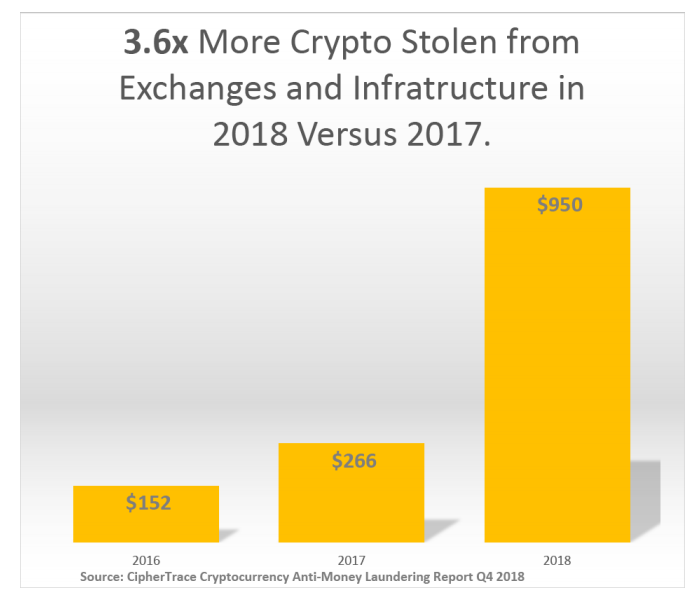

Con numeri simili, non stupisce che il cyber-crimine riesca ad accaparrarsene una bella fetta. Secondo il report di CypherTrace (scaricabile da questo indirizzo) i frutto di truffe, furti e attacchi hacker ammonterebbe a 1,7 miliardi di dollari. Per capirci, un valore che supera il prodotto interno lordo del Messico.

La ricerca, però, non si limita a quantificare i proventi della cybercriminalità, ma stila una sorta di classifica delle tecniche utilizzate da truffatori e pirati informatici per rubare le cripto-monete.

Quella più “efficace”, si legge nello studio, è la classica truffa del “prendi i soldi e scappa”, o exit scam. Il meccanismo prevede il lancio di una ICO (Initial Coin Offering) che raccoglie denaro dagli investitori promettendo un successivo guadagno. Il truffatore, poi, si eclissa con tutto il denaro. Nel corso dell’anno passato, truffe come queste hanno fruttato ai criminali circa 750 milioni di dollari.

Il record in Vietnam, dove i truffatori sono riusciti a mettere a segno il colpo grosso intascandosi 660 milioni di dollari raccolti con la ICO di Pincoin. A farne le spese sono stati 32.000 investitori, ai quali era stato promesso un (davvero poco credibile) margine di guadagno del 48% mensile.

Accanto alle truffe, ci sono anche i furti perpetrati attraverso attacchi alle piattaforme che gestiscono le cripto-valute (gli exchange – ndr) e quelli legati alla “semplice” pirateria che utilizza malware per violare gli account degli utenti.

La nuova frontiera però è quella del SIM swapping, di cui abbiamo parlato anche in questo articolo riguardante un caso di cronaca recente.

La tecnica sfrutta i sistemi di autenticazione a due fattori tramite SMS e funziona così: il criminale individua la sua vittima e contatta un negozio di telefonia, fingendo di aver perso il telefono o la SIM e chiedendone la sostituzione.

La procedura in teoria richiederebbe rigorosi controlli sull’identità del richiedente, ma i pirati informatici, spesso con la complicità di un dipendente infedele, sono abilissimi ad aggirarli.

A questo punto il truffatore agisce rapidamente chiedendo la modifica della password del wallet della vittima e confermando l’identità usando la SIM ottenuta attraverso lo scambio (swap) precedente. Prima che la vittima possa fare qualsiasi cosa, tutta la cripto-valuta presente sul suo conto viene trasferita su un conto controllato dai criminali.

L’ultimo aspetto che gli esperti di CypherTrace mettono in luce è quello legato al riciclaggio delle cripto-valute. Contrariamente a quanto si pensa, infatti, mettersi in tasca quanto si è rubato non è così facile e i criminali sono costretti a utilizzare varie tecniche che gli consentono di rendere difficile tracciare la provenienza del denaro che incassano.

Un “anello debole” che potrebbe anche rappresentare la chiave per mitigare il fenomeno del furto di moneta virtuale ma che richiede una regolamentazione omogenea a livello mondiale che siamo ben lontani dal poter anche solo immaginare.

Articoli correlati

-

SEC rivela: attacco “SIM...

SEC rivela: attacco “SIM...Gen 24, 2024 0

-

Cryptohacking: l’anno peggiore di...

Cryptohacking: l’anno peggiore di...Feb 07, 2023 0

-

Flipper Zero: una campagna di phishing...

Flipper Zero: una campagna di phishing...Gen 04, 2023 0

-

DeadBolt: la polizia tedesca recupera...

DeadBolt: la polizia tedesca recupera...Ott 20, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...