Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Ora i pirati usano le botnet IoT per le frodi pubblicitarie su YouTube

Feb 01, 2019 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

Router, videocamere e altri dispositivi “smart” vengono utilizzati per gonfiare i clic sui banner pubblicitari e generare profitti illeciti.

L’incubo della Internet of Things si arricchisce di un nuovo capitolo. Prima il pericolo erano solo gli attacchi DDoS. Ora la fantasia dei cyber-criminali ha trasformato le botnet composte da dispositivi IoT in macchine da soldi che sfruttano il classico schema della frode pubblicitaria online.

L’allarme è stato lanciato da CenturyLink, che ha individuato l’attività da parte di una botnet già operativa da qualche tempo su Internet.

Come spiegano i ricercatori in un report pubblicato su Internet, sembra che il gruppo di criminali che controlla TheMoon hanno cambiato il loro “modello di business”, che fino a qualche tempo fa prevedeva una formula del tipo “DDoS as a service”, cioè l’affitto della botnet per portare attacchi massicci a siti Internet.

TheMoon ora opera piuttosto come una rete proxy, che permette di eseguire migliaia di collegamenti a siti YouTube con lo scopo di gonfiare illecitamente il numero di visualizzazioni e, di conseguenza, i proventi pubblicitari.

Non solo: il gruppo che la controlla sta lavorando per espandere la botnet, utilizzando le solite tecniche che sfruttano le vulnerabilità dei device IoT.

Nel dettaglio, TheMoon sfrutta una serie di exploit che fanno leva sui bug delle web application presenti sui dispositivi, normalmente raggiungibili in remoto attraverso la porta 8080.

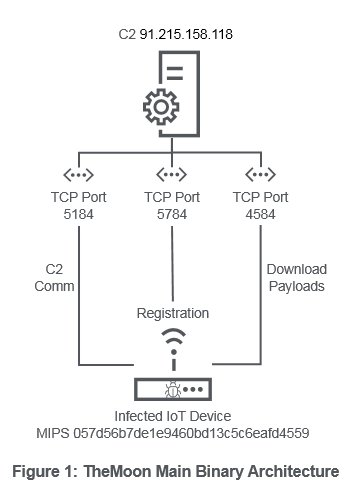

Il download del codice malevolo avviene grazie a uno ShellScript che sfrutta un server per scaricare e installare il payload, che una volta operativo comunica con i server Command and Control utilizzando tre diverse porte che cambiano a seconda del tipo di architettura del dispositivo. Nel caso di quelli basati su MIPS, per esempio, le porte utilizzate sono la 5184, 5784 e 4584.

Il nuovo modulo introdotto dai pirati consente la funzionalità di proxy che viene avviata selezionando una porta casuale e che viene modificata più volte nel corso di una giornata.

Secondo la ricostruzione effettuata dai ricercatori, nell’aprile 2018 i pirati hanno aggiunto anche una funzionalità di autenticazione.

Dopo aver monitorato per qualche mese l’attività della botnet sulle loro reti (CenturyLink è un’azienda di telecomunicazioni statunitense – ndr) gli analisti hanno individuato tutti i dispositivi coinvolti e sono riusciti ad abbattere la botnet.

Questo non esclude, specificano nel report, che ve ne sia una parte che sfrutta dispositivi collegati su altre reti o che in questo preciso momento non siano attive altre botnet con funzionalità simili.

Articoli correlati

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

-

La quasi totalità degli attacchi a...

La quasi totalità degli attacchi a...Lug 09, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...