Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Autogol di Xiaomi: il software di sicurezza ha una falla… di sicurezza

Apr 05, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il bug si nascondeva in Guard Provider, un’app preinstallata sui dispositivi Xiaomi. La vulnerabilità permette un attacco Man-in-the-Middle.

In ambiente Android ormai i maggiori problemi sembrano derivare dalle applicazioni preinstallate sui dispositivi. Succede nel caso degli attacchi che colpiscono la filiera di produzione (ne abbiamo parlato in questo articolo) ma anche per altri motivi.

Nel caso di Xiaomi, per esempio, la grana si è presentata sotto forma di una vulnerabilità in grado di consentire un attacco di tipo Man-in-the-Middle (MiTM) ai danni dei dispositivi del produttore cinese.

E non stiamo parlando di poca cosa: l’azienda con sede a Pechino, infatti, detiene una quota di mercato dell’8% nel settore mobile, che ne fa il terzo produttore al mondo. Stiamo parlando, quindi, di milioni di smartphone potenzialmente a rischio attacco.

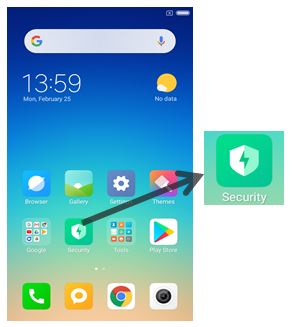

Ma qual è esattamente il problema? Come spiegano i ricercatori di Check Point, che hanno individuato la falla e ne hanno descritto i dettagli in un report pubblicato su Internet, la vulnerabilità in questione si trova in un’applicazione di sicurezza preinstallata sui dispositivi Xiaomi.

Si chiama Guard Provider e avrebbe il compito di individuare eventuali malware, ma il bug nel suo codice avrebbe permesso a un eventuale pirata di portare l’attacco nel momento in cui si fosse trovato connesso alla stessa rete Wi-Fi.

All’origine del problema, secondo i ricercatori, c’è il fatto che l’applicazione è stata usata sfruttando troppi SDK (Software Development Kit) di terze parti che hanno portato, in buon sostanza, a un conflitto che ha messo a rischio gli utenti Xiaomi. In gergo questo fenomeno viene definito SDK Fatigue.

L’uso di questi kit di sviluppo, che per gli sviluppatori rappresentano una pratica scorciatoia per inserire funzionalità senza dover scrivere troppo codice, ha infatti un rovescio della medaglia: utilizzando porzioni di codice che non sono state scritte per lavorare insieme, si rischia il patatrac.

In questo caso è andata tutto sommato bene, visto che in seguito alla segnalazione di Check Point il produttore ha potuto sviluppare e distribuire tempestivamente la patch che corregge la falla di sicurezza e non sono stati registrati tentativi di attacco che sfruttassero il bug. La prossima volta, però, potrebbe finire peggio.

Articoli correlati

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

Di nuovo, una vecchia vulnerabilità di...

Di nuovo, una vecchia vulnerabilità di...Feb 07, 2025 0

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...