Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Come (e quanto) guadagnano i pirati con le credenziali rubate?

Apr 26, 2019 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario 0

L’aumento esponenziale del Credential Stuffing è dovuto al fatto che i cyber-criminali hanno guadagni garantiti con un investimento tutto sommato modesto.

Da un punto di vista della pianificazione economica, il mondo del cyber-crimine avrebbe qualcosa da insegnare alle aziende. Le attività dei pirati informatici sono infatti improntate a logiche di guadagno estremamente rigide e la loro attività si sposta sempre in direzione dei settori più profittevoli.

L’aumento dell’attività legata al Credential Stuffing, cioè all’uso di credenziali rubate e disponibili sul Dark Web per cercare di violare altri account in cui gli utenti hanno usato la stessa email e password, non fa eccezione. Secondo gli esperti, riescono a guadagnare fino a 20 volte il denaro investito.

A fare luce sui meccanismo di questa attività criminale ci ha pensato Recorded Future, che in uno studio approfondito (si può scaricare il PDF a questo indirizzo) ricostruisce le strategie usate dai pirati informatici, i costi che affrontano e i loro guadagni.

Da un punto di vista storico, le prime attività di Credential Stuffing di un certo rilievo sono state individuate nel 2014, quando i cyber-criminali hanno cominciato a utilizzare sistemi automatizzati per tentare di accedere agli account attraverso l’utilizzo di credenziali rubate da servizi online e acquistate sul mercato nero.

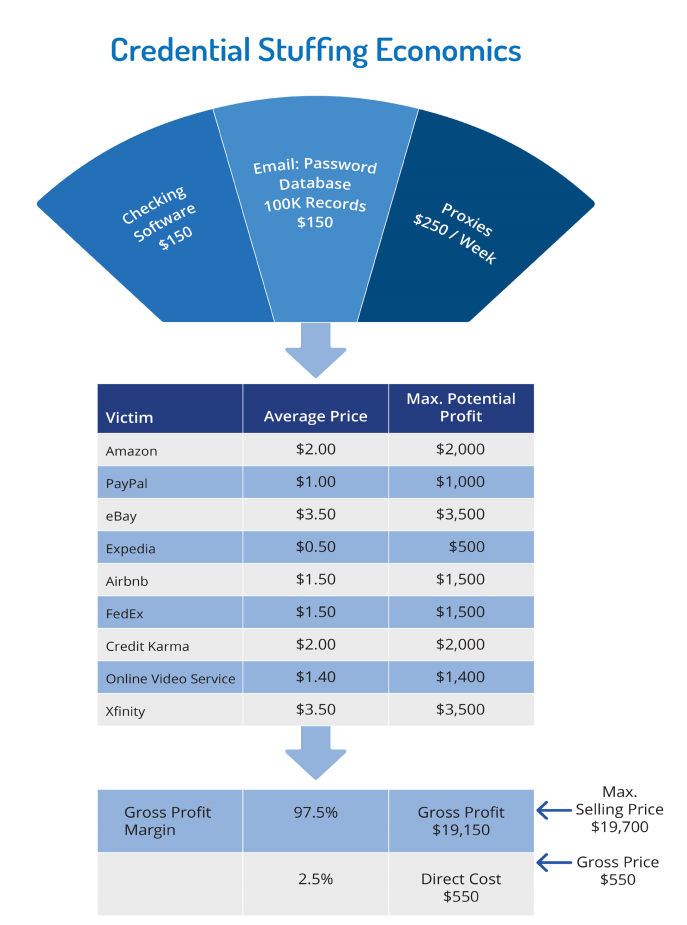

Un processo che richiede, oltre all’investimento per acquistare i database contenenti le credenziali rubate (costo di circa 150 dollari) anche quello per le infrastrutture necessarie per battere a tappeto siti e social network senza dare troppo nell’occhio.

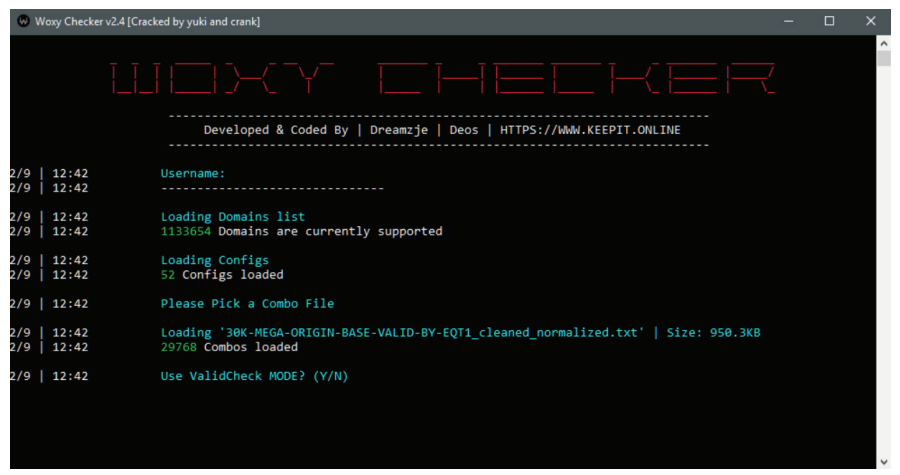

I software più utilizzati per questa attività sono sei, anche se i ricercatori segnalano che esistono decine di varianti utilizzate dai criminali. Il loro costo varia tra i 50 e i 250 dollari, a seconda delle funzionalità che mettono a disposizione.

Il costo maggiore che devono sopportare, in realtà, è legato ai servizi Proxy che permettono di eseguire più tentativi di accesso cambiando ogni volta indirizzo IP. Un servizio del genere ha un costo di 250 dollari a settimana.

Secondo i ricercatori di Recorded Future, quindi, nel complesso una campagna di Credential Stuffing costa in media 550 dollari.

A fronte di questo modesto investimento, per ogni milione di credenziali utilizzate sono in grado di compromettere tra i 10.000 e i 30.000 account.

Ma quanto guadagnano per ogni account compromesso? Normalmente i pirati li rivendono e, anche se i prezzi sono calati negli ultimi tempi a causa di un aumento dell’offerta, i profitti sono notevoli. Ogni singolo account frutta infatti dai 50 centesimi ai 3,50 dollari.

Nel complesso, secondo lo studio, i cyber-criminali possono arrivare a guadagnare fino a 19.700 dollari a fronte di 550 dollari spesi, con un “utile” di 19.150 dollari. Anche pensando che non arrivino a tanto, ma solo alla metà, stiamo parlando appunto di un rapporto di 20 a 1.

Insomma: si tratta di un mercato estremamente profittevole e con margini di rischio (economico) davvero ridotti. L’ipotesi che qualcuno possa andare in perdita, infatti, è estremamente remota. L’impressione, letto lo studio, è che di Credential Stuffing sentiremo parlare ancora per un bel po’ di tempo.

Articoli correlati

-

DeepSeek: il top della tecnologia...

DeepSeek: il top della tecnologia...Gen 31, 2025 0

-

Robot aspirapolvere hackerati insultano...

Robot aspirapolvere hackerati insultano...Ott 22, 2024 0

-

Le passkey sono un’ottima...

Le passkey sono un’ottima...Lug 23, 2024 0

-

Quasi la metà delle password può...

Quasi la metà delle password può...Giu 19, 2024 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...