Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Falla nel kernel: sistemi Linux a rischio attacco DoS

Giu 18, 2019 Marco Schiaffino Emergenze, In evidenza, News, RSS, Vulnerabilità 0

TCP SACK PANIC permette di portare un attacco in remoto che porta al blocco del sistema a livello kernel. Allarme per i server aziendali e i sistemi cloud.

L’hanno battezzata TCP SACK PANIC ed è una falla nella gestione del protocollo di connessione che potrebbe causare parecchi guai in ambiti aziendali e (soprattutto) nei sistemi cloud, per la maggioranza affidati a sistemi Linux.

I tre bug (CVE-2019-11477, CVE-2019-11478 e CVE-2019-11479) interessano il kernel e di conseguenza coinvolge tutte le distro Linux e le piattaforme derivate (per esempio quella Amazon di AWS) basate sul sistema open source. Lo scenario, spiegano i ricercatori, è quello di un attacco remoto che potrebbe mettere in un attimo K.O. i sistemi.

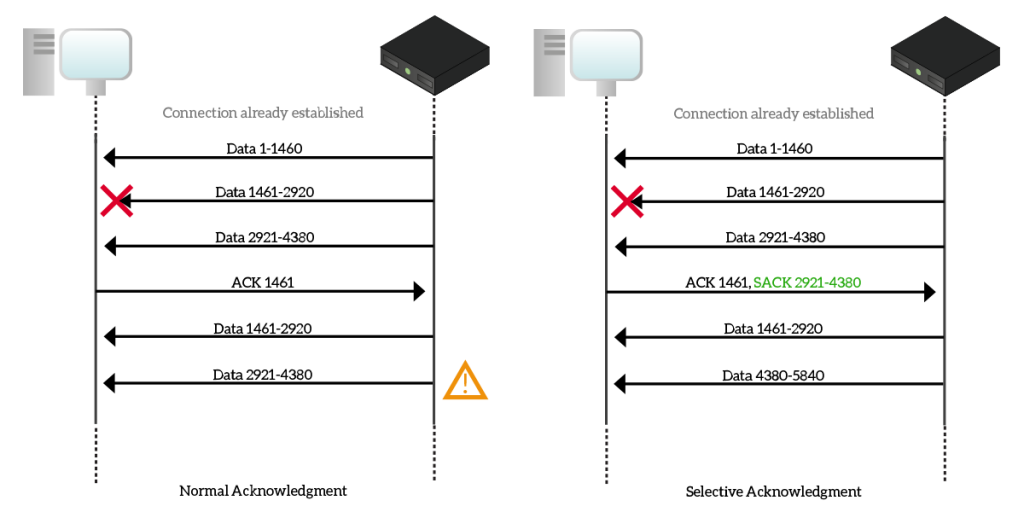

Ma di cosa stiamo parlando esattamente? SACK (Selective Acknowledgements) è un meccanismo che permette di ottimizzare la trasmissione dei pacchetti nelle connessioni TCP (Transmission Control Protocol) utilizzate normalmente per le comunicazioni su Internet.

Il protocollo TCP, tra le sue caratteristiche, ha quella di prevedere un sistema di verifica dell’integrità delle comunicazioni. In pratica, se una parte dei pacchetti inviati non raggiunge il destinatario, questi frammenti vengono ritrasmessi.

Normalmente, in caso di perdita di una parte dei dati, la trasmissione viene ripetuta integralmente a partire dal primo segmento mancante.

Come viene spiegato esaurientemente in questo report di Red Hat, SACK permette di individuare con precisione i pacchetti andati persi nella trasmissione e fare in modo che solo quelli effettivamente mancanti debbano essere trasmessi di nuovo. Come risultato, l’utilizzo di SACK consente di effettuare le comunicazioni con una maggiore efficienza e velocità.

Quello che i ricercatori hanno scoperto, è come sia possibile utilizzare una trasmissione TCP per mandare in “cortocircuito” il sistema semplicemente sovraccaricando il Socket Buffer (SKB) che nei sistemi Linux si occupa di gestire le code di frammenti nei collegamenti TCP.

Per farlo, un pirata dovrebbe avviare una connessione TCP in cui le dimensioni dei segmenti (Maximum Segment Size o MSS) siano impostate al valore minimo (48 byte) e trasmettere una sequenza particolare di pacchetti SACK al bersaglio.

La procedura, secondo quanto riportano gli sviluppatori, innescherebbe il blocco del Socket Buffer e, a cascata, dell’intero sistema operativo.

Gli aggiornamenti del kernel sono già disponibili e (si spera) in corso di aggiornamento per tutte le macchine interessate.

Articoli correlati

-

whoAMI, l’attacco di name...

whoAMI, l’attacco di name...Feb 18, 2025 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Attaccanti distribuiscono trojan usando...

Attaccanti distribuiscono trojan usando...Mar 14, 2024 0

-

Sicurezza dei servizi AWS: pubblicate...

Sicurezza dei servizi AWS: pubblicate...Gen 08, 2024 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...