Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Ecco i siti che hanno fatto strage di dispositivi iOS

Set 02, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Vulnerabilità 0

Le pagine Web contengono 14 exploit per il sistema mobile di Apple e installano un trojan. “Siti visitati da migliaia di utenti negli ultimi 3 anni”.

Quando si parla di sicurezza per smartphone, tra utenti Android e iOS volano invariabilmente gli stracci e, normalmente, i fan del sistema operativo Google devono sorbirsi gli sfottò di chi pensa di avere tra le mani un dispositivo nettamente più affidabile.

Un atteggiamento che, a ben vedere, qualche giustificazione ce l’ha. Le cronache, infatti, parlano chiaro: se i sistemi Android subiscono un bombardamento continuo da parte di malware di ogni genere, per iOS di solito le uniche minacce arrivano da spyware ultra-professionali utilizzati da servizi segreti e governi.

A smantellare questa rappresentazione dei fatti, però, ci ha pensato la stessa Google. Gli esperti di sicurezza di Mountain View hanno infatti individuato un gruppo di pirati informatici che da almeno tre anni prende di mira i dispositivi Apple utilizzando alcuni siti Internet in grado di scardinare i sistemi di sicurezza di iOS.

A spiegare i dettagli è Ian Beer, membro dell’ormai celebre Project Zero di Google, che in un report pubblicato su Internet spiega che i cyber-criminali potevano contare su un arsenale decisamente nutrito.

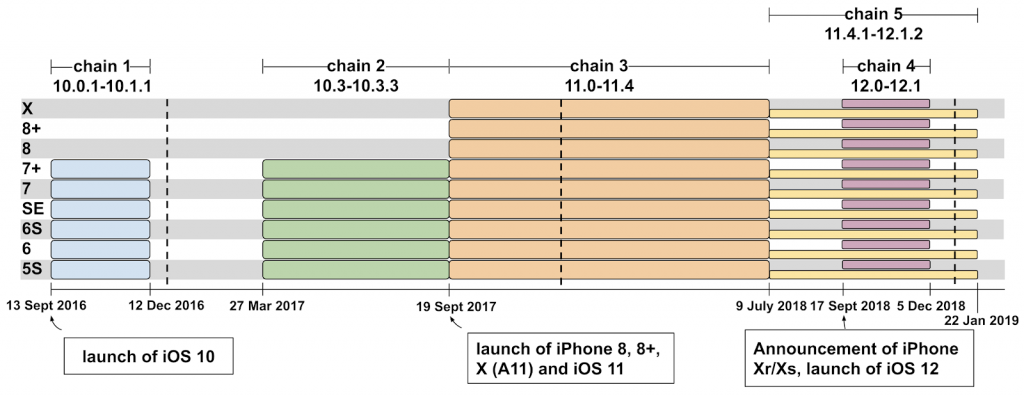

Come spiega il ricercatore, sui siti in questione sono stati individuati 5 catene di exploit che usavano ben 14 vulnerabilità per violare i sistemi di chi visitava i siti infetti senza che fosse necessaria alcuna ulteriore interazione da parte degli utenti.

Il primo sito sarebbe comparso nel 2016 e, secondo il ricercatore, sulle pagine infette sarebbero finite diverse migliaia di utenti iOS. COl tempo, i pirati avrebbero aggiornato le loro modalità di attacco aggiungendo vulnerabilità per le nuove versioni di iOS.

Buona parte delle vulnerabilità sfruttate dagli exploit (Beer ha individuato 5 diverse “catene” utilizzate per gli attacchi) sarebbero già state corrette da Apple. In un caso, però, i pirati informatici utilizzerebbero uno zero-day che Apple avrebbe corretto nell’ultimo aggiornamento di iOS.

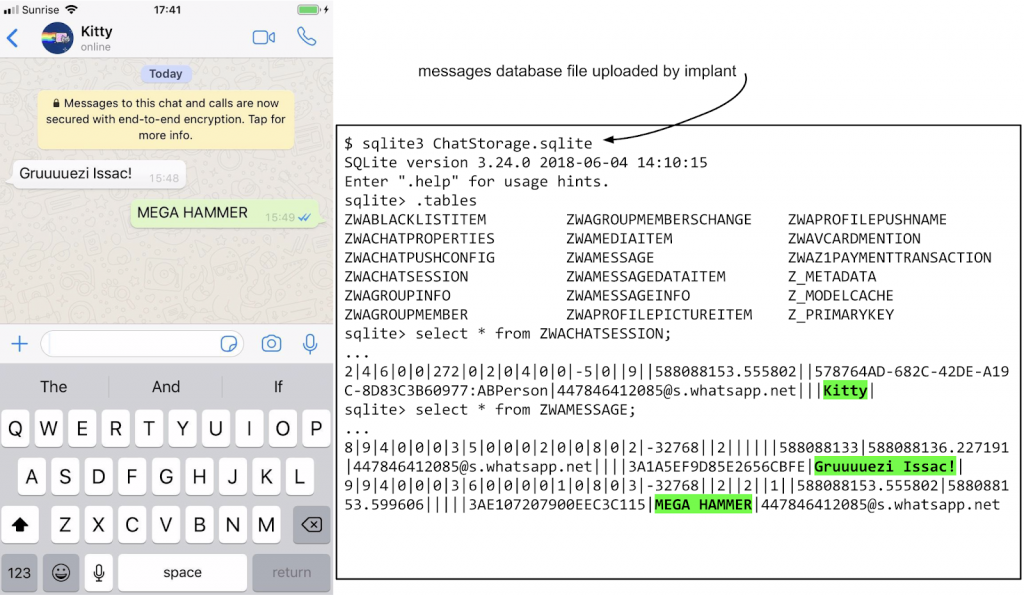

L’obiettivo degli attacchi era quello di installare quello che viene definito un “impianto”, cioè un trojan in grado di rubare informazioni di vario genere dal dispositivo.

È stato battezzato con il nome di Teardown ed è in grado di rubare file, trasmettere i contenuti dei messaggi inviati con varie applicazioni come Whatsapp e Telegram, oltre a fornire informazioni sulla posizione della vittima attraverso il sistema di localizzazione GPS.

Insomma: qualcosa di molto simile ai software-spia professionali. In questo caso, però, non veniva usato per attacchi mirati, ma utilizzato per colpire “a pioggia” gli utenti Apple. Un precedente che ci obbliga a rivedere gli scenari per come siamo abituati a considerarli.

Articoli correlati

-

Apple risolve un bug 0-day di WebKit...

Apple risolve un bug 0-day di WebKit...Mar 12, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

-

Torna Growth Academy di Google: AI for...

Torna Growth Academy di Google: AI for...Feb 19, 2025 0

-

Apple rilascia un fix per un bug 0-day...

Apple rilascia un fix per un bug 0-day...Feb 11, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...