Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Quante vulnerabilità per i NAS! Sono 125 per 13 modelli

Set 19, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

Un nuovo report mette in evidenza la presenza di falle di sicurezza spaventose nei modelli più diffusi per utenti privati e piccoli uffici.

Rientrano nella grande famiglia della Internet of Things (IoT) ma hanno caratteristiche tutte loro. I NAS, oltre a condividere la generalizzata vulnerabilità agli attacchi dei dispositivi IoT, pongono infatti anche un altro problema: al loro interno sono custoditi dati di ogni genere, anche quelli che definiremmo “sensibili”.

La notizia (se così la possiamo chiamare) è che stando al report SOHOpelessly Broken 2.0 pubblicato dai ricercatori di ISE (Independent Security Evaluators) questa particolare categoria di dispositivi è esposta ad attacchi di ogni genere.

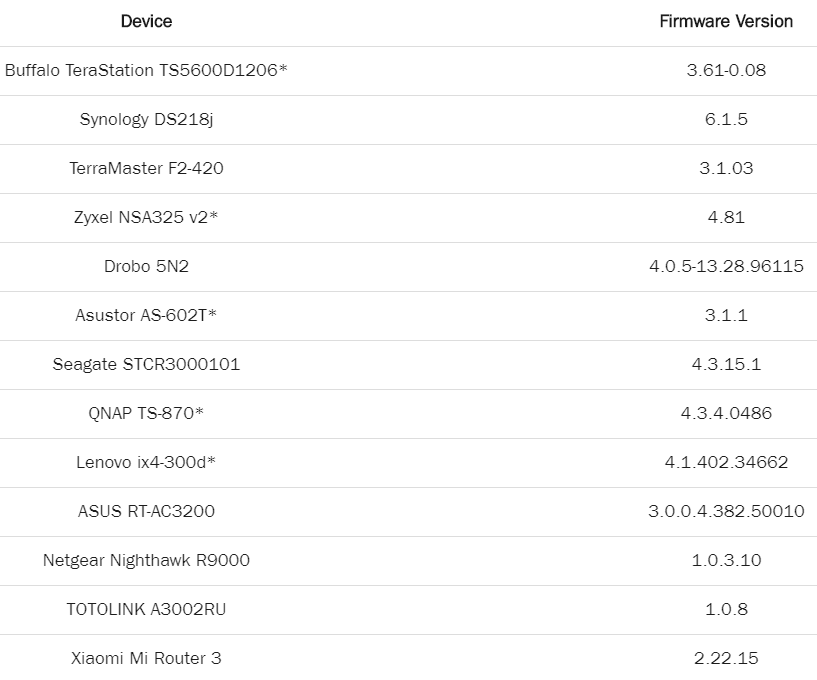

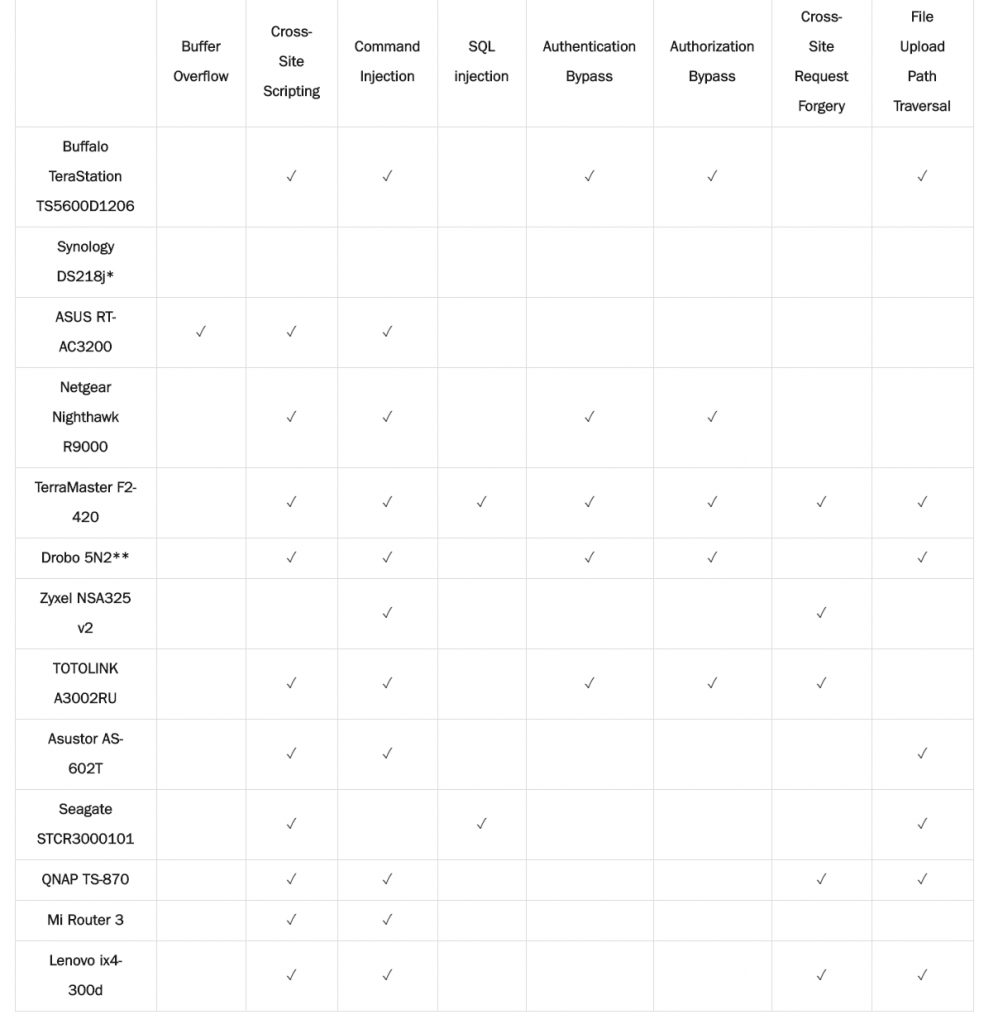

Dal documento pubblicato su Internet, che riassume uno studio che ha preso in considerazione 13 modelli SOHO (Small Office – Home Office) tra i più diffusi, emergono la bellezza di 125 vulnerabilità che mettono a rischio la riservatezza dei dati memorizzati nei dispositivi e la sicurezza stessa delle reti a cui sono collegati.

Le falle di sicurezza individuate dai ricercatori comprendono la possibilità di portare “classici” attacchi di Cross-Site Scripting, Cross-Site Request Forgery così come iniezioni di comandi e altre tecniche di attacco, che possono essere portate sia in remoto (purtroppo molto spesso) che dalla rete locale. In sintesi, in seguito ai test i ricercatori sono riusciti a ottenere il controllo completo di 12 dispositivi su 13.

La cosa più preoccupante è che in almeno in 5 modelli è possibile aggirare i sistemi di autenticazione per accedere all’interfaccia di configurazione e che in 7 dispositivi gli esperti sono riusciti a caricare file sfruttando vulnerabilità nel sistema di gestione degli upload. Per la cronaca, l’unico NAS a uscire “pulito” dai test è stato il Synology DS218j.

Buona parte delle vulnerabilità individuate sono già state corrette dai produttori. La procedura di disclosure, spiegano i ricercatori, non è però stata sempre facile. Alcuni dei produttori (Drobo, Buffalo Americas, e Zioncom Holdings) non hanno affatto risposto alle segnalazioni.

Dal report, in definitiva, emerge un elemento piuttosto interessante. Se abbiamo a cuore la sicurezza dei nostri sistemi, prima di verificare le caratteristiche di un dispositivo, dovremmo forse verificare che il produttore abbia un programma di bug bounty o partecipi a un programma collettivo.

In caso contrario potremmo ritrovarci tra le mani un dispositivo che potrebbe essere, sotto il profilo della cyber-security, un vero groviera.

Articoli correlati

-

Più di 92.000 NAS D-Link sono...

Più di 92.000 NAS D-Link sono...Apr 09, 2024 0

-

Vulnerabilità critica minaccia...

Vulnerabilità critica minaccia...Feb 03, 2023 0

-

DeadBolt: la polizia tedesca recupera...

DeadBolt: la polizia tedesca recupera...Ott 20, 2022 0

-

Attacchi ransomware contro i NAS di

Attacchi ransomware contro i NAS diGiu 20, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...