Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Alero: la sicurezza passa dal controllo “forte” sugli accessi

Dic 30, 2019 Marco Schiaffino Approfondimenti, Gestione dati, Prodotto, RSS, Tecnologia 0

La soluzione CyberArk mette in campo controlli biometrici per gestire i collegamenti di fornitori e clienti all’infrastruttura IT dell’azienda.

Gli esperti lo ripetono da tempo: il concetto di “perimetro”, per lo meno come lo abbiamo conosciuto in passato, è ormai un pallido ricordo.

L’assunto, di solito, viene declinato per sottolineare l’allargamento delle infrastrutture IT al cloud e alla mobilità. Esiste però un’altra declinazione del concetto di quel “perimetro allargato” che toglie il sonno ai responsabili della security.

Si tratta di tutti quei collegamenti, più o meno diretti, che prevedono la possibilità di accesso ai sistemi da parte di soggetti che sono esterni all’azienda. “Sempre più spesso vengono utilizzati strumenti condivisi per comunicare con altre aziende” spiega Massimo Carlotti di CyberArk. “Questo tipo di accessi sfugge inevitabilmente ai controlli previsti all’interno del perimetro dell’azienda e rappresenta un potenziale rischio”.

La logica è cristallina: se il sistema di accessi interno all’azienda può essere regolato da policy anche molto accurate e verificato costantemente attraverso i sistemi di autenticazione gestiti dal personale IT, quando i collegamenti provengono dall’esterno le cose diventano molto più difficili.

Senza contare che questo tipo di vulnerabilità viene sfruttata con una certa frequenza dai pirati informatici quando portano quelli che possono essere definiti “attacchi indiretti”, cioè tutti quei casi in cui i cyber-criminali colpiscono un fornitore o un cliente per utilizzarlo come testa di ponte per portare poi l’attacco al vero obiettivo.

Le soluzioni adottate normalmente per mettere in sicurezza questo tipo di collegamenti attraverso una logica “Zero Trust” comprendono l’uso di VPN (Virtual Private Network) o agent di autenticazione condivisi tra le aziende. Dalle parti di CyberArk, però, hanno deciso di seguire un approccio lievemente diverso.

“Con CyberArk Alero abbiamo messo a punto un sistema di accesso da remoto che garantisce un elevato livello di sicurezza offrendo, allo stesso tempo, la massima facilità d’uso per l’utente” spiega Carlotti.

La soluzione è rappresentata da un modulo che si innesta sul sistema di gestione degli accessi CyberArk e che permette a soggetti esterni di accedere attraverso un sistema di autenticazione basato sull’utilizzo di un dispositivo mobile.

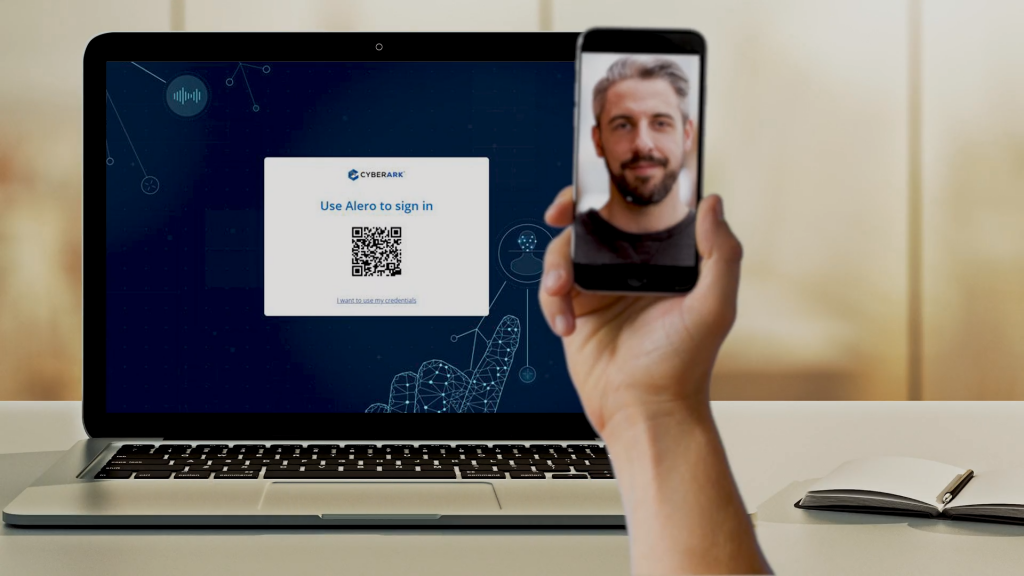

L’utente, nella pratica, si collega al portale CyberArk utilizzando un normale browser. Da qui può autenticarsi e accedere alle risorse di cui ha bisogno. L’autenticazione, però, non avviene tramite un sistema tradizionale di credenziali (username e password) ma sfruttando un’app per smartphone.

La procedura prevede la visualizzazione di un QR Code monouso sullo schermo del PC, che una volta inquadrata attraverso l’app avvia una verifica dell’identità attraverso dati biometrici (riconoscimento facciale o impronta digitale) per validare l’accesso.

“I vantaggi principali di questo sistema sono due” precisa Carlotti. “Da una parte consente un accesso che non richiede l’uso di software dedicato sulla macchina utilizzata dall’utente, dall’altra sfrutta due sistemi di autenticazione forti come il possesso di un dispositivo fisico e il controllo dei dati biometrici”.

La gestione dell’accesso tramite la piattaforma CyberArk garantisce però un ulteriore livello di sicurezza. Una volta effettuato il login tramite Alero, infatti, l’utente avrà accesso alle risorse sulla base delle policy definite dagli amministratori di sistema.

“La nostra tecnologia CyberArk Core Privileged Access Security permette di definire il tipo di risorse a cui è possibile accedere e il relativo livello di privilegi assegnati” prosegue Carlotti. “Il risultato è un livello di sicurezza maggiore con una drastica riduzione dei livelli di complessità collegati all’uso di soluzioni tradizionali come le VPN”.

Articoli correlati

-

PlushDaemon: un nuovo gruppo APT cinese...

PlushDaemon: un nuovo gruppo APT cinese...Gen 29, 2025 0

-

Auriga: protezione multi-livello per i...

Auriga: protezione multi-livello per i...Dic 18, 2024 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Report APT ESET: i gruppi filo-cinesi e...

Report APT ESET: i gruppi filo-cinesi e...Nov 12, 2024 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...