Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Ransomware: ecco come Ryuk colpisce i dispositivi offline

Gen 15, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La nuova versione del malware sfrutta la funzione “Wake on LAN” per accendere i computer collegati alla rete locale e fare maggiori danni.

In caso di un attacco ransomware che non è stato possibile bloccare sul nascere, la soluzione migliore è quella di ripristinare i dati da un backup o da altri dispositivi che li contengono. Tra questi ci possono essere, per esempio, i computer che al momento dell’attacco non hanno subito danni perché erano spenti.

Nel caso di un attacco con Ryuk, un cripto-ransomware di cui abbiamo parlato già in altre occasioni, la speranza che qualche dispositivo possa sfuggire è però minima.

Come ha segnalato in un post su Twitter il ricercatore di sicurezza Vitali Kremez, la nuova versione del ransomware individuata il 9 gennaio 2020 contiene alcune novità che lo rendono ancora più distruttivo.

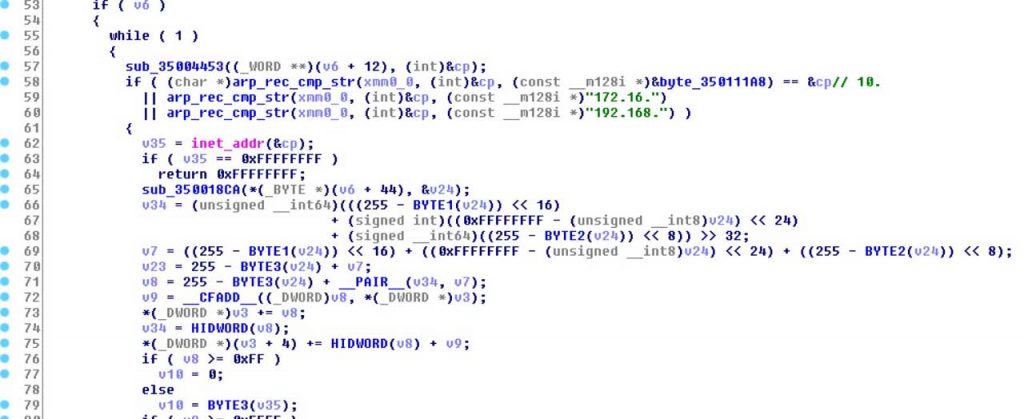

Il malware, nel dettaglio, esegue una scansione della tabella ARP sulle macchine Windows infette. La ARP table contiene un elenco di tutti gli indirizzi IP noti e il relativo mac address. Ryuk seleziona i risultati filtrandoli sulla base dell’indirizzo IP e scegliendo solo quelli che iniziano con “10.”, “172.16.” e “192.168”.

Insomma: gli autori del ransomware hanno trovato il modo per individuare tutti i dispositivi conosciuti che sono collegati alla rete locale.

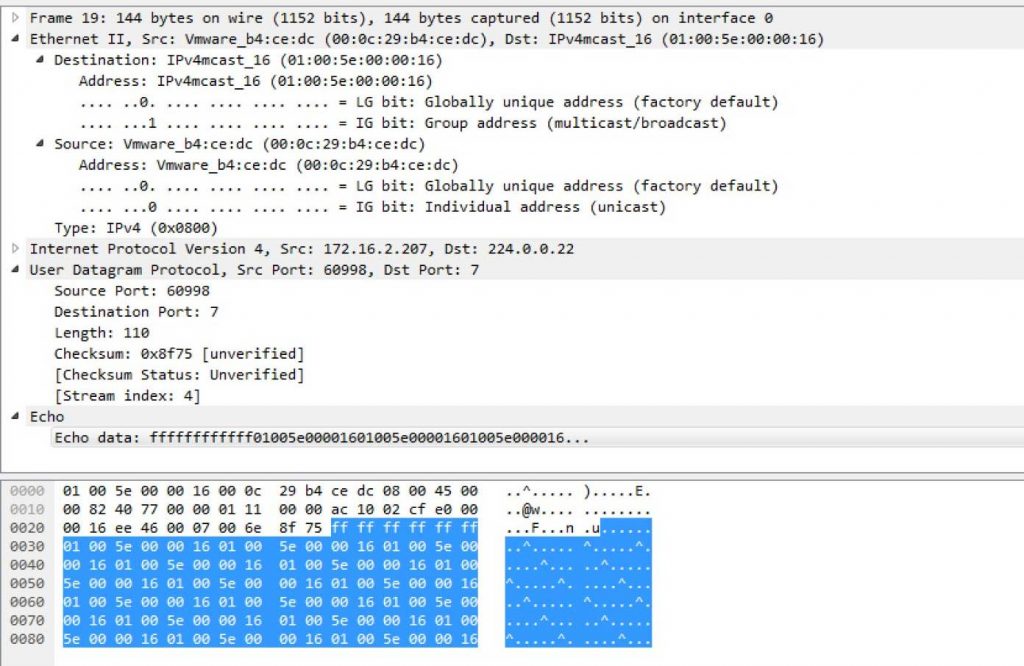

Una volta rilevati gli obiettivi, Ryuk utilizza il mac address per inviare un pacchetto Wake on LAN (WoL) contenente ‘FF FF FF FF FF FF FF FF’ per “svegliare” il computer.

A questo punto il malware cerca di montare le unità disco in condivisione e avviare la crittografia dei dati contenuti al loro interno.

Questa tecnica ha un impatto devastante all’interno delle reti aziendali, dal momento che consente a una singola infezione di colpire più dispositivi senza dover utilizzare altri sistemi per diffondere il malware sulle macchine collegate.

Il ricercatore di SentinelLabs suggerisce di limitare le funzionalità legate a WoL in modo da mitigare il rischio che questa venga sfruttata per diffondere un attacco del genere, per esempio limitando la possibilità di inviare il comando ai soli computer con funzioni di amministrazione.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

ClickFix: torna la campagna di phishing...

ClickFix: torna la campagna di phishing...Mar 17, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...