Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Falla in OpenSMTPD server. Possibili attacchi in remoto

Gen 30, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità permette di inviare comandi attraverso una semplice email. A rischio migliaia di mail server su sistemi Unix.

Allarme rosso per gli amministratori di sistema a causa di una vulnerabilità comparsa in questi giorni che interessa un componente piuttosto diffuso su Internet. Si chiama OpenSMTPD ed è un applicativo open source per l’invio di posta elettronica utilizzato principalmente su sistemi basati su Unix come Linux, FreeBSD, NetBSD e macOS.

La falla di sicurezza (CVE-2020-7247), individuata dai ricercatori di Qualys, consente sia un’elevazione dei privilegi di amministratore (a livello di root) sia la possibilità di eseguire comandi in remoto.

Come spiegano nel loro report gli analisti della società di sicurezza, il bug interessa la funzione smtp_mailaddr(), il cui compito è quello di validare gli indirizzi email di mittente e destinatario.

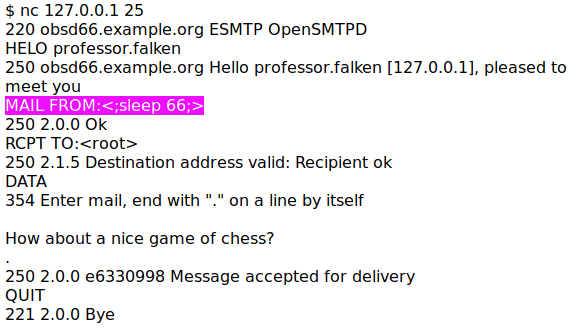

In pratica, un pirata informatico può inserire un comando shell all’interno del campo MAIL FROM, quello cioè che identifica l’indirizzo di posta elettronica del mittente.

Se l’indirizzo contiene un errore, per esempio contiene caratteri che non sono validi, e non è presente un dominio, la funzione si comporta in maniera errata e, in pratica, interpreta il valore all’interno del campo come un comando.

In realtà, il sistema contiene white list ed elenchi di caratteri che permettono di “ripulire” gli indirizzi. Se viene usato un carattere che non rientra in queste liste, come il punto e virgola, si verifica però il comportamento anomalo. I ricercatori hanno anche pubblicato un Proof of Concept (PoC) in cui viene utilizzato il comando “sleep”.

Per creare il loro PoC, dalle parti di Qualys spiegano di aver preso spunto dalla tecnica utilizzata dal worm Morris, uno dei primi a utilizzare Internet come vettore di attacco “autonomo” nel lontano 1988.

Il problema, nell’invio di comandi attraverso questa tecnica, è infatti duplice: da una parte il limite di 64 caratteri imposto al campo MAIL FROM, dall’altra il fato che alcuni caratteri vengono automaticamente convertiti.

Per aggirare gli ostacoli, i programmatori hanno utilizzato la stessa procedura usata da Morris, che sfruttava l’esecuzione del corpo della mail come uno shell script.

La vulnerabilità, prontamente comunicata al team di OpenBSD, è stata corretta nella nuova versione del software, che naturalmente è opportuno installare il prima possibile.

Articoli correlati

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

Scoperta una nuova variante del...

Scoperta una nuova variante del...Nov 19, 2024 0

-

Scoperta CRON#TRAP, campagna che emula...

Scoperta CRON#TRAP, campagna che emula...Nov 13, 2024 0

-

FASTCash: una nuova variante colpisce i...

FASTCash: una nuova variante colpisce i...Ott 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...