Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

La botnet dark_nexus fa strage di dispositivi IoT

Apr 09, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Utilizza un codice copiato da altre botnet, ma i suoi autori hanno introdotto funzionalità e strumenti di attacco innovativi che la rendono più robusta.

La si potrebbe definire “evoluzione della specie”. La comparsa della botnet dark_nexus, infatti, rappresenta un nuovo sviluppo nel campo dei malware che prendono di mira i dispositivi IoT come Mirai e Qbot.

Il malware, che secondo i ricercatori di Bitdefender è stato sviluppato partendo proprio dal codice del celebre Mirai, è stato ripetutamente aggiornato tra dicembre 2019 e aprile 2020, introducendo una serie di funzionalità che lo rendono più potente e robusta rispetto ai suoi predecessori.

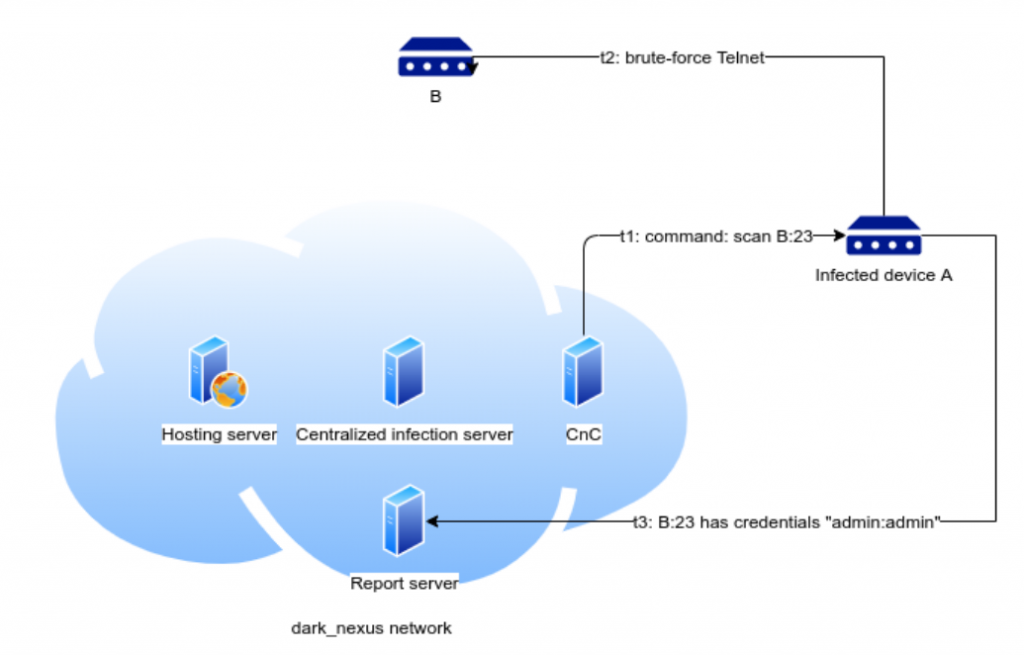

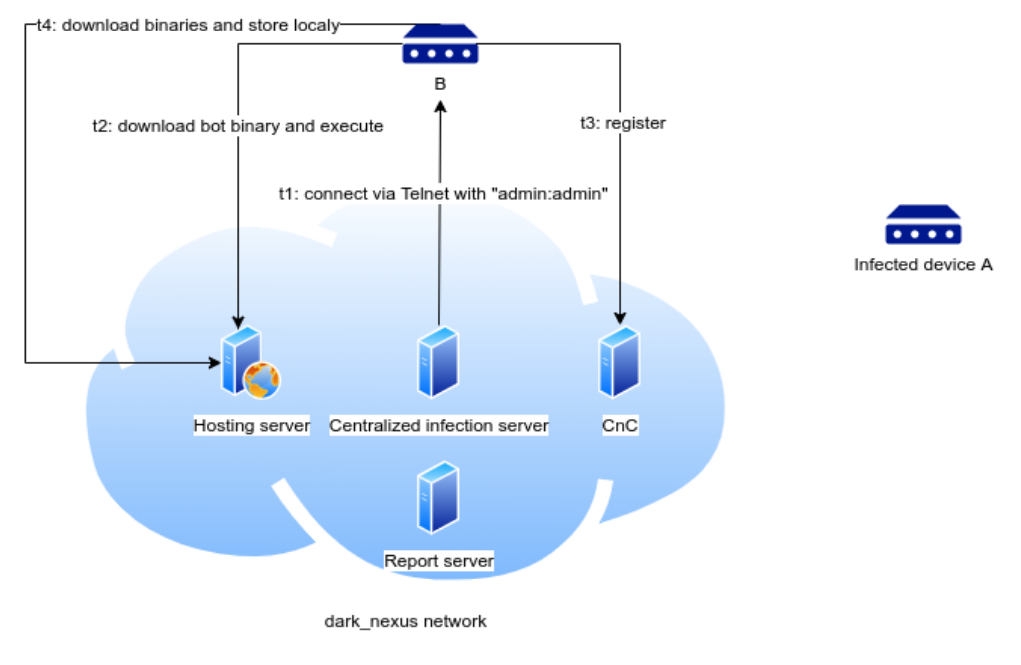

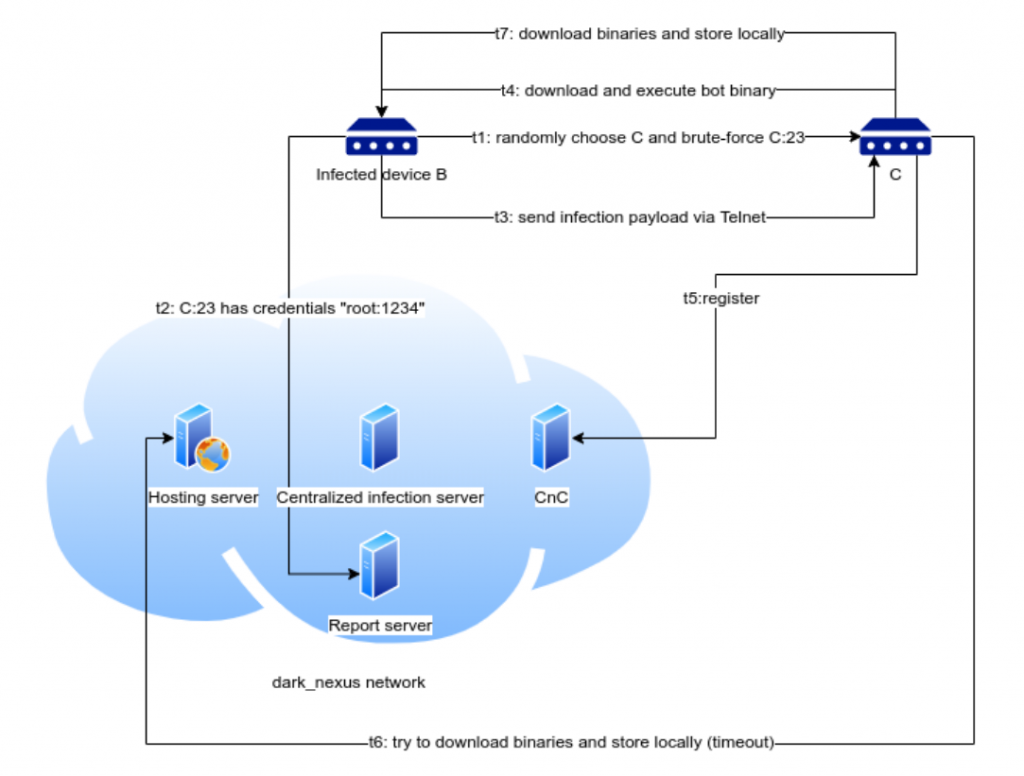

In particolare, si legge nel report, dark_nexus usa due moduli (uno sincrono e uno asincrono) per sfruttare exploit e tecniche di credential stuffing che gli consentono di prendere il controllo dei dispositivi attraverso il collegamento Telnet.

La botnet utilizza poi un payload estremamente specializzato, che viene scelto sulla base delle caratteristiche del dispositivo compromesso. I ricercatori hanno individuato ben 12 varianti, ognuna delle quali è programmata per ottimizzare il funzionamento del malware sullo specifico modello di processore installato.

Gli autori di dark_nexus hanno, come obiettivo, quello di utilizzare le macchine compromesse per portare attacchi DDoS, ma hanno scelto di adottare un sistema di offuscamento che altera la trasmissione dei dati in modo che a una prima analisi sembri normale traffico generato da un browser.

Secondo i ricercatori, le dimensioni della botnet sarebbero ancora piuttosto limitate. Il numero di dispositivi infetti sarebbe infatti di 1.372 bot, principalmente distribuiti tra Brasile, Cina, Sud Corea e Tailandia.

Le caratteristiche di dark_nexus, così come indica anche la frequenza degli aggiornamenti, sono però tali da far pensare che si tratti di un processo in piena fase di sviluppo.

Il rischio, insomma, è che la botnet raggiunga nel giro di qualche settimana dimensioni decisamente maggiori e possa trasformarsi in un problema pari, per impatto sulla rete globale, a quello che ha rappresentato Mirai per lungo tempo.

Articoli correlati

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

-

Proteggere le nuove superfici di...

Proteggere le nuove superfici di...Lug 15, 2024 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...