Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Allarme di Microsoft: “proteggete i server DNS da NXNSAttack

Mag 21, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La nuova tecnica di DDoS consente ai pirati informatici di amplificare il traffico usato per l’attacco sfruttando un trucco particolarmente insidioso.

Non solo botnet IoT: il fenomeno degli attacchi DDoS (Distributed Denial Of Service) continua a essere estremamente variegato e i cyber criminali specializzati in questo tipo di “servizio” trovano costantemente nuovi stratagemmi per rendere più efficaci i loro attacchi.

È il caso di NXNSAttack, una tecnica di attacco descritta in un report a opera di alcuni ricercatori dell’Università di Tel Aviv, che adotta un sistema di amplificazione del traffico in grado di aumentarne esponenzialmente la potenza.

Come spiegano i ricercatori, l’unico prerequisito per portare un attacco del genere è quello di avere il controllo di un server DNS autoritativo (i server che gestiscono il Domain Name System di uno specifico dominio) e utilizzarlo come “sponda” per colpire altri Server DNS.

In pratica, la tecnica sfrutta lo stesso principio su cui è basato l’intero sistema DNS. La rete di server che gestisce il Domain Name System, infatti, è basata sulla collaborazione: quando un server non è in grado di risolvere l’indirizzo richiesto, si rivolge a un altro. Più specificatamente, al server autoritativo del dominio di cui fa parte l’indirizzo richiesto.

Il sistema, però, permette anche di delegare il compito a un altro server autoritativo. Ed è qui che i ricercatori hanno trovato la possibilità di alimentare un attacco DDoS devastante.

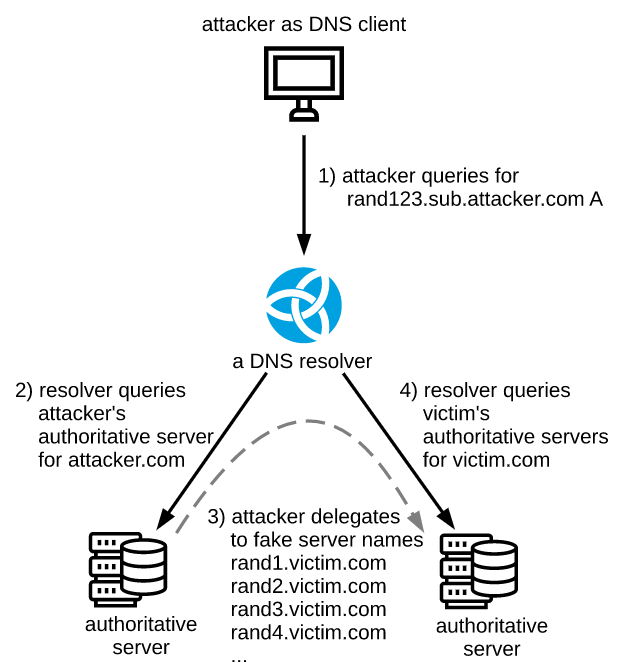

Lo schema pubblicato sul blog CZ.NIC spiega il funzionamento di NXNSAttack in maniera estremamente intuitiva.

In pratica, l’attaccante invia una richiesta al resolver che fa riferimento a un dominio di cui ha il controllo e di cui gestisce il server DNS. Quando arriva la richiesta, il server delega dei falsi server DNS il cui indirizzo è compreso nel dominio della vittima.

Il resolver, a questo punto, cercherà di collegarsi ai falsi server richiedendo la risoluzione dell’indirizzo al server autoritativo della vittima, che in breve tempo verrà sommerso di richieste che non è in grado di risolvere. Il livello di amplificazione, infatti, consentirebbe di moltiplicare per 1.620 volte il numero di pacchetti.

Purtroppo, spiegano i ricercatori, non è possibile introdurre correzioni che escludano questo tipo di attacco, ma è possibile solo introdurre elementi di mitigazione.

È ciò che consiglia Microsoft, che sottolineando come non si siano ancora registrati attacchi che utilizzano questa tecnica, ha comunque “incoraggiato” gli amministratori IT ad adottare tutte le precauzioni utili a mitigare eventuali attacchi DDoS basati su NXNSAttack.

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

Windows 11: l’ultimo update...

Windows 11: l’ultimo update...Mar 26, 2025 0

-

Microsoft annuncia nuovi agenti per...

Microsoft annuncia nuovi agenti per...Mar 25, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...