Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

InvisiMole: ecco come agiscono i professionisti del cyber-spionaggio

Giu 19, 2020 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 1

Lo studio di ESET analizza in profondità il modus operandi del gruppo, mettendo in luce la collaborazione con un’altra gang di pirati.

Sono conosciuti dal 2013, ma solo nelle ultime settimane i ricercatori di ESET sono riusciti a comprendere fino in fondo le tecniche che usano. Dei cyber-spioni di InvisiMole (che suona come “talpa invisibile”) si sapeva solo che utilizzassero backdoor piuttosto sofisticate e che fossero specializzati nello spionaggio diretto a bersagli che operano nel settore diplomatico e militare in Europa orientale.

Ora, con un dettagliato report, i ricercatori di ESET hanno descritto le tecniche utilizzate dagli hacker per nascondere la loro presenza, muoversi all’interno delle reti compromesse e installare i loro strumenti di spionaggio. Di più: dallo studio emerge anche il fatto che InvisiMole collabora con un altro gruppo chiamato Gamaredon.

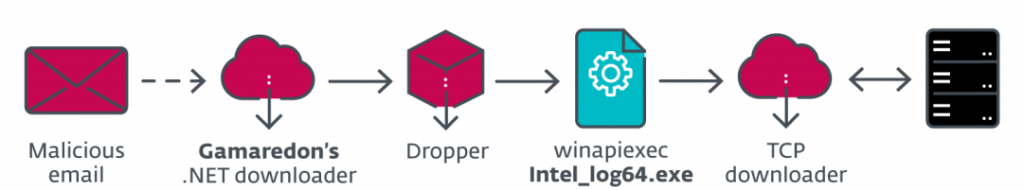

Il rapporto tra i due soggetti, secondo gli analisti, è una sorta di sinergia ispirata dall’opportunismo. I membri di Gamaredon utilizzano tecniche di attacco e malware piuttosto comuni, ma quando riescono a infiltrarsi in una rete che risulta essere particolarmente interessante, cedono il passo a InvisiMole, che sfrutta la breccia creata dai “colleghi” per installare i suoi strumenti di spionaggio.

In pratica i pirati di InvisiMole entrano in campo quando “il gioco si fa duro” per sfruttare al massimo l’opportunità creata dai loro gregari.

Nel report pubblicato da ESET sul suo sito Internet, emerge come l’arsenale di InvisMole utilizzi delle tecniche di offuscamento estremamente sofisticate. I pirati informatici utilizzano infatti un sistema che riduce le probabilità che i loro malware siano analizzati, attraverso un particolare sistema di crittografia che sfrutta la funzione Data Protection API di Windows, utilizzata per la memorizzazione di credenziali “sensibili” all’interno del sistema operativo.

In pratica, il codice del malware viene codificato utilizzando un sistema di crittografia simmetrica direttamente sul computer della vittima e può essere decrittato ed eseguito solo su quel computer.

Una tecnica, questa, che impedisce di decodificare e studiare il malware in altri ambienti e che permette quindi ai pirati di InvisiMole di eludere la maggior parte dei controlli, come quelli eseguiti nelle sandbox.

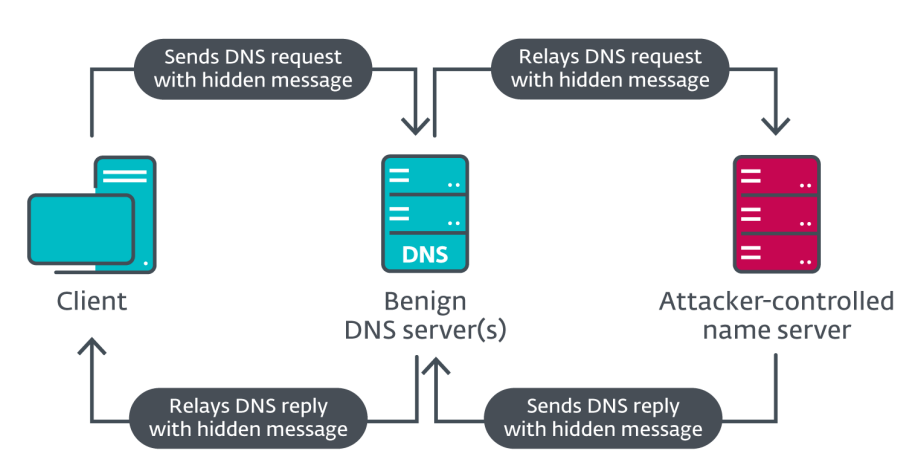

Il malware, inoltre, utilizza vari sistemi di comunicazione verso i server controllati dai pirati informatici, tra cui uno che sfrutta il sistema DNS e che permette loro di inviare e ricevere informazioni senza allertare i sistemi di controllo.

Non solo: i pirati utilizzano un formato eseguibile personalizzato, che i ricercatori hanno battezzato con il nome di “blob”, grazie al quale riescono a offuscare ulteriormente il codice dei loro strumenti di spionaggio.

La punta di diamante del loro arsenale informatico è però una backdoor chiamata RC2CL, le cui funzionalità sono descritte in un report precedente pubblicato da ESET e di cui abbiamo parlato in questo articolo.

Per colpire le altre macchine all’interno del network, i pirati di InvisiMole utilizzano una serie di exploit derivati direttamente o indirettamente dal celebre leak degli Shadow Brokers, che conteneva una serie di vulnerabilità utilizzate dai servizi segreti statunitensi, come EternalBlue e DoublePulsar. On è escluso, però, che queste tecniche siano state utilizzate solo per un breve periodo di tempo e che ora vengano utilizzati nuovi strumenti che sfruttano exploit più aggiornati.

Insomma: il quadro complessivo è quello di un gruppo dedito al cyber spionaggio con caratteristiche di professionalità e la disponibilità di strumenti estremamente complessi.

Articoli correlati

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

MirrorFace ha colpito un ente...

MirrorFace ha colpito un ente...Mar 19, 2025 0

-

Silent Lynx: il gruppo APT torna...

Silent Lynx: il gruppo APT torna...Feb 06, 2025 0

-

PlushDaemon: un nuovo gruppo APT cinese...

PlushDaemon: un nuovo gruppo APT cinese...Gen 29, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

One thought on “InvisiMole: ecco come agiscono i professionisti del cyber-spionaggio”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

interessante