Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

L’attacco iraniano sfruttando i siti dei Proud Boys? Ecco i dettagli!

Nov 02, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, News, RSS, Scenario 0

Gli hacker legati a Teheran hanno infiltrato i server per ottenere i dati degli elettori e hanno poi colpito utilizzando come “scudo” i servizi di NordVPN.

Nuovi dettagli riguardanti il caso degli attacchi hacker portati da gruppi APT iraniani accendono i riflettori sulle tecniche utilizzate dai pirati informatici per portare avanti le loro operazioni.

La vicenda è quella della campagna di spam che ha preso di mira una vasta platea di elettori statunitensi inviando loro email con minacce mirate a condizionarne il voto nelle prossime elezioni presidenziali del 3 novembre.

Gli hacker, secondo quanto ricostruito dall’FBI, avrebbero come prima cosa violato i server istituzionali che contengono i dati degli elettori, utilizzando tecniche di SQL Injection e sfruttando una serie di vulnerabilità conosciute per aggirare i sistemi di protezione.

L’operazione farebbe parte di una serie di attacchi segnalati a metà ottobre dallo stesso Federal Bureau (ne abbiamo parlato in questo articolo) che avrebbero sfruttato alcune vulnerabilità emerse alla fine dell’estate riguardanti servizi VPN e l’ormai famigerato ZeroLogon, che consente di ottenere l’elevazione di privilegi in ambiente Windows.

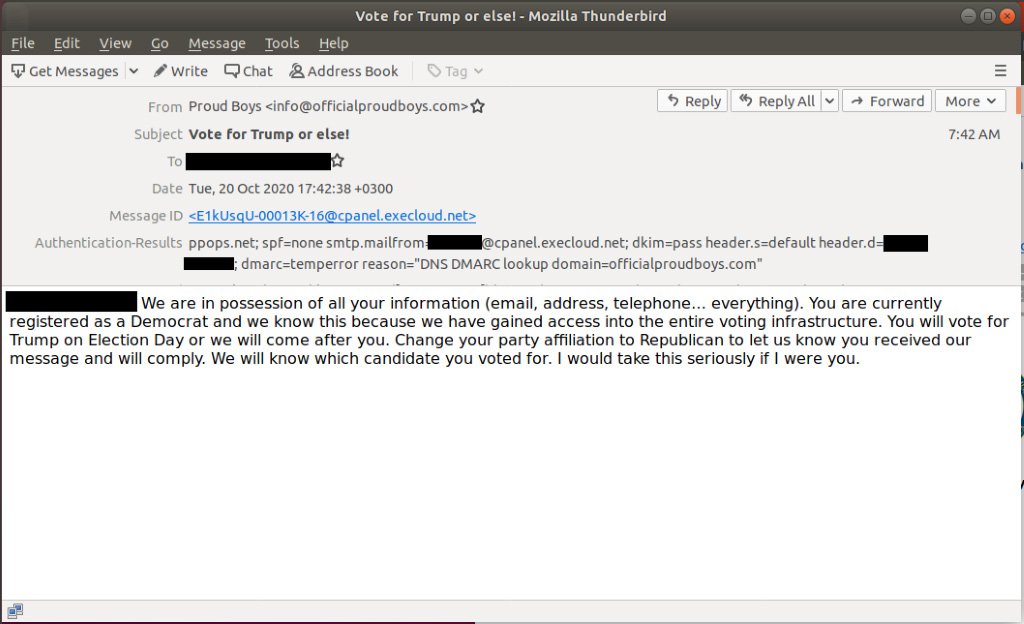

I pirati, una volta ottenuti i contatti degli elettori, avrebbero inviato loro email minatorie utilizzando i sistemi informatici (a loro volta compromessi) dei Proud Boys, un gruppo neo-fascista che sostiene Donad Trump alle elezioni.

Nelle mail, i pirati minacciano esplicitamente le vittime prospettando azioni violente nel caso in cui non votino per Donald Trump. Difficile capire quale fosse il loro obiettivo: danneggiare la campagna repubblicana o creare semplicemente un clima di tensione.

I nuovi dettagli resi pubblici dall’FBI comprendono gli indirizzi IP utilizzati dai pirati informatici per gli attacchi e, tra questi, gli autori del report fanno notare come ne compaiano numerosi riconducibili a servizi commerciali di VPN, come NordVPN.

Insomma: piuttosto che ricorrere a infrastrutture “offuscate” ad hoc, sembra proprio gli hacker legati al governo di Teheran preferiscano utilizzare una Virtual Private Network di largo consumo. Uno stratagemma che potrebbe rappresentare un tentativo di confondere le acque e nascondere le loro operazione nel “mare magnum” dei collegamenti crittografati.

Articoli correlati

-

Report APT ESET: i gruppi filo-cinesi e...

Report APT ESET: i gruppi filo-cinesi e...Nov 12, 2024 0

-

L’evoluzione dei cyberattacchi...

L’evoluzione dei cyberattacchi...Feb 09, 2024 0

-

Oilrig continua a colpire le...

Oilrig continua a colpire le...Gen 18, 2024 0

-

L’agenzia per l’energia...

L’agenzia per l’energia...Ott 24, 2022 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...