Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

The Great Suspender: un’altra estensione per Chrome preoccupa gli utenti

Gen 07, 2021 Marco Schiaffino In evidenza, Malware, News, Privacy, RSS, Scenario 0

Il progetto è stato venduto dallo sviluppatore originale e la gestione del codice è diventata terribilmente “opaca”. Un’altra fregatura?

Le stensioni per browser continuano a rappresentare una spina nel fianco a livello di sicurezza informatica. L’ultimo esempio, in ordine di tempo, è rappresentato da The Great Suspender, un add-on che alcuni esperti di sicurezza hanno cominciato a guardare con sospetto da qualche mese.

Il caso, riassunto in un articolo pubblicato su The Register, ricalca lo stesso schema di altri controversi episodi avvenuti in passato, tutti legati a un “passaggio di mano” nella gestione dei progetti. Un fenomeno di cui abbiamo già parlato e che mantiene tutta la sua pericolosità.

Nel caso di The Great Suspender non ci sono ancora certezze, ma molti sospetti che portano gli esperti di sicurezza a consigliare i (presunti) 2 milioni di utenti che lo utilizzano a disinstallarlo in via cautelativa.

A partire dallo scorso novembre, infatti, la manutenzione dell’estensione che “congela” le schede inutilizzate allo scopo di migliorare le prestazioni del PC è passata nelle mani di un altro proprietario, le cui attività hanno fatto alzare più di un sopracciglio nel settore della cyber security.

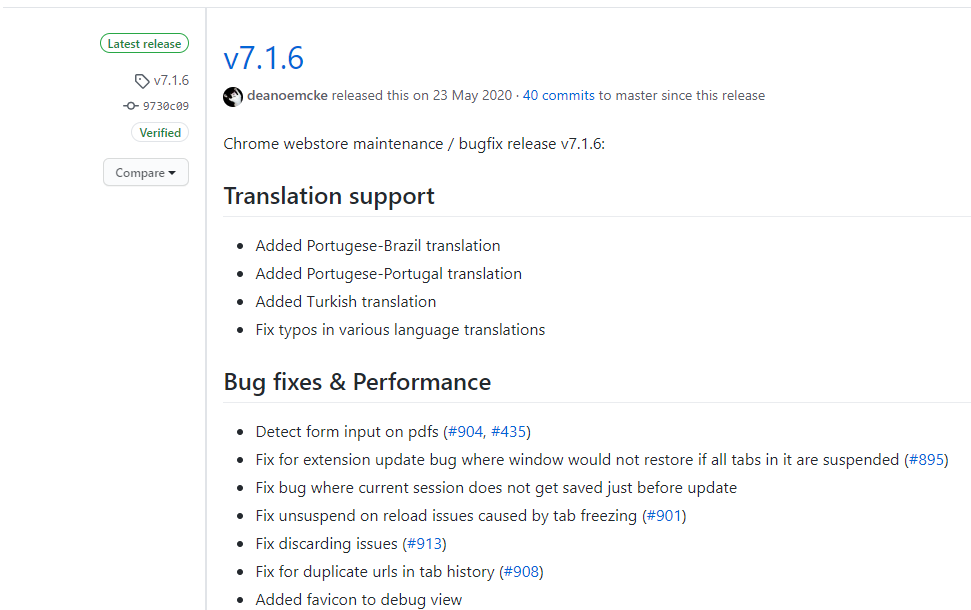

L’estensione in questione, infatti, ha già ricevuto due aggiornamenti (7.1.8 e 7.19) che gli esperti non esitano a definire “sospetti”. In primo luogo perché, nonostante il loro rilascio sullo store di Chrome e al conseguente distribuzione automatica agli utenti, il codice delle nuove versioni non è stato pubblicato nel repository su GitHub, dove è indicata come ultima versione la 7.1.6.

Stando a quanto viene riportato dai colleghi di The Register, poi, nelle nuove versioni avrebbero fatto la sua comparsa degli script “richiamati” in remoto, oltre a degli strumenti di analytics (cioè di tracciamento) che invierebbero informazioni sull’utente senza alcuna segnalazione esplicita.

Insomma: l’impressione di chi sta seguendo la vicenda è che il nuovo manutentore dell’estensione stia adottando delle politiche ben poco trasparenti, e il timore è che queste possano essere soltanto l’antipasto di comportamenti ben più dannosi.

Non sarebbe la prima volta, infatti, che qualcuno acquisti un’estensione piuttosto popolare per poi tentare il colpaccio pubblicandone un aggiornamento contenente codice malevolo.

Il consiglio per gli utenti che hanno installato l’estensione, in definitiva, è di tenere le antenne ben dritte e monitorare costantemente la situazione. Sempre che non decidano di adottare una strategia più “conservativa”, magari disinstallandolo sulla fiducia.

Articoli correlati

-

Scoperti siti web legittimi usati per...

Scoperti siti web legittimi usati per...Giu 18, 2024 0

-

Google risolve una vulnerabilità...

Google risolve una vulnerabilità...Mag 16, 2024 0

-

Google blocca il furto dei cookie...

Google blocca il furto dei cookie...Apr 04, 2024 0

-

Google lavora a una feature Chrome per...

Google lavora a una feature Chrome per...Feb 19, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...