Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Purple Fox diventa un worm: ecco la nuova tecnica che usa

Mar 24, 2021 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Gli autori del malware hanno integrato un sistema di diffusione automatizzato che sfrutta le vulnerabilità a livello di Server Message Block.

Ancora SMB, ancora un rischio worm. A far suonare il campanello di allarme, questa volta, è una nuova versione di Purple Fox, un malware in circolazione dal marzo 2018 che, nella sua nuova variante, sfrutta una tecnica di attacco che lo trasforma, a tutti gli effetti, in un worm.

La nuova funzionalità ideata dai cyber criminali prende di mira i servizi Server Message Block (SMB), gli stessi alla base dell’exploit EternalBlue, puntando a compromettere quelli con password o hash “deboli”.

Secondo i ricercatori di Guardicore Labs, che illustrano le caratteristiche della nuova variante di Purple Fox in un report pubblicato sul sito ufficiale della società di sicurezza, l’evoluzione del malware ha portato a una amplificazione esponenziale della sua capacità di diffusione, portando a un aumento delle infezioni del 600%.

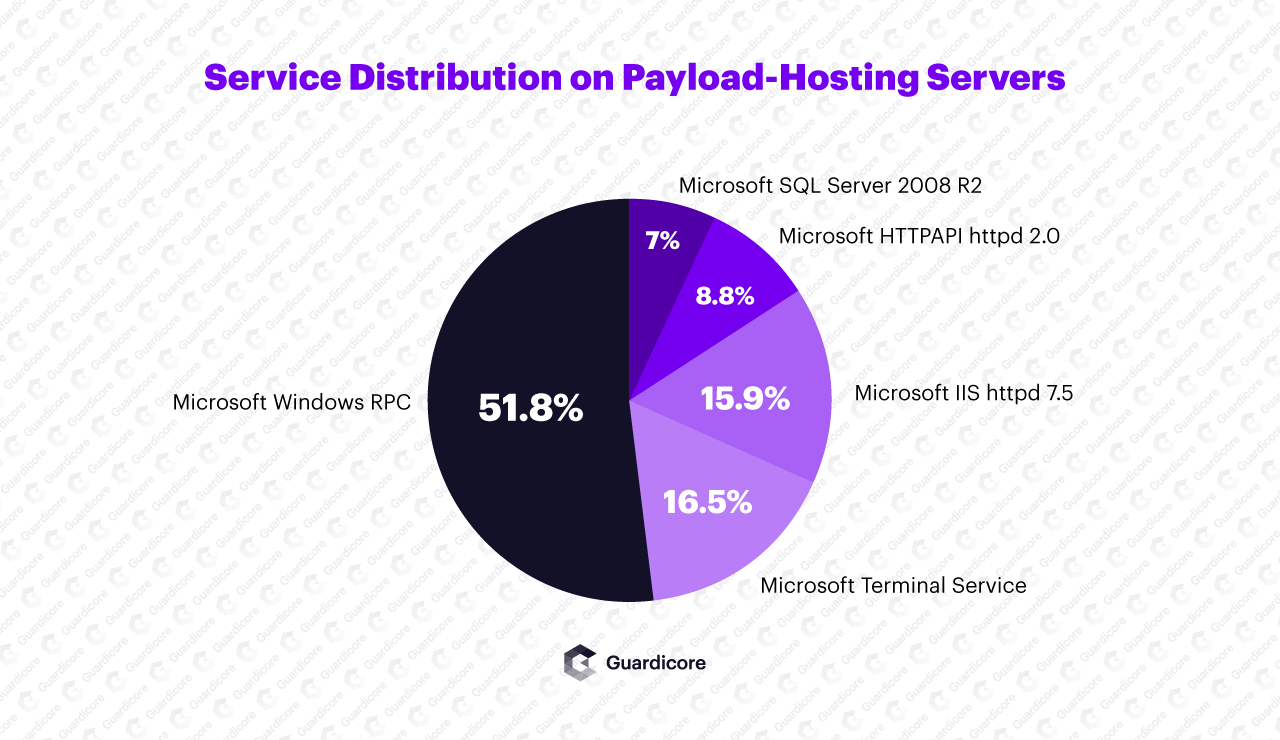

Gli attacchi utilizzerebbero una rete di oltre 2.000 server compromessi, che funzionerebbero come “tramploino di lancio” per Purple Fox.

Oltre a sfruttare il sistema di diffusione automatico tramite i servizi SMB vulnerabili, i pirati utilizzerebbero anche tecniche di phishing per diffondere il loro malware sul Web.

Una volta installato, Purple Firefox utilizza diverse tecniche per garantirsi persistenza sulla macchina compromessa e applica anche una modifica a Windows Firewall per inserire un filtro che blocca tutte le comunicazioni (TCP e UDP) sulle porte 445, 13 e 135. Un accorgimento che, secondo i ricercatori, avrebbe l’obiettivo di impedire attacchi da parte di altri malware “concorrenti”.

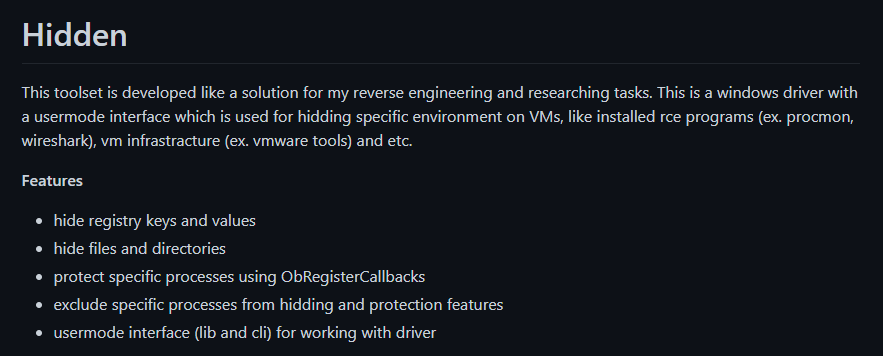

Per nascondere la sua presenza, il malware installa inoltre un rootkit chiamato Hidden, che “maschera” alcune chiavi di registro. Ironicamente, il rootkit utilizzato da Purple Fox è stato creato da un ricercatore di sicurezza che lo ha ideato allo scopo di nascondere le attività di scansione ai malware analizzati.

Successivamente all’installazione del rootkit, il malware riavvia la macchina e avvia una serie di scansioni sulla porta 445 per avviare attacchi di brute forcing ai servizi SMB disponibili in rete per cercare di infettare gli altri PC collegati in LAN.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...