Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Epic fail del gruppo BlackMatter: il ransomware ha una falla

Ott 27, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli esperti di Emsisoft hanno trovato il modo di decrittare i file codificati dal loro malware. Le vittime possono recuperare i dati senza pagare.

È la legge del contrappasso: se i pirati informatici sfruttano i bug per portare i loro attacchi, gli esperti di sicurezza usano i bug dei malware per disinnescare gli attacchi dei cyber criminali.

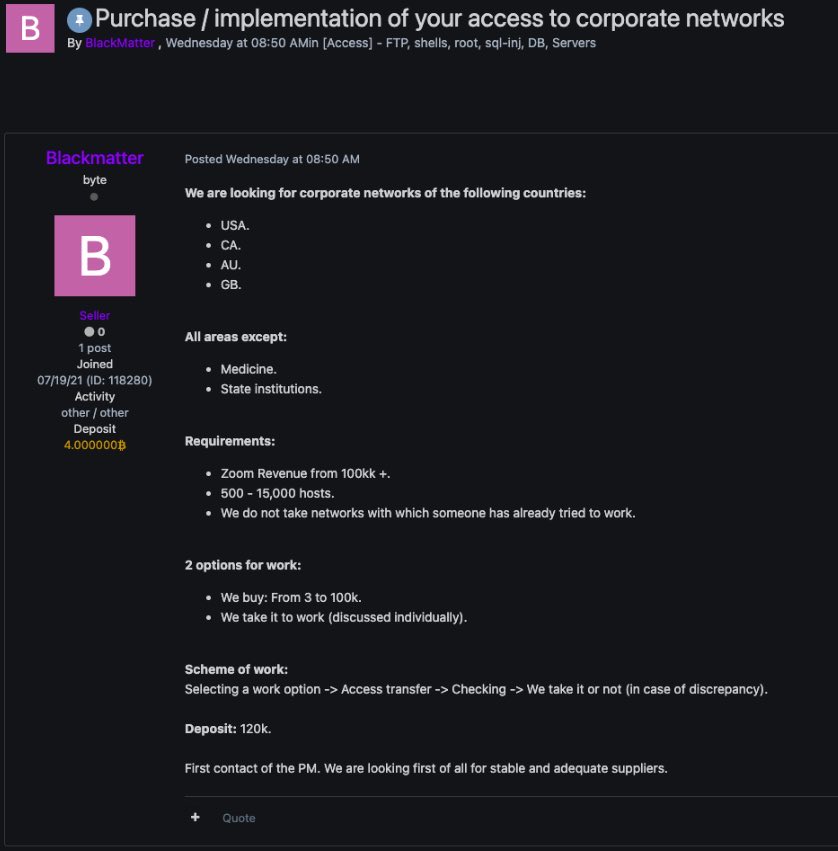

A sperimentare questa dura legge sono stati i membri di BlackMatter, gruppo di pirati informatici specializzati in attacchi ransomware.

Come si legge nel report pubblicato dai ricercatori della società di sicurezza, il ransomware utilizzato dai cyber criminali non era tecnicamente perfetto. In particolare, il malware conteneva un bug he ha permesso agli analisti di Emsisoft di realizzare un decrypter in grado di “liberare” i file presi in ostaggio dai pirati informatici.

Un inciampo piuttosto imbarazzante per uno dei protagonisti del settore ransomware. BlackMatter,infatti, è un gruppo che sfrutta la formula del “ransomware as a service”, favorendo l’affiliazione di pirati informatici al gruppo per massimizzare il numero di attacchi.

Questo significa che i leder del gruppo devono rendere conto a un discreto numero di “partner” che hanno compromesso reti aziendali e sistemi iT usando il codice malevolo fornito da BlackMatter per prendere in ostaggio i file.

Ora si scopre che le vittime degli attacchi possono recuperare i loro dati senza dover pagare il riscatto o utilizzare il ripristino da backup.

Se stessimo parlando di un normale rapporto commerciale, sarebbe evidente che i leader di BlackMatter sarebbero responsabili per inadempienza. Trattandosi di un’attività criminale, è però piuttosto difficile che i “collaboratori” possano adire alle aule di tribunale.

Più probabile che la figuraccia abbia conseguenze sulla reputazione dei pirati informatici e gli faccia perdere appeal in questo particolarissimo settore.

Non è la prima volta che BlackMatter utilizza un ransomware con caratteristiche “deboli”: secondo gli autori del report, infatti, una situazione simile si era presentata nel gennaio 2012 e gli autori del ransomware avrebbero corretto la vulnerabilità immediatamente dopo. Ora, però, avrebbero ripetuto lo stesso errore.

Gli analisti che hanno scoperto la falla stanno comunicando i dettagli a un circuito selezionato di soggetti, che potranno aiutare le aziende colpite dal ransomware.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...