Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il mercato nero degli exploit è milionario

Nov 17, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

Crescono i traffici per sfruttare vulnerabilità di software e sistemi operativi. E gli sviluppatori lanciano l’allarme per gli “exploit as a service”.

Sono la “chiave” che permette ai pirati informatici di diffondere i loro malware e vengono considerati una merce estremamente preziosa, che nei bassifondi del Web è valutata con cifre astronomiche.

Stiamo parlando degli exploit, cioè delle tecniche di attacco che permettono di sfruttare le vulnerabilità software per avviare l’esecuzione di codice remoto o, per esempio, elevare i privilegi a livello di sistema.

Con la professionalizzazione del cyber crimine e la nascita di un numero sempre maggiore di forum e market sul Dark Web specializzati nella compravendita di malware e strumenti di hacking, anche gli exploit hanno guadagnato un crescente spazio.

A confermarlo è una ricerca di Digital Shadows (qui il link per consultarla) emerge come questo fiorente commercio stia raggiungendo livelli un tempo inimmaginabili.

Se aziende che operano alla luce del sole come Zerodium arrivano a offrire cifre considerevoli per gli expolit zero-day, anche nella dimensione “clandestina” girano cifre da capogiro.

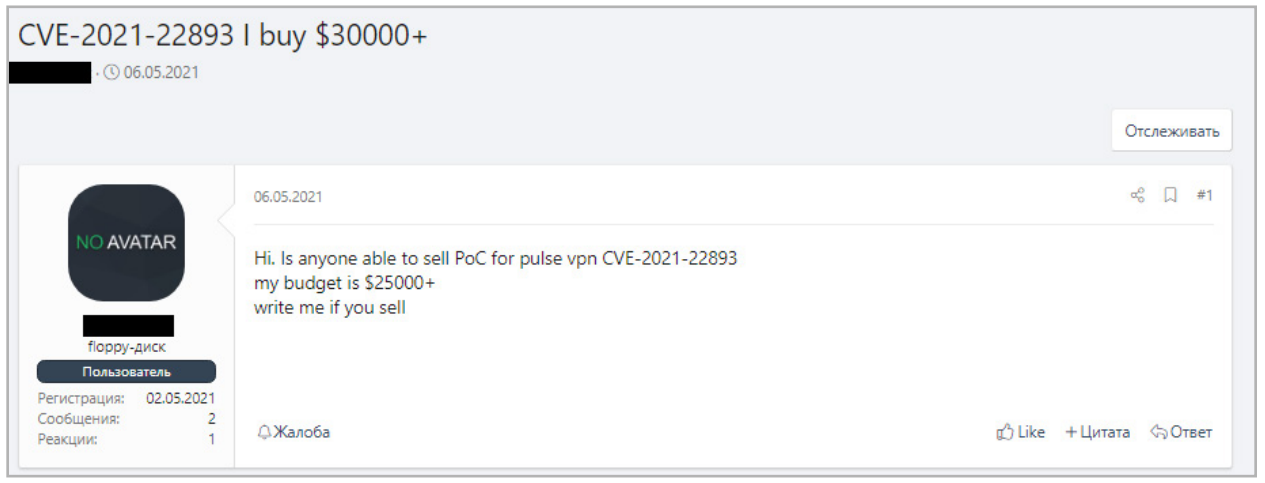

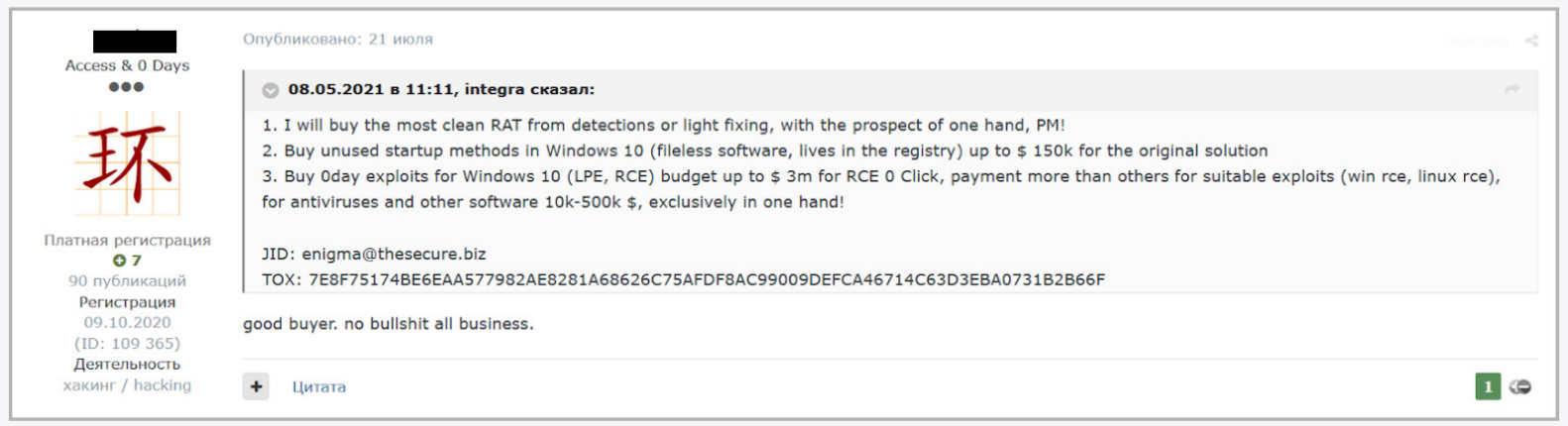

Tra i messaggi intercettati dai ricercatori, c’è chi cerca exploit per vulnerabilità specifiche, arrivando a offrire cifre tutto sommato “contenute” a qualche decina di migliaia di dollari, ma anche chi cerca exploit generici arrivando a offrire fino a 500.000 dollari.

Il rischio, spiegano gli esperti, è che si sviluppi anche la logica degli “exploit as a service”, cioè una forma di “noleggio” degli exploit che consentirebbe di monetizzare le vulnerabilità secondo una logica a consumo, magari attraverso la previsione di una percentuale sui guadagni ottenuti.

Un sistema che, secondo gli autori del report, potrebbe rappresentare un modo per guadagnare qualcosina in attesa di mettere a segno il colpo grosso.

Articoli correlati

-

Tomcat sotto attacco: grave bug...

Tomcat sotto attacco: grave bug...Mar 18, 2025 0

-

Parallels Desktop: un bug 0-day...

Parallels Desktop: un bug 0-day...Feb 25, 2025 0

-

Cloudflare risolve un bug che espone la...

Cloudflare risolve un bug che espone la...Gen 23, 2025 0

-

Pubblicato un exploit che sfrutta una...

Pubblicato un exploit che sfrutta una...Gen 03, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...