Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Falle di sicurezza in 150 modelli di stampanti HP

Dic 03, 2021 Marco Schiaffino In evidenza, News, Vulnerabilità 0

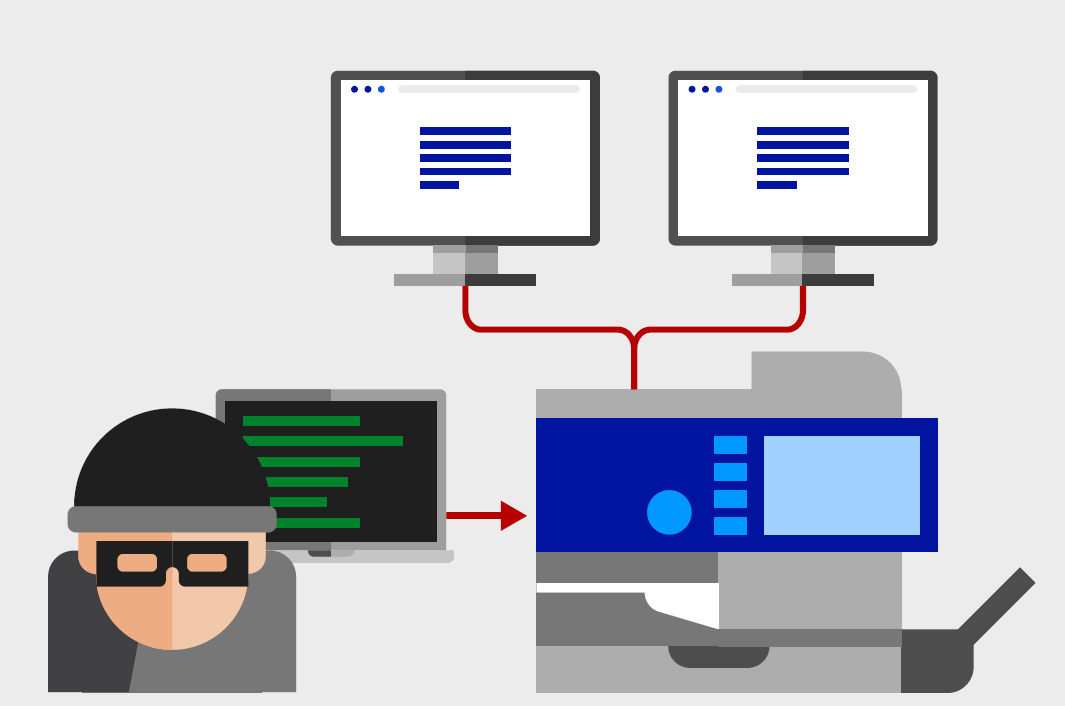

Le vulnerabilità consentirebbe un attacco in remoto che permette di sottrarre tutte le informazioni memorizzate nella cache del dispositivo.

Rubare informazioni dalla stampante? Si può fare. A confermarlo è il report di F-Secure in cui i ricercatori della società di sicurezza descrivono due nuove vulnerabilità (CVE-2021-39237 e CVE-2021-39238) che interessano le stampanti HP.

Come si legge nello studio pubblicato su Internet, il problema interessa le stampanti multifunzione (MFP) e in particolare 150 modelli del produttore statunitense.

La falla di sicurezza più grave è CVE-2021-39238, descritta da F-Secure come una vulnerabilità di analisi dei caratteri.

Sfruttandola, infatti, è possibile creare un exploit in grado di funzionare come worm, cioè garantendo la diffusione di un malware senza che sia necessaria alcuna interazione da parte dell’utente. A consentire l’esecuzione del codice sul dispositivo multifunzione sarebbe l’uso di un particolare carattere.

Nello scenario descritto dagli autori del report, per portare l’attacco “cross-site printing” sarebbe sufficiente attirare la vittima su un sito Web contenente codice malevolo, che verrebbe inviato alla stampante attraverso l’avvio di una procedura automatica di stampa del file contenente il malware.

Di conseguenza, un pirata informatico potrebbe sottrarre informazioni come il contenuto della cache, cioè i documenti stampati, scansionati o inviati via fax, o le credenziali di accesso alla rete utilizzate dalla stampante stessa.

La seconda vulnerabilità viene considerata meno pericolosa. Prima di tutto perché richiede l’accesso fisico al dispositivo e, in secondo luogo, perché l’esecuzione dell’exploit richiede un periodo di tempo piuttosto lungo (5 minuti) che renderebbero lo scenario di un attacco decisamente improbabile.

Entrambe le vulnerabilità sono state corrette da HP con un aggiornamento rilasciato lo scorso mercoledì 1 novembre.

Il suggerimento dei ricercatori, naturalmente, è quello di procedere il prima possibile all’aggiornamento del firmware dei dispositivi interessati. I dettagli della patch sono consultabili qui e qui.

Articoli correlati

-

1 consumatore su 4 è stato vittima di...

1 consumatore su 4 è stato vittima di...Nov 09, 2023 0

-

Un’estensione di Chrome dannosa...

Un’estensione di Chrome dannosa...Giu 19, 2023 0

-

WithSecure offre una protezione...

WithSecure offre una protezione...Ott 27, 2022 0

-

Bug del firmware irrisolti in molti...

Bug del firmware irrisolti in molti...Set 12, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...