Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Google ha rilasciato regole Yara per individuare Cobalt Strike

Nov 25, 2022 Dario Orlandi Attacchi, Intrusione, Minacce, News 0

Attraverso il suo Cloud Threat Intelligence team, ha portato un contributo significativo alla protezione contro gli attacchi basati su Cobalt Strike.

I ricercatori hanno infatti distribuito con la formula open source un set di 165 regole Yara e la relativa collezione VirusTotal per individuare i componenti e le versioni di Cobalt Strike eventualmente presenti e attivi nella rete.

Greg Sinclair, Security Engineer del team Google Cloud Threat Intelligence, ha dichiarato: “Abbiamo deciso che rilevare la versione esatta di Cobalt Strike era un elemento importante per determinare la legittimità del suo uso da parte di attori non malintenzionati”.

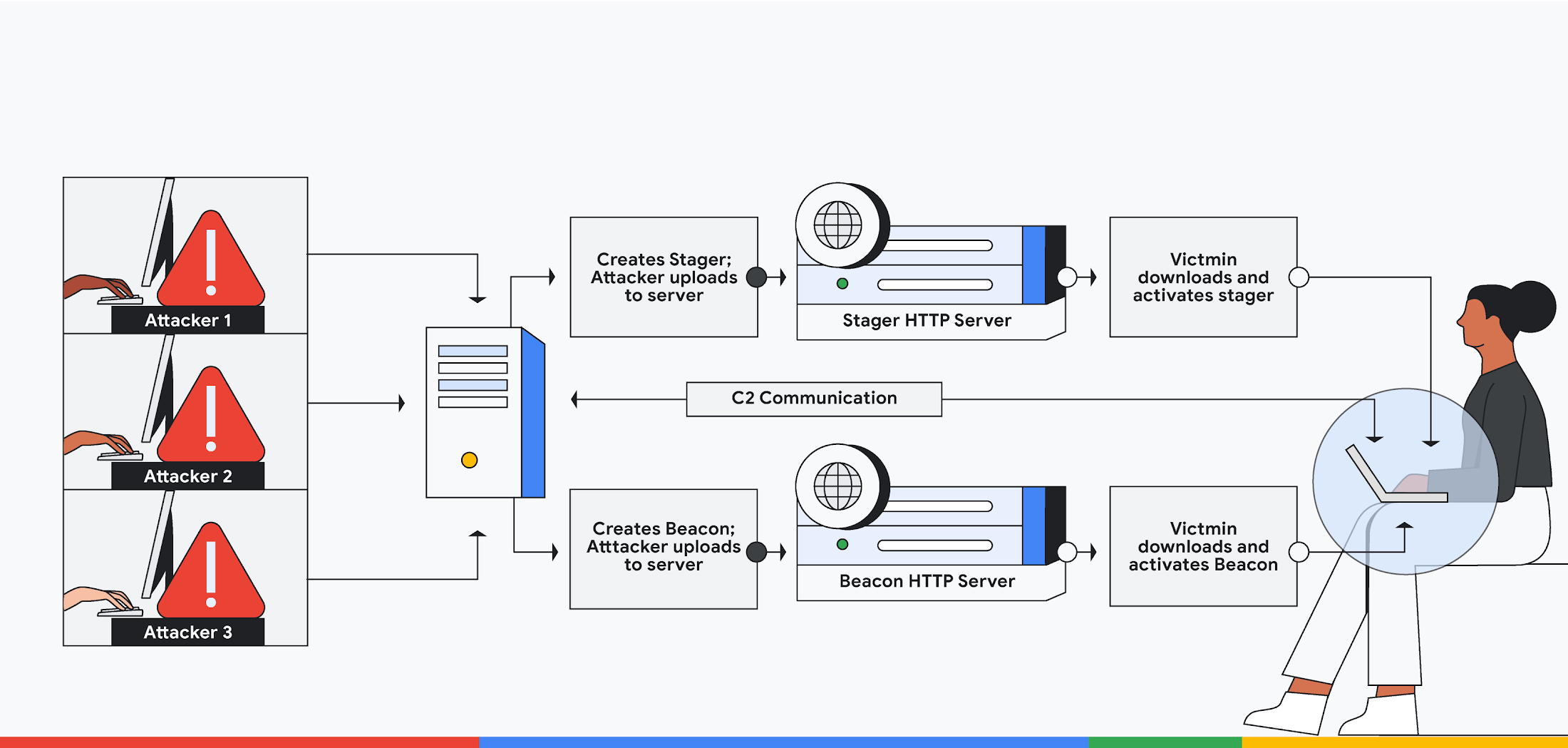

Il modello dell’infrastruttura di Cobalt Strike (Fonte: Google)

L’importanza della versione

Le nuove regole, infatti, rendono molto più semplice l’individuazione di eventuali attività pericolose: riconoscere le versioni non aggiornate di Cobalt Strike (spesso ottenute per canali non ufficiali) è molto utile per distinguere tra le operazioni legittime e gli attacchi.

Come ha sottolineato Google, nella maggior parte dei casi le versioni non ufficiali di Cobalt Strike rimangono indietro di almeno una release rispetto a quelle legittime, e questo ha consentito di raccogliere moltissime informazioni utili alla costruzione di regole di rilevamento estremamente accurate.

Sinclair ha aggiunto: “Il nostro obiettivo era quello di effettuare rilevamenti molto precisi per consentire di individuare la versione esatta di particolari componenti Cobalt Strike. Quando possibile, abbiamo creato firme per rilevare versioni specifiche di ciascun componente”.

Google ha anche reso disponibile anche un set di firme di rilevamento per Sliver, un framework di emulazione legittimo e open source progettato per i test di sicurezza, che è stato utilizzato anche da attori malintenzionati come alternativa a Cobalt Strike.

Articoli correlati

-

Torna Growth Academy di Google: AI for...

Torna Growth Academy di Google: AI for...Feb 19, 2025 0

-

Milioni di account Google...

Milioni di account Google...Gen 15, 2025 0

-

Privacy web: Google si conferma lo...

Privacy web: Google si conferma lo...Dic 09, 2024 0

-

Google scopre 26 nuove vulnerabilità...

Google scopre 26 nuove vulnerabilità...Nov 21, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...