Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Un sito clone per pubblicare i dati esfiltrati

Gen 10, 2023 Dario Orlandi Attacchi, Gestione dati, Minacce, Minacce, News, Ransomware, RSS 0

Il gruppo BlackCat, noto anche come ALPHV, è un’organizzazione attiva sul fronte del ransomware che tipicamente utilizza questo genere di violazione per estorcere denaro alle vittime.

Il 26 dicembre, il gruppo ha pubblicato su un sito nascosto sulla rete Tor un annuncio in cui dichiarava di aver compromesso una società di servizi finanziari. La vittima non ha accettato le richieste di denaro e quindi i criminali hanno deciso di pubblicare tutti i file rubati.

Fin qui non ci sarebbe molto di cui parlare: si tratta, infatti, di un comportamento ormai molto frequente tra gli operatori ransomware. L’elemento interessante e piuttosto originale è stato il metodo con cui il gruppo criminale ha reso disponibili le informazioni rubate: ha infatti creato e pubblicato un sito che imitava l’aspetto e il nome di dominio del sito originale della vittima.

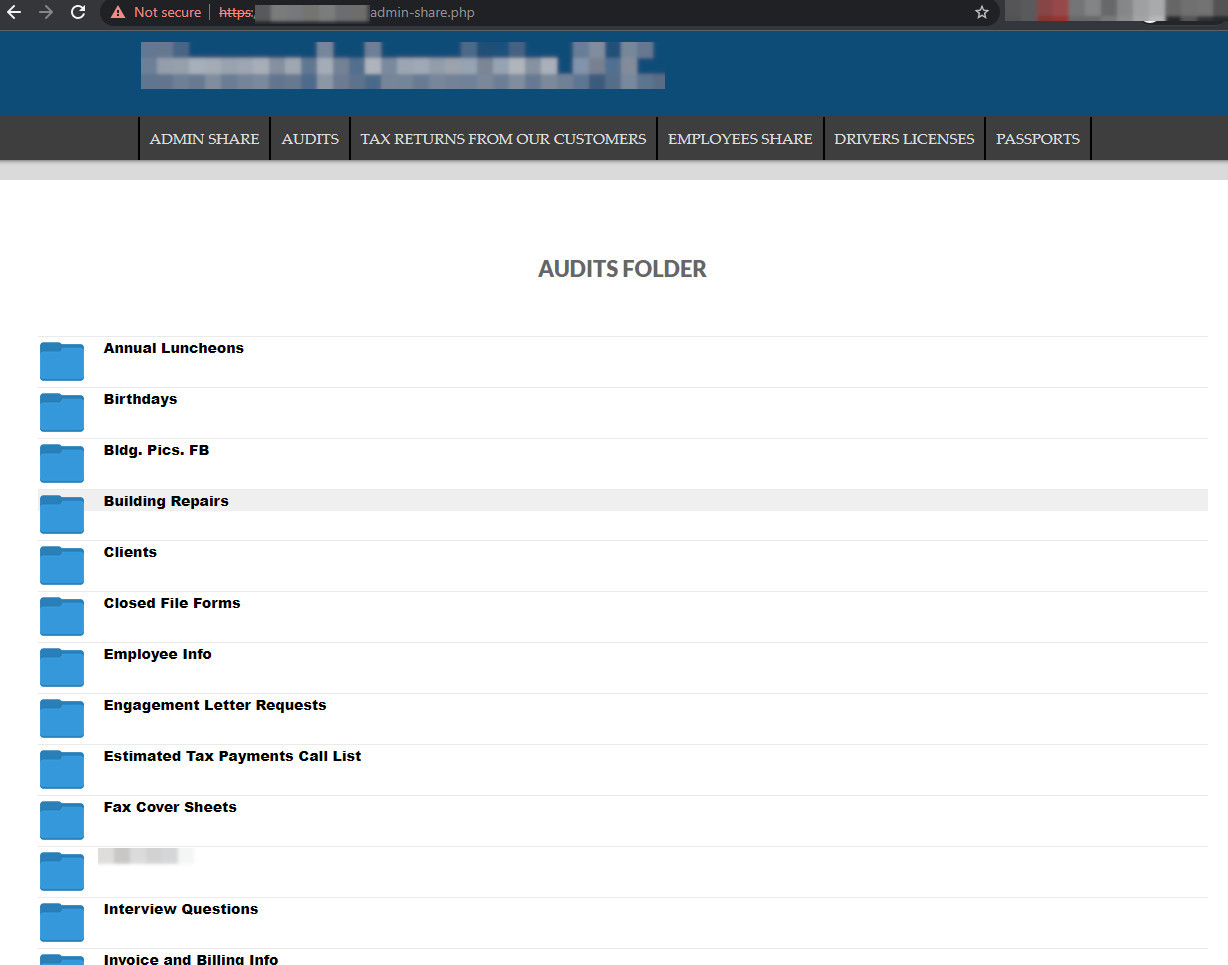

Il sito contraffatto consente l’accesso a tutti i dati esfiltrati (Fonte: BleepingComputer)

Gli attaccanti hanno quindi reso pubbliche le informazioni trafugate utilizzando un sito web in chiaro, per garantire una maggiore pubblicità e facilità d’accesso.

In totale, sul sito si possono trovare 3,5 GB di documenti, tra cui promemoria per il personale, moduli di pagamento, informazioni sui dipendenti, dati su beni e spese, dati finanziari per i partner e scansioni di documenti personali.

Una nuova tendenza

Secondo l’analista Brett Callow di Emsisoft, la condivisione dei dati su un dominio “typosquatted” (ossia utilizzando un indirizzo ortograficamente simile a quello ufficiale) è una preoccupazione maggiore per l’azienda vittima rispetto alla distribuzione dei dati attraverso la rete Tor, che è conosciuta principalmente dalla comunità infosec.

Brett Callow, Threat Analyst di Emsisoft

“Non sarei affatto sorpreso se Alphv avesse tentato di contattare i clienti dell’azienda indirizzandoli a quel sito web”, ha dichiarato Callow.

Questa tattica potrebbe rappresentare l’inizio di una nuova tendenza ed essere utilizzata da altri attori, soprattutto perché i costi di esecuzione sono molto bassi e il danno è certamente notevole.

È presto per avere un’idea chiara su quanto possa essere efficace questo nuovo stratagemma, ma evidentemente espone la violazione a un pubblico più ampio, mettendo la vittima in una posizione più delicata.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...