Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Royal ransomware: anatomia di una nuova minaccia

Mag 29, 2023 Dario Orlandi Approfondimenti, In evidenza, Minacce, Ransomware, RSS 0

Il team Unit 42 di Palo Alto Networks ha scoperto e analizzato le attività del gruppo Royal ransomware, di recente formazione e autore di diversi attacchi di alto profilo che hanno coinvolto infrastrutture critiche, soprattutto nel settore della sanità.

Il gruppo di criminali informatici è stato individuato nel settembre del 2022; a differenza di altri gruppi dediti al ransomware, Royal ransomware non sembra operare come un servizio, ma piuttosto come un gruppo privato composto da ex membri del gruppo Conti.

Fonte: Palo Alto Networks

Il loro modus operandi prevede l’utilizzo di SEO poisoning per diffondere l’infezione BATLOADER, che a sua volta apre la strada all’esecuzione del ransomware.

Questa pratica è stata rilevata numerose volte dalla Unit42; a differenza di altri grandi gruppi di ransomware che assumono affiliati, Royal ransomware sembra composto principalmente da un gruppo che lavora in modo occulto, noto come Team One.

Derivato da Conti

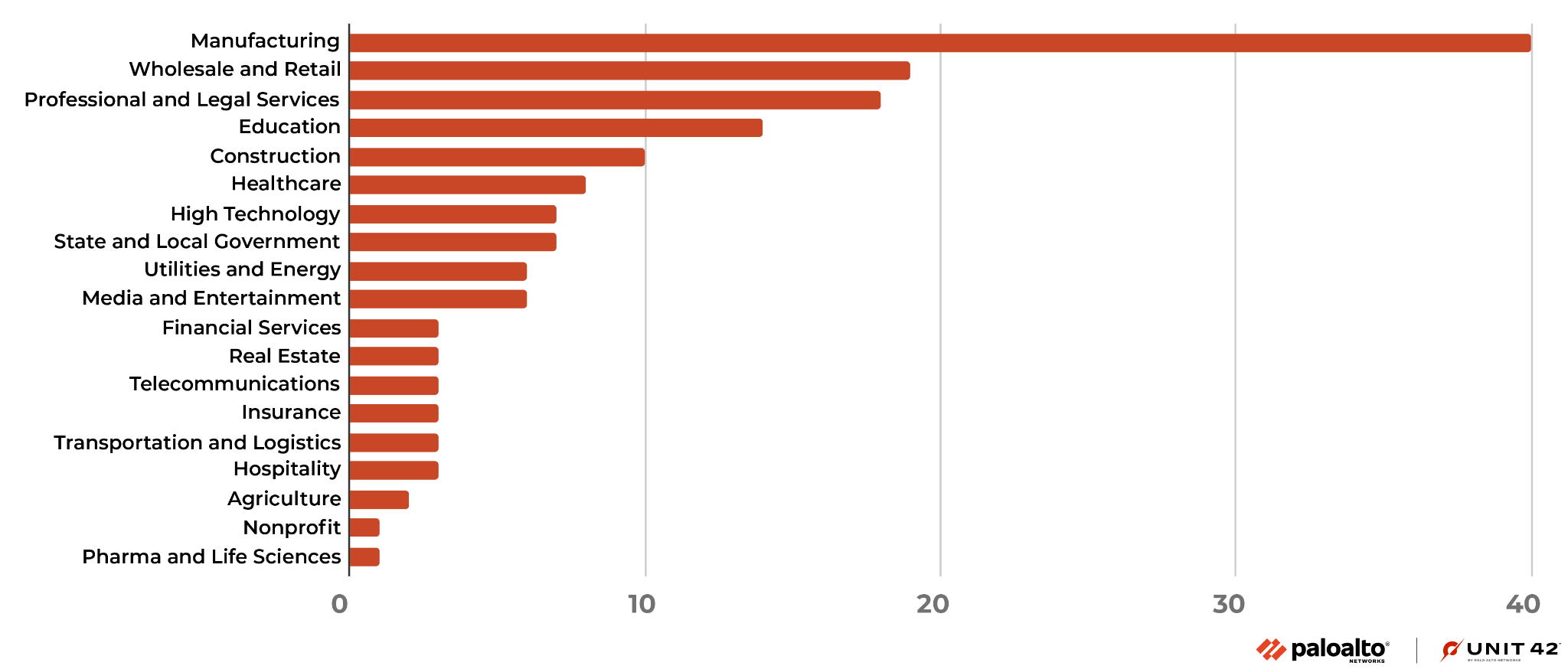

Con richieste di riscatto fino a 25 milioni di dollari in Bitcoin, Royal ransomware ha preso di mira numerosi settori di infrastrutture critiche, tra cui il manifatturiero, il sanitario e l’istruzione, colpendo un totale di 14 organizzazioni manifatturiere, otto organizzazioni sanitarie e 14 organizzazioni del settore dell’istruzione.

Fonte: Palo Alto Networks

Il gruppo utilizza un sito di data leak per estorcere pubblicamente alle vittime il riscatto e utilizza diverse tecniche come l’invio di e-mail e la stampa di note di riscatto per perseguire le vittime fino al pagamento.

Royal ransomware ha usato un account Twitter chiamato LockerRoyal (ora sospeso) per annunciare le proprie vittime, con il tag dell’account Twitter della vittima. Il gruppo ha utilizzato diversi vettori per accedere ai sistemi vulnerabili, tra cui callback phishing, SEO poisoning, protocolli desktop remoto esposti e credenziali compromesse.

Fonte: Palo Alto Networks

Il gruppo ha dimostrato di essere molto determinato nel perseguire le sue vittime e di utilizzare ogni mezzo necessario per attirare l’attenzione, con annunci pubblici e attività sui social media.

Royal ransomware ha già annunciato l’intenzione di attaccare altre 26 aziende manifatturiere nel 2023, confermando la sua natura aggressiva e la sua determinazione a continuare ad attaccare infrastrutture critiche in tutto il mondo.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa usa un driver...

Il ransomware Medusa usa un driver...Mar 21, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Gli attacchi ransomware sono...

Gli attacchi ransomware sono...Feb 27, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...