Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

APT40 è ancora una minaccia: il rapporto di CISA e altre agenzie di cybersecurity

Lug 10, 2024 Marina Londei Approfondimenti, Campagne malware, In evidenza, Minacce, News, RSS 0

Le agenzie governative e di cybersicurezza di Australia (ASD ACSC), Stati Uniti (CISA, NSA e FBI), Regno Unito (NCSC-UK), Canada (CCCS), Nuova Zelanda (NCSC-NZ), Germania (BND e BfV), Corea (NIS) e Giappone (NISC e NPA) hanno pubblicato un advisory congiunto in cui descrivono le attività del gruppo cybercriminale APT40.

Pixabay

Il report spiega che la gang agisce per conto del governo cinese e ha colpito organizzazioni in diversi Paesi, in particolare in Australia e Stati Uniti, e continua a essere una minaccia per queste nazioni. L’advisory si focalizza in particolare sulle attività contro le reti aziendali australiane, sia pubbliche che private, colpite più volte dal gruppo.

“APT40 riesce a trasformare e adattare rapidamente i proof-of-concept (POC) di nuove vulnerabilità e di utilizzarli immediatamente contro le reti che possiedono l’infrastruttura della vulnerabilità associata” spiegano le autorità.

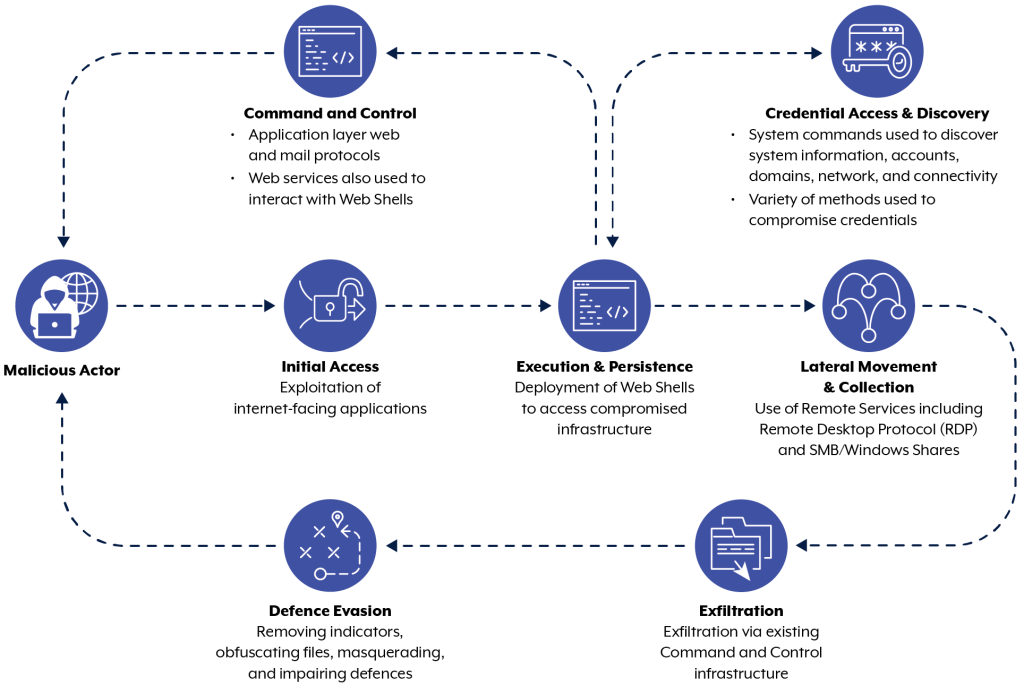

Il gruppo esegue regolarmente operazioni di analisi delle reti alla ricerca di nuove opportunità per comprometterle, come vulnerabilità non patchate o dispositivi obsoleti, preferendole a tecniche di phishing o attività che richiedono l’interazione dell’utente. La priorità della gang è ottenere credenziali valide per l’accesso alle reti, così da eseguire una serie di attività malevole contro le organizzazioni target.

Dopo aver ottenuto l’accesso iniziale alla rete, APT40 esegue web shell per mantenere la persistenza e condurre altre operazioni, tra le quali l’esfiltrazione di dati sensibili, la compromissione di credenziali e lo spostamento laterale per compromettere altri dispositivi.

Le attività di APT40

Essendo il gruppo ancora in attività, le Agenzie invitano le organizzazioni dei Paesi colpiti a mettere in atto strategie robuste per proteggere le proprie reti. Tra queste c’è una gestione più attenta delle patch, per ridurre il rischio di sfruttamento dei dispositivi e servizi esposti su Internet, e la segmentazione di rete per bloccare il movimento laterale.

Gli amministratori di rete dovrebbero inoltre limitare al minimo i privilegi degli utenti e impostare come obbligatoria l’autenticazione multi-fattore per tutti i servizi accessibili da remoto. È consigliabile inoltre disabilitare servizi, porte e protocolli non utilizzati e ridurre il numero di appliance esposte a Internet.

Articoli correlati

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

Di nuovo, una vecchia vulnerabilità di...

Di nuovo, una vecchia vulnerabilità di...Feb 07, 2025 0

-

Trovata una backdoor in due dispositivi...

Trovata una backdoor in due dispositivi...Gen 31, 2025 0

-

I ransomware contro le appliance ESXi...

I ransomware contro le appliance ESXi...Gen 28, 2025 0

Altro in questa categoria

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...