Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

CERT-AGID 23 – 29 novembre: è assalto all’INPS e alle PEC

Dic 02, 2024 Stefano Silvestri Attacchi, Hacking, Malware, Minacce, News, Phishing, Tecnologia, Vulnerabilità 0

Nel corso di questa settimana, il CERT-AGID ha identificato e analizzato 38 campagne malevole nello scenario italiano.

Di queste, 21 erano mirate specificamente all’Italia, mentre le restanti 17, pur avendo un carattere più generico, hanno comunque coinvolto il Paese. A supporto degli enti accreditati, sono stati forniti 578 indicatori di compromissione (IoC).

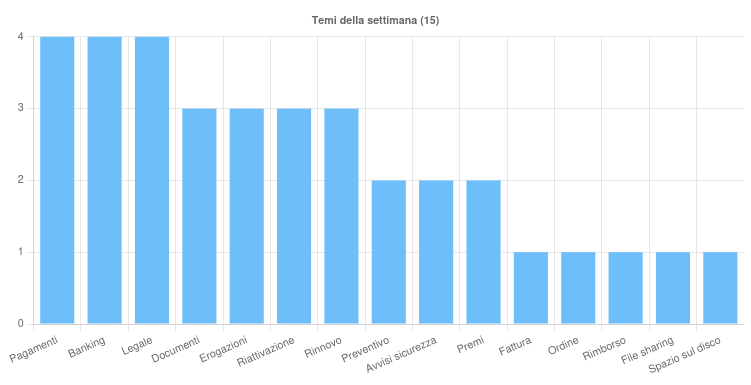

I temi della settimana

Questa settimana, sono stati rilevati 15 temi principali sfruttati per condurre campagne malevole in Italia.

Tra i più utilizzati spiccano i temi legati ai Pagamenti, sfruttati in una campagna mirata alla diffusione del malware Rhadamanthys e in diverse operazioni generiche associate a FormBook.

Anche il settore Bancario è stato al centro dell’attenzione, con campagne di phishing che hanno preso di mira i clienti di istituti finanziari come American Express, Intesa Sanpaolo e Coinbase.

In particolare, è stata registrata un’operazione italiana per la distribuzione del malware Copybara tramite SMS contenenti link a file APK.

Un altro tema significativo è quello Legale, sfruttato sia in contesti italiani che generici per la diffusione del malware AsyncRAT.

I Documenti sono stati un veicolo importante, utilizzati per distribuire i malware SMSSpy e DBatLoader, oltre che in una campagna di phishing che ha colpito gli utenti di DocuSign.

Fonte: CERT-AGID

Non meno rilevante il tema delle Erogazioni, utilizzato in numerose campagne di smishing rivolte agli utenti INPS.

Questa settimana ha poi visto l’emergere di nuovi eventi di rilievo legati alla diffusione di campagne malevole in Italia.

Il CERT-AGID ha registrato un incremento preoccupante dell’uso delle caselle PEC come veicolo per attacchi informatici. Sfruttando la fiducia generalmente accordata alla posta certificata, i criminali informatici hanno diffuso link a pagine di phishing progettate per sottrarre dati sensibili agli utenti.

Tra le campagne rilevate, spiccano quelle che utilizzano il nome e il logo di Intesa Sanpaolo, particolarmente numerose e mirate.

Un altro fenomeno in crescita riguarda le campagne di smishing ai danni dell’INPS. Attraverso messaggi SMS fraudolenti, che simulano comunicazioni urgenti dall’ente previdenziale, gli utenti vengono indirizzati a una pagina web che riproduce fedelmente il portale ufficiale dell’INPS.

Su questa piattaforma falsa, le vittime sono invitate a caricare documenti sensibili, tra cui carte d’identità, patenti, tessere sanitarie e persino buste paga.

Malware della settimana

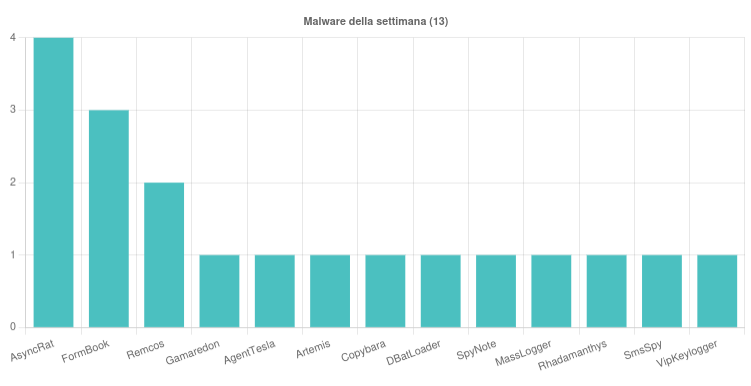

Nell’arco della settimana, sono state rilevate 13 famiglie di malware che hanno colpito l’Italia.

Tra i casi di maggiore rilievo figura il malware AsyncRAT, distribuito come scrivevamo attraverso campagne italiane e generiche a tema Legale, veicolate tramite email contenenti allegati o link a file BAT e ZIP.

Un altro protagonista della settimana è stato FormBook, presente in tre campagne generiche legate al tema Pagamenti e diffuso tramite allegati ZIP e RAR.

In ambito italiano, si è distinto Remcos, associato a due campagne a tema “Fattura” e diffuso via email con link a file VBS.

Fonte: CERT-AGID

Tra i keylogger, è emerso VIPKeylogger, impiegato in una campagna generica che sfruttava l’argomento “Preventivo” tramite allegati ZIP.

In tema Pagamenti, si segnala invece Rhadamanthys, distribuito in Italia attraverso email contenenti allegati PDF con link a file malevoli, e SMSSpy, veicolato tramite SMS con APK dannosi.

La settimana ha visto anche l’attività di MassLogger, diffuso in una campagna generica a tema Preventivo con allegati ZIP e GZ, e DBatLoader, utilizzato in Italia per una campagna legata a Documenti tramite email con allegati ZIP.

In campo mobile, spicca SpyNote, impiegato in una campagna italiana a tema Avvisi Sicurezza, con APK distribuiti via SMS, mentre Copybara ha colpito attraverso una campagna bancaria veicolata nello stesso modo.

Altre famiglie di malware individuate includono AgentTesla, diffuso in una campagna generica a tema Ordine con allegati TAR, Gamaredon, che sfruttava allegati LNK, e Artemis, diffuso tramite email con allegati RAR.

Phishing della settimana

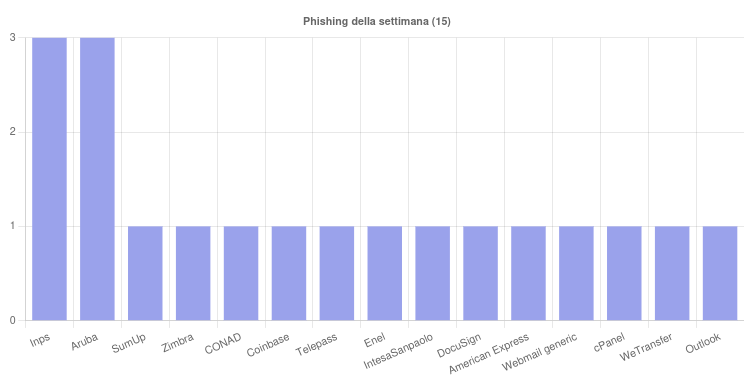

Questa settimana, 15 brand sono stati sfruttati come esca nelle campagne di phishing che hanno preso di mira utenti italiani, confermando l’abilità dei criminali informatici nell’utilizzare nomi noti per guadagnare credibilità.

Tra i marchi più coinvolti spiccano l’INPS e Aruba, due realtà che, per la loro natura istituzionale e la fiducia che ispirano, rappresentano bersagli privilegiati per i cybercriminali.

Fonte: CERT-AGID

Le campagne legate all’INPS hanno spesso sfruttato messaggi fraudolenti a tema previdenziale, facendo leva sulla necessità di comunicazioni urgenti per spingere le vittime a cliccare su link malevoli.

Anche Aruba, uno dei principali fornitori di servizi di hosting e PEC, è stato al centro delle campagne malevole.

Formati e canali di diffusione

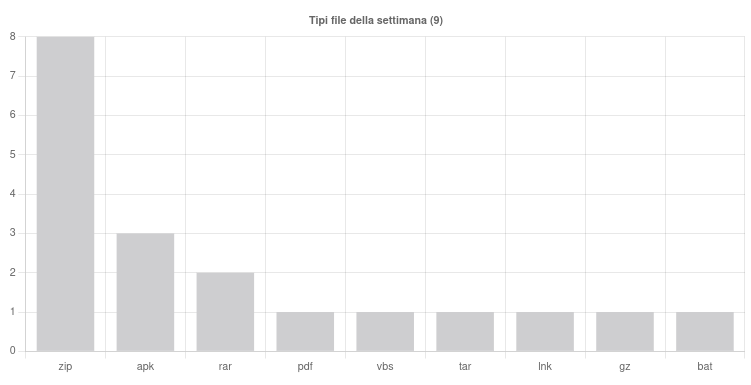

L’ultimo rapporto del CERT-AGID ha evidenziato l’impiego di 9 formati di file diversi per la diffusione di contenuti malevoli nell’arco della settimana.

Tra i più utilizzati, il formato ZIP si conferma il preferito dai cybercriminali, con 8 campagne che ne hanno fatto uso, seguito dagli APK, impiegati in 3 occasioni, e dai RAR, rilevati in 2 casi.

Altri formati come PDF, VBS, TAR, LNK, GZ e BAT sono stati utilizzati in un’unica campagna ciascuno, dimostrando una strategia ampia e diversificata.

Le email continuano a giocare un ruolo predominante nella diffusione dei malware, con 31 campagne individuate che sfruttano questo canale.

Fonte: CERT-AGID

Nonostante la crescente adozione di nuovi strumenti di comunicazione, la posta elettronica si conferma uno strumento potente nelle mani dei cybercriminali, specialmente quando i messaggi sono personalizzati e credibili, aumentando così le probabilità di successo.

Meno frequenti, ma non meno pericolosi, sono stati gli attacchi tramite SMS, con 5 campagne che hanno sfruttato questo mezzo, e le campagne veicolate tramite la PEC, rilevate in 2 episodi.

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

CERT-AGID 15-21 marzo: le campagne di...

CERT-AGID 15-21 marzo: le campagne di...Mar 24, 2025 0

Altro in questa categoria

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

RedCurl passa al ransomware: scoperto...

RedCurl passa al ransomware: scoperto...Mar 28, 2025 0

-

Mimecast: con l’AI una nuova era per...

Mimecast: con l’AI una nuova era per...Mar 27, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...