Aggiornamenti recenti Aprile 11th, 2025 3:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Identità non umane: la nuova emergenza per i segreti aziendali

- Shuckworm prende di mira le missioni in Ucraina con device rimovibili

- ToddyCat ha sfruttato un bug di ESET per distribuire il malware TCESB

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

CERT-AGID 4 – 10 gennaio: Vidar protagonista con una campagna malspam

Gen 13, 2025 Stefano Silvestri Attacchi, Malware, Minacce, News, Phishing, Tecnologia, Vulnerabilità 0

Nel corso della settimana, il CERT-AGID ha rilevato e analizzato 29 campagne malevole nel contesto italiano di sua competenza.

Tra queste, 18 erano mirate specificamente a obiettivi italiani, mentre 11 erano di natura generica ma hanno comunque coinvolto il territorio nazionale. Agli enti accreditati sono stati forniti 527 indicatori di compromissione (IoC) identificati durante l’analisi.

I temi della settimana

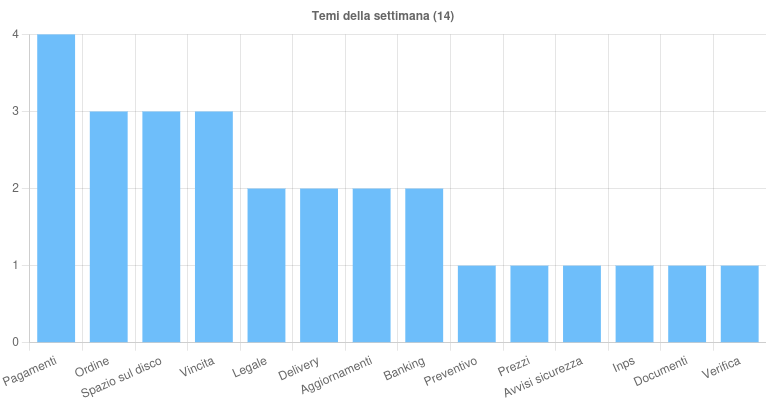

Questa settimana sono stati individuati 14 temi sfruttati per condurre campagne malevole sul territorio italiano.

Tra questi, il tema dei Pagamenti è stato utilizzato in due campagne di phishing: una italiana mirata contro Aruba, diffusa tramite PEC, e una generica che ha preso di mira DocuSign. Lo stesso tema è stato impiegato anche per diffondere i malware Rhadamantys e Vidar.

Il CERT-AGID ha rilevato 29 campagne malevole e fornito 527 indicatori di compromissione (IoC).

L’argomento degli Ordini è stato sfruttato per due campagne generiche che hanno distribuito il malware Formbook tramite email.

Una tematica è stata quella dello Spazio sul disco, alla base di una campagna italiana di phishing veicolata tramite Zimbra e di due campagne generiche legate a Mailbox e Webmail.

Il tema della Vincita è stato utilizzato per tre campagne di phishing italiane che hanno preso di mira ACI, Leroy Merlin e Decathlon.

L’argomento Legale, invece, è stato sfruttato per la diffusione del malware Rhadamantys. Gli altri temi rilevati sono stati utilizzati per supportare ulteriori campagne di phishing e malware di varia natura.

Tra gli eventi di rilievo della settimana spicca una nuova campagna malspam, veicolata tramite caselle PEC compromesse, che ha colpito l’Italia nelle prime ore di martedì mattina, sfruttando il rientro dalle ferie di molti.

Fonte: CERT-AGID

La campagna mirava a diffondere il malware Vidar e ha portato all’identificazione e al blocco di 148 domini di secondo livello utilizzati per la distribuzione del malware. Gli attacchi hanno sfruttato percorsi randomizzati e una nuova tecnica di offuscamento del codice.

Come in casi precedenti, gli URL coinvolti sono rimasti inattivi nelle prime ore, attivandosi solo successivamente.

Malware della settimana

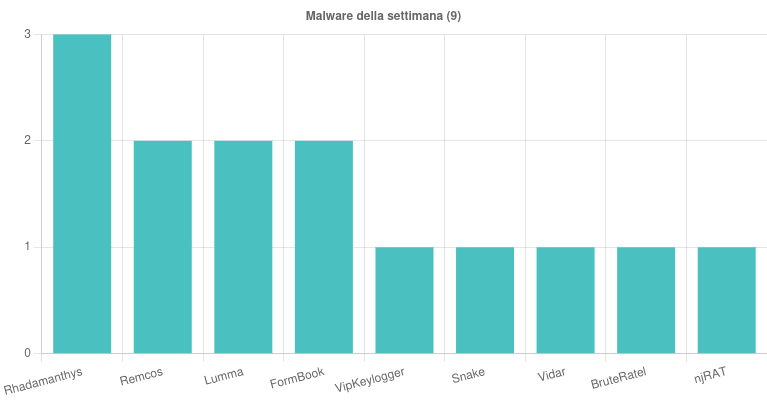

Nel corso della settimana, sono state identificate varie famiglie di malware che hanno coinvolto il territorio italiano.

Tra le campagne più rilevanti spiccano quelle legate a Rhadamanthys, con tre operazioni italiane: due a tema “Legale” e una a tema “Pagamenti”, diffuse tramite email contenenti allegati PDF e link a file ZIP.

Anche Remcos è stato protagonista con due campagne generiche basate sui temi “Preventivo” e “Ordine”, veicolate attraverso email con allegati GZ.

Fonte: CERT-AGID

FormBook è stato rilevato in due campagne generiche, entrambe sfruttanti il tema “Ordine” e diffuse tramite email contenenti file ZIP e RAR. LummaStealer è emerso in due campagne distinte: una italiana legata al tema “Verifica” e una generica associata agli “Aggiornamenti”.

Per SnakeKeylogger è stata individuata una campagna generica sul tema “Prezzi”, diffusa con email contenenti allegati GZ.

Tra le attività italiane si segnala una campagna legata a VIPKeylogger, veicolata tramite email con allegati RAR, e un’operazione di Vidar a tema “Pagamenti”, diffusa attraverso caselle PEC compromesse con link a script JS malevolo.

Infine, njRAT è stato utilizzato in una campagna generica sul tema “Aggiornamenti”, mentre un indirizzo IP italiano, legato a Brute Ratel, è stato rilevato e associato a un’infrastruttura di Command and Control.

Phishing della settimana

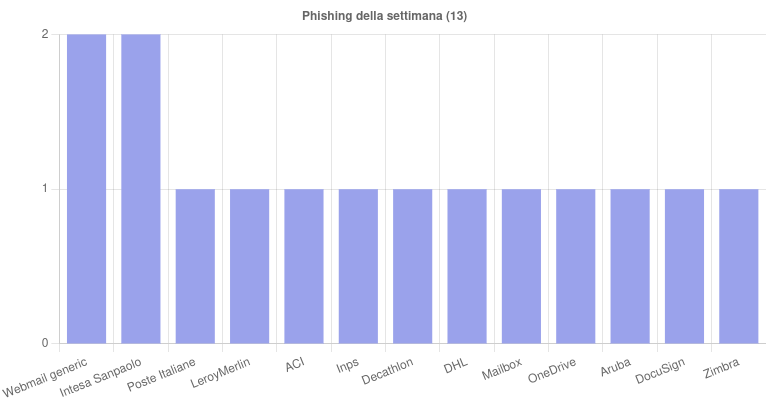

Nel corso della settimana sono stati individuati 13 brand presi di mira dalle campagne di phishing.

Tra i marchi maggiormente colpiti spiccano Intesa Sanpaolo, Poste Italiane e Leroy Merlin, spesso sfruttati per indurre le vittime a fornire credenziali o informazioni personali sensibili.

Fonte: CERT-AGID

Un dato ancora più significativo riguarda però il gran numero di campagne che hanno avuto come tema principale le Webmail generiche, una scelta che evidenzia una strategia volta a colpire una platea più ampia e non limitata a specifici marchi o settori.

Questa diffusione sottolinea l’importanza di rafforzare la consapevolezza degli utenti e l’adozione di misure preventive per ridurre i rischi di compromissione.

Formati e canali di diffusione

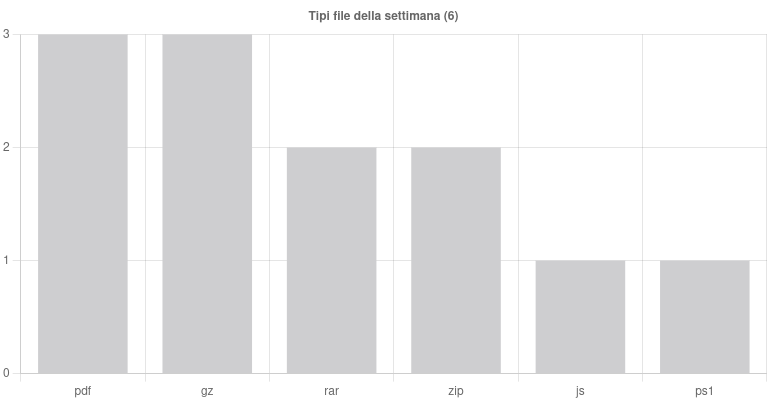

Il rapporto settimanale del CERT-AGID ha messo in luce l’utilizzo di sei diverse tipologie di file impiegate per distribuire contenuti dannosi, evidenziando una varietà di formati utilizzati dai criminali informatici per veicolare le loro campagne.

Tra i file analizzati, i formati PDF e GZ sono risultati i più frequentemente sfruttati, con tre campagne ciascuno che ne hanno approfittato per ingannare le vittime. Subito dopo si collocano i file RAR e ZIP, utilizzati in due campagne ciascuno, mentre i formati JS e PS1 sono stati impiegati in un’unica operazione.

Fonte: CERT-AGID

Per quanto riguarda i canali di diffusione, le email si confermano il mezzo privilegiato dagli attaccanti, con ben 23 campagne identificate che hanno utilizzato questo vettore per raggiungere gli obiettivi. Inoltre, la Posta Elettronica Certificata (PEC) è stata sfruttata in 4 campagne malevole, confermando la crescente attenzione dei criminali verso questo sistema ritenuto tradizionalmente più sicuro.

Gli SMS, infine, sono stati impiegati in 2 campagne, dimostrando come anche i messaggi brevi continuino a rappresentare un’opzione per condurre attacchi mirati.

Articoli correlati

-

PDF pericolosi: il 22% degli attacchi...

PDF pericolosi: il 22% degli attacchi...Apr 07, 2025 0

-

CERT-AGID 29 marzo – 4 aprile: le...

CERT-AGID 29 marzo – 4 aprile: le...Apr 07, 2025 0

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Altro in questa categoria

-

Identità non umane: la nuova emergenza...

Identità non umane: la nuova emergenza...Apr 11, 2025 0

-

Shuckworm prende di mira le missioni in...

Shuckworm prende di mira le missioni in...Apr 11, 2025 0

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

-

Agenti di IA: un’arma potente...

Agenti di IA: un’arma potente...Apr 09, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

Shuckworm prende di mira le missioni in Ucraina con device rimovibili

Agenti di IA: un’arma potente nelle mani del cybercrimine

ChatGPT ha creato un passaporto che supera la verifica dell’identità

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Identità non umane: la nuova emergenza per i segreti...

Identità non umane: la nuova emergenza per i segreti...Apr 11, 2025 0

La gestione delle identità macchina è il punto critico... -

Shuckworm prende di mira le missioni in Ucraina con device...

Shuckworm prende di mira le missioni in Ucraina con device...Apr 11, 2025 0

Gli attacchi di Shuckworm (a.k.a. Gamaredon) non si... -

ToddyCat ha sfruttato un bug di ESET per distribuire il...

ToddyCat ha sfruttato un bug di ESET per distribuire il...Apr 10, 2025 0

I ricercatori di Kaspersky hanno scoperto che ToddyCat, un... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato...