Aggiornamenti recenti Aprile 15th, 2025 9:37 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Slopsquatting: quando l’IA consiglia pacchetti che non esistono

- Cambiare password di admin da remoto: la nuova vulnerabilità di FortiSwitch

- CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti di due campagne malspam

- Identità non umane: la nuova emergenza per i segreti aziendali

- Shuckworm prende di mira le missioni in Ucraina con device rimovibili

CERT AGID 08-14 febbraio: GoldenLeaks diffonde una combolist di 90.000 account italiani

Feb 17, 2025 Stefano Silvestri Attacchi, Hacking, Leaks, Malware, News, Phishing, Tecnologia, Vulnerabilità 0

Questa settimana, il CERT-AGID ha identificato e analizzato 40 campagne malevole nel panorama italiano di sua competenza, di cui 18 mirate specificamente all’Italia e 22 di carattere generico ma comunque rilevanti per il Paese.

Agli enti accreditati sono quindi stati forniti 837 indicatori di compromissione (IoC).

I temi della settimana

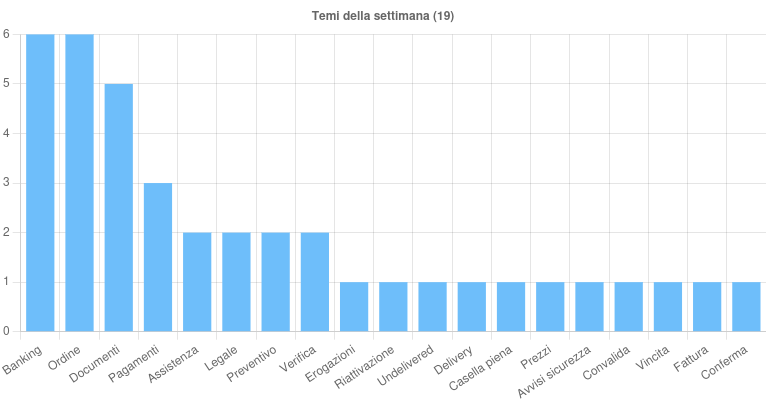

Questa settimana sono stati sfruttati 19 temi per diffondere campagne malevole in Italia.

Tra i più rilevanti spicca il settore bancario (Banking), impiegato in campagne di phishing via PEC e smishing mirate ai clienti di Intesa Sanpaolo, oltre che per diffondere il malware MassLogger RAT.

Il tema Ordine è stato utilizzato in diverse campagne generiche finalizzate alla distribuzione dei malware Formbook e Snake Keylogger.

Documenti è stato invece il pretesto per una campagna di phishing rivolta agli utenti INPS e per quattro operazioni, due italiane e due generiche, che hanno diffuso i malware Remcos e Snake Keylogger.

Fonte: CERT-AGID

Gli altri temi sono stati impiegati per campagne di malware e phishing di vario genere.

Tra gli eventi di maggiore rilievo della settimana, il CERT-AGID ha individuato una campagna di phishing che ha sfruttato il nome e il logo dell’Agenzia delle Entrate.

I cybercriminali, facendo leva sulla promessa di un presunto rimborso di 238,56 euro, hanno cercato di indurre le vittime a fornire informazioni personali sensibili, tra cui nome, cognome, indirizzo di residenza, numero di telefono e dati della carta di pagamento.

Parallelamente, un utente noto come GoldenLeaks ha diffuso su diversi forum underground una combolist contenente indirizzi email e password in chiaro di circa 90.000 account appartenenti a cittadini italiani, esponendo così un vasto numero di utenti a potenziali attacchi informatici.

Malware della settimana

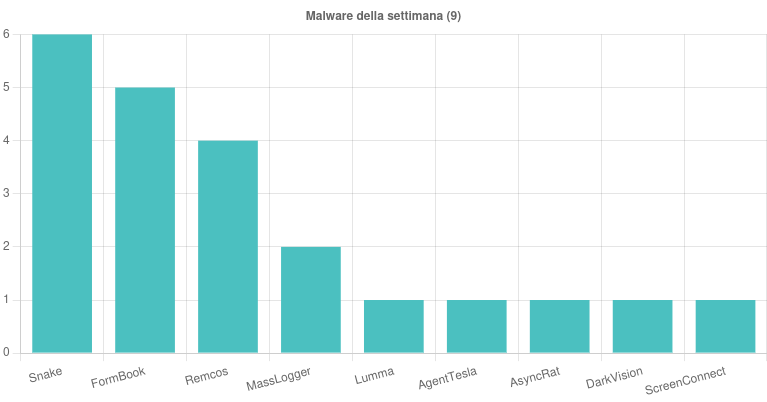

Nel corso della settimana sono state individuate 9 famiglie di malware che hanno colpito l’Italia.

Tra le campagne più rilevanti, il Snake Keylogger è stato diffuso attraverso cinque campagne generiche a tema “Ordine”, “Documenti” e “Delivery”, con email contenenti allegati ZIP e GZ.

Discorso analogo per il malware FormBook è stato rilevato in quattro campagne generiche legate ai temi “Prezzi”, “Ordine” e “Pagamenti”, veicolate tramite email con allegati ZIP, RAR, GZ e HTML.

Il trojan Remcos è stato distribuito attraverso quattro campagne, due italiane e due generiche, sfruttando i temi “Documenti” e “Legale”, con allegati ZIP nelle email. MassLogger, invece, è stato utilizzato in due campagne italiane a tema “Banking”, diffuse tramite email con allegati ISO.

Fonte: CERT-AGID

Un’altra minaccia significativa è ScreenConnect, individuata in una campagna italiana a tema “Convalida”, veicolata tramite email PEC contenenti link a un file EXE malevolo.

Tra le altre campagne, il malware AgentTesla è stato diffuso in un’operazione generica a tema “Preventivo” con allegati ZIP, mentre AsyncRAT è stato individuato in una campagna italiana legata al tema “Legale”, veicolata con email contenenti allegati dannosi.

Infine, LummaStealer e DarkVision hanno colpito l’Italia con campagne a tema “Pagamenti”, rispettivamente attraverso email con link a file PS1 ed email contenenti link a file EXE.

Phishing della settimana

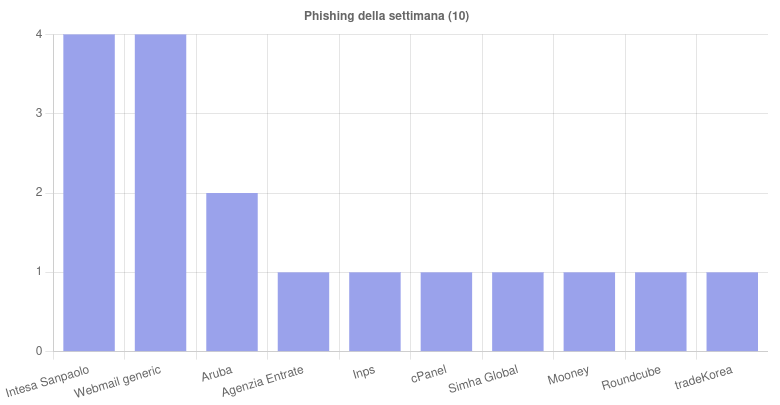

Nel corso della settimana, sono stati sfruttati 10 brand nelle campagne di phishing, con l’obiettivo di ingannare gli utenti e sottrarre loro informazioni sensibili.

Tra questi, spiccano per numero le campagne che hanno preso di mira i clienti di Intesa Sanpaolo e Aruba, sfruttando il loro nome e il loro logo per rendere più credibili i messaggi fraudolenti.

Come sempre, a destare ancora più preoccupazione sono state le numerose campagne di webmail generiche non brandizzate, che non si sono legate a marchi specifici ma hanno puntato direttamente a compromettere gli account degli utenti, inducendoli a fornire credenziali di accesso e dati personali attraverso pagine web contraffatte.

Fonte: CERT-AGID

Formati e canali di diffusione

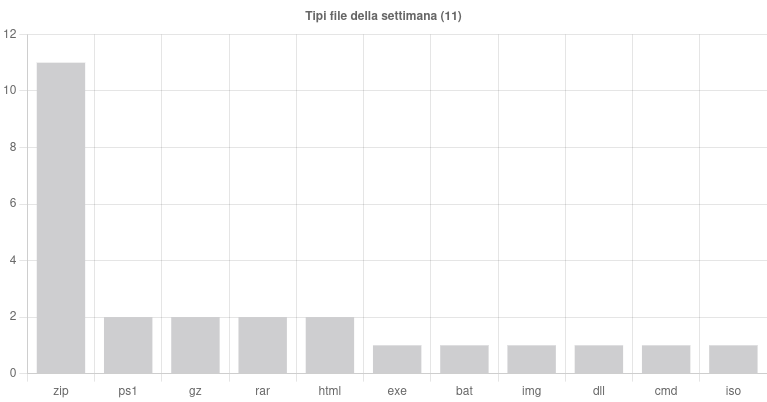

Il CERT-AGID questa settimana ha evidenziato l’impiego di 11 differenti tipologie di file nella diffusione di contenuti dannosi.

Tra i formati più utilizzati, il file ZIP si conferma lo strumento prediletto, impiegato in ben 11 campagne malevole per veicolare malware e phishing.

Seguono i file PS1, GZ, RAR e HTML, ciascuno sfruttato in due campagne. Meno diffusi, ma comunque presenti, si trovano i file EXE, BAT, IMG, DLL, CMD e ISO, ognuno rilevato in un singolo attacco.

Per quanto riguarda i canali di distribuzione, le email si confermano il principale vettore d’attacco, coinvolte in 33 campagne malevole. Questo dato ribadisce l’efficacia del phishing e della diffusione di malware tramite allegati infetti o link fraudolenti, dimostrando che la posta elettronica resta uno degli strumenti preferiti dai criminali informatici per colpire gli utenti.

Fonte: CERT-AGID

Le caselle PEC, nonostante offrano un livello di sicurezza superiore rispetto alla posta elettronica tradizionale, sono state ugualmente sfruttate in 6 campagne, segno che i cybercriminali stanno affinando le loro strategie per colpire anche canali considerati più affidabili.

Infine, gli SMS sono stati utilizzati come vettore d’attacco in una sola campagna malevola.

Articoli correlati

-

CERT-AGID 5-11 APRILE: MintLoader e...

CERT-AGID 5-11 APRILE: MintLoader e...Apr 14, 2025 0

-

PDF pericolosi: il 22% degli attacchi...

PDF pericolosi: il 22% degli attacchi...Apr 07, 2025 0

-

CERT-AGID 29 marzo – 4 aprile: le...

CERT-AGID 29 marzo – 4 aprile: le...Apr 07, 2025 0

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

Altro in questa categoria

-

Slopsquatting: quando l’IA...

Slopsquatting: quando l’IA...Apr 15, 2025 0

-

Cambiare password di admin da remoto:...

Cambiare password di admin da remoto:...Apr 14, 2025 0

-

Identità non umane: la nuova emergenza...

Identità non umane: la nuova emergenza...Apr 11, 2025 0

-

Shuckworm prende di mira le missioni in...

Shuckworm prende di mira le missioni in...Apr 11, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività...

Minacce recenti

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti di due campagne malspam

Identità non umane: la nuova emergenza per i segreti aziendali

Shuckworm prende di mira le missioni in Ucraina con device rimovibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Cambiare password di admin da remoto: la nuova...

Cambiare password di admin da remoto: la nuova...Apr 14, 2025 0

La settimana scorsa Fortinet ha rilasciato un fix per -

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti...

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti...Apr 14, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha... -

Identità non umane: la nuova emergenza per i segreti...

Identità non umane: la nuova emergenza per i segreti...Apr 11, 2025 0

La gestione delle identità macchina è il punto critico... -

Shuckworm prende di mira le missioni in Ucraina con device...

Shuckworm prende di mira le missioni in Ucraina con device...Apr 11, 2025 0

Gli attacchi di Shuckworm (a.k.a. Gamaredon) non si...