Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

La botnet Prometei usa ancora EternalBlue… davvero?

Lug 24, 2020 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario, Vulnerabilità 0

Campagna di attacchi cryptojacking ai danni dei sistemi Windows. I pirati usano la solita, vecchia, vulnerabilità di Server Message Block.

Abbiamo qualche speranza di vincere la battaglia contro il cyber crimine? A guardare la cronaca recente, sembrerebbe proprio di no.

Tra le news della giornata, infatti, spicca una campagna di attacchi che punta a installare strumenti di cryptojacking sui sistemi Windows. L’exploit usato? Tenetevi forte: è EternalBlue.

La vulnerabilità, che prende di mira il Server Message Block, è emersa nel 2017 e Microsoft ha distribuito aggiornamenti mirati (anche per i sistemi operativi non più supportati) per bloccarla. Niente da fare: la sciatteria nella gestione degli aggiornamenti è evidentemente ben superiore a qualsiasi sforzo che la community della cyber security possa mettere in campo.

Il risultato è che, a tre anni distanza, ci ritroviamo con un malware in grado di sfruttare l’exploit per installare un miner che sfrutta la potenza di calcolo delle macchine infette per generare Monero.

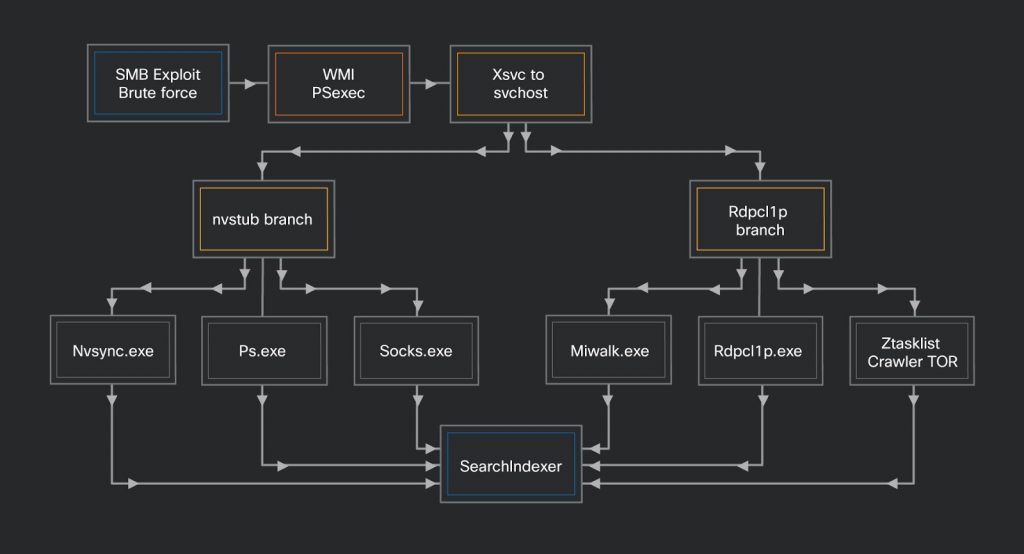

La botnet in questione, battezzata con il nome di Prometei, utilizza in realtà un malware estremamente complesso, che secondo i ricercatori del gruppo Talos di Cisco sfrutta anche tecniche di brute forcing sui sistemi remote desktop per ottenere accesso ai sistemi.

Si tratterebbe, come si legge nel report pubblicato dal team di analisti, di un malware modulare che i pirati stanno utilizzando dallo scorso marzo, ma che sarebbe riuscito a “volare sotto i radar” fino a oggi.

I ricercatori, inoltre, sottolineano come il malware sia distribuito su due “filoni”: uno rivolto al mining di cripto-valuta, l’altro specializzato nell’infiltrazione dei sistemi attraverso tecniche di diffusione che sfruttano, tra le altre cose, una versione modificata di Mimikatz. Secondo gli esperti di Talos, però, non c’è dubbio che il tutto sia gestito dallo stesso soggetto.

Oltre a sfruttare la potenza di calcolo delle macchine compromesse per generare MOnero, Prometei sarebbe però in grado di agire come una backdoor, consentendo al suo autore di sottrarre informazioni dalle macchine compromesse e inviarle a un server Command and Control sfruttando sistemi di comunicazione offuscati attraverso l’uso del circuito Tor.

Insomma: il quadro è quello di un malware estremamente evoluto che si avvantaggia, a tre anni di distanza, di una vulnerabilità conosciuta e per la quale esistono patch e aggiornamenti.

Articoli correlati

-

I leak del codice dei ransomware...

I leak del codice dei ransomware...Ago 18, 2023 0

-

Il panorama della sicurezza informatica...

Il panorama della sicurezza informatica...Nov 29, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...