Aggiornamenti recenti Aprile 9th, 2025 11:08 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

- PDF pericolosi: il 22% degli attacchi proviene da questi file

- CERT-AGID 29 marzo – 4 aprile: le università nel mirino

- L’Italia è tra gli obiettivi principali del cybercrime

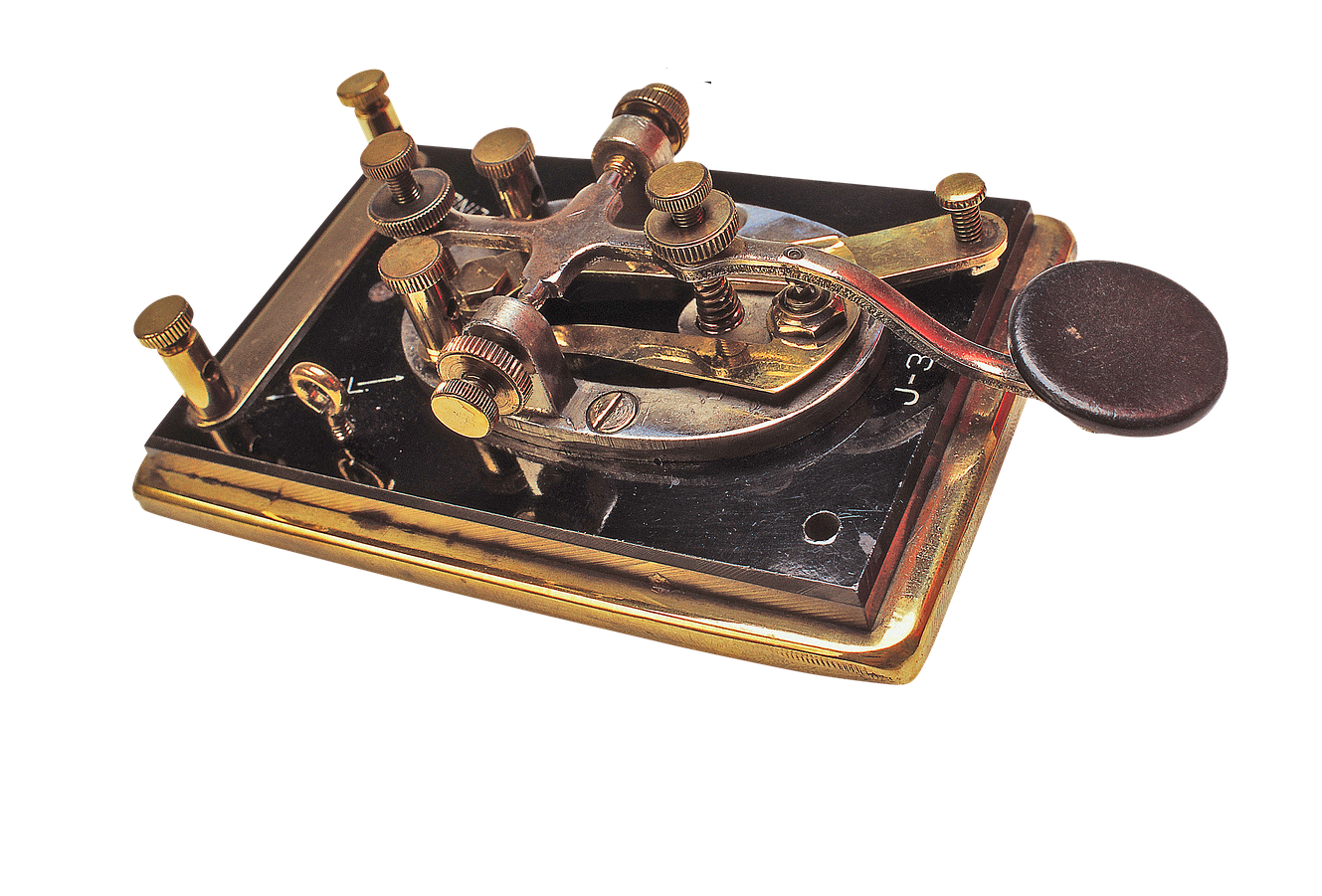

Nuovo attacco di phishing usa…. Il codice morse!

Feb 08, 2021 Marco Schiaffino Attacchi, In evidenza, News, Phishing, RSS 0

La tecnica adottata dai pirati punta ad aggirare i filtri che bloccano contenuti potenzialmente pericolosi sfruttando la codifica pensata per i telegrafi.

L’inventiva dei cyber criminali non ha limiti. L’ultimo caso, però, ha dell’incredibile: i pirati infatti stanno utilizzando il codice morse per portare attacchi di phishing agli utenti, aggirando così i sistemi di protezione delle caselle email.

Il caso, segnalato da Bleeping Computer in un articolo pubblicato poche ore fa, sembra essere l’ultima trovata per superare i filtri utilizzati dalle aziende per individuare e bloccare i messaggi di phishing e sfrutta una semplice email con un allegato in formato HTML.

Per trarre in inganno le loro vittime, i pirati utilizzano il vecchio trucco della doppia estensione. Il file, cioè, è nominato con una sintassi del tipo “Documento.XLS.HTML”.

Se la funzionalità di Windows che nasconde le estensioni per i tipi di file conosciuti è attiva, l’utente si troverà di fronte un file visualizzato come “Documento.XLS” e penserà di trovarsi di fronte a un file di Excel.

All’interno del file è presente uno script malevolo, il cui codice è però offuscato in una maniera molto particolare: attraverso il codice morse. Il contenuto viene convertito usando uno strumento specifico al momento dell’apertura.

Una volta decodificato e avviato, lo script visualizza una pagina Web in cui viene mostrato un falso documento Excel sullo sfondo e, in primo piano, un messaggio che informa la potenziale vittima che la sessione di Office 365 sarebbe scaduta ed è richiesto l’inserimento della password.

Naturalmente il messaggio è falso e, se inserita, la password finisce direttamente sui sistemi dei pirati informatici che possono così compromettere l’account della vittima.

I messaggi, secondo quanto riportano i colleghi di Bleeping Computer, utilizzerebbero una grande attenzione nel confezionare i messaggi, utilizzando i loghi delle aziende che intendono colpire e spacciando gli allegati come fatture destinate all’impresa stessa.

Articoli correlati

-

PDF pericolosi: il 22% degli attacchi...

PDF pericolosi: il 22% degli attacchi...Apr 07, 2025 0

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

Altro in questa categoria

-

Agenti di IA: un’arma potente...

Agenti di IA: un’arma potente...Apr 09, 2025 0

-

ChatGPT ha creato un passaporto che...

ChatGPT ha creato un passaporto che...Apr 08, 2025 0

-

CERT-AGID 29 marzo – 4 aprile: le...

CERT-AGID 29 marzo – 4 aprile: le...Apr 07, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

ChatGPT ha creato un passaporto che supera la verifica dell’identità

PDF pericolosi: il 22% degli attacchi proviene da questi file

CERT-AGID 29 marzo – 4 aprile: le università nel mirino

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a... -

CERT-AGID 29 marzo – 4 aprile: le università nel mirino

CERT-AGID 29 marzo – 4 aprile: le università nel mirinoApr 07, 2025 0

Il CERT-AGID ha rilevato e analizzato, nel corso... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...